Avec l’actualité de ce début 2015, la sécurité informatique devient un sujet dont beaucoup de monde parle. Cependant, l’immense majorité des entreprises ne connaissent pas l’étendue des risques liés à...

Avec l’actualité de ce début 2015, la sécurité informatique devient un sujet dont beaucoup de monde parle. Cependant, l’immense majorité des entreprises ne connaissent pas l’étendue des risques liés à...

Découvrez les dernières innovations technologiques le 14 et 15 mars au Grand Palais de Lille. Google Glass, Oculus Rift, objets connectées, imprimantes 3D, drones… L’innovation, ce n’est pas qu’en Cal...

Une norme internationale – ISO 20488 – se prépare et la France est en tête de pont. Le comité technique international de normalisation « réputation en ligne » (ISO) a été créé à l’initiati...

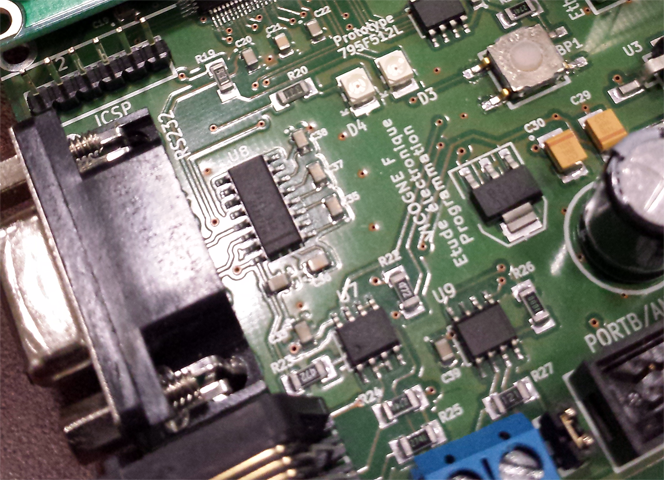

Les hackers du Chaos Computer Club ont réussir, fin décembre, à reproduire l’empreinte digitale du ministre allemand de la défense à partir de photos publiques en haute définition. Sachant qu’ils avai...

Faut-il s’inquiéter de cette idée numérique ? Le site Internet de la Présidence de la République Française serait hébergé par une société américaine. Loin de nous de penser que l’hébergeur...

Selon le Centre de lutte contre la Cybercriminalité d’Europol, il n’y aurait qu’une centaine de personnes responsables de la cybercriminalité dans le monde. Ce chiffre reflète effectivement la réalité...

L’agence britannique GCHQ aurait espionné deux câbles sous marins de Reliance Communication pour accéder aux données de millions de personnes. L’Inde, comme des millions d’Internaute...

Avec l’arrivée des fêtes de fin d’année, nombreux sont les acteurs du e-commerce qui se préparent à affronter cette saison cruciale en termes de ventes. Aux Etats-Unis, le coup d’envoi des achats de N...