Le spécialiste des périphériques CHERRY va proposer à la fin de l’année son nouveau clavier KC 1000 SC. Grâce à son lecteur de cartes à puce intégré, le CHERRY KC 1000 SC rend inutile l’utilisat...

72% des entreprises françaises interrogées sont persuadées d’être dotées d’un Next Generation Firewall alors qu’en réalité, elles seraient plutôt 30%. McAfee, filiale d’Intel Security, annonce les rés...

Symantec vient de dévoiler une analyse expliquant l’évolution des attaques par Déni de Service (DDoS) ; des attaques toujours plus rapides et plus intenses, devenant davantage contraignantes pour les ...

« J’ai d’autres priorités ». Telle est encore la réaction de nombreux dirigeants de Petites et Moyennes entreprises (PME) lorsqu’est évoqué le sujet de la sécurité des données professionnelles qui tra...

Dans les juridictions pénales, le principe de la double incrimination interdit à quiconque d’être jugé deux fois pour le même crime. Innocent ou coupable, le verdict ne change plus. Les procureurs son...

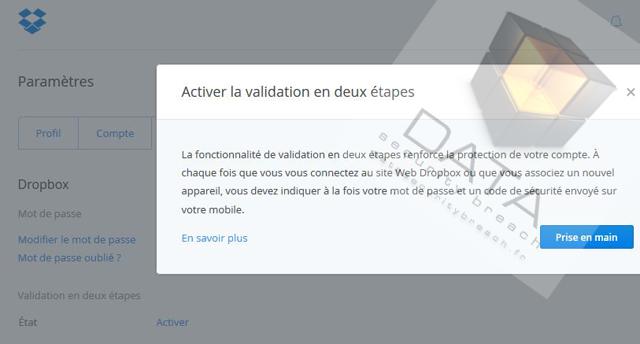

Le 13 octobre 2014, un pirate informatique annonçait avoir mis la main sur plusieurs millions de comptes utilisateurs Dropbox.Voici comment protéger, au mieux, votre espace privé de sauvegarde. Plusie...

Infidèle par emails ? Oui, c’est possible. Une décision de la Cour de cassation a attiré l’attention en mai 2014. La Cour a en effet estimé que la fréquentation, par l’épouse, d&rsqu...

77% des personnes interrogées doutent que leur entreprise respecte les lois relatives à la protection des données. Sophos, l’éditeur spécialiste de la cybersécurité, a publié les résultats de sa toute...

Dans son article précédent, Kevin Cunningham de chez SailPOint a présenté la façon dont l’IAM peut aider à gérer les applications SaaS et les applications sur site (partie 1). Il est également importa...

L’adoption croissante du Cloud Computing a des impacts significatifs au sein des départements informatiques des entreprises, et il change plus particulièrement la façon dont les entreprises devraient ...