La cybercriminalité augmente dans des proportions alarmantes. Les petites et moyennes entreprises sont devenues des cibles privilégiées pour les cybercriminels. Le Wall Street Journal a récemment décl...

Que s’est-il passé lors lors de l’EPT de Barcelone. Au moins trois joueurs professionnels de poker, qui logeaient dans l’Hôtel ARTS ont vu leurs ordinateurs portables disparaitre, pu...

Les actes de piratage informatique ont entraîné des fuites concernant plus de 63 millions de données personnelles en 2011 et 2012, a révélé le député du Parti démocrate (PD) Choi Jae-cheon après avoir...

DataLocker Inc, un des leader en matière de développement de solutions de stockages cryptées, a annoncé aujourd’hui à DataSecurityBreach.fr sa gamme de CD et DVD cryptés enregistrables qui sera commer...

Le dossier Public de DropBox, un peu trop libre pour les personnes non autorisées à le consulter. Dropbox est une société bien connue spécialisée dans les solutions de cloud computing. La société anno...

A compter du 25 août 2013, le règlement européen n° 611/2013 met en place une procédure d’information en cas de piratage de données d’un opérateur de services de télécommunications ou d’un fournisseur...

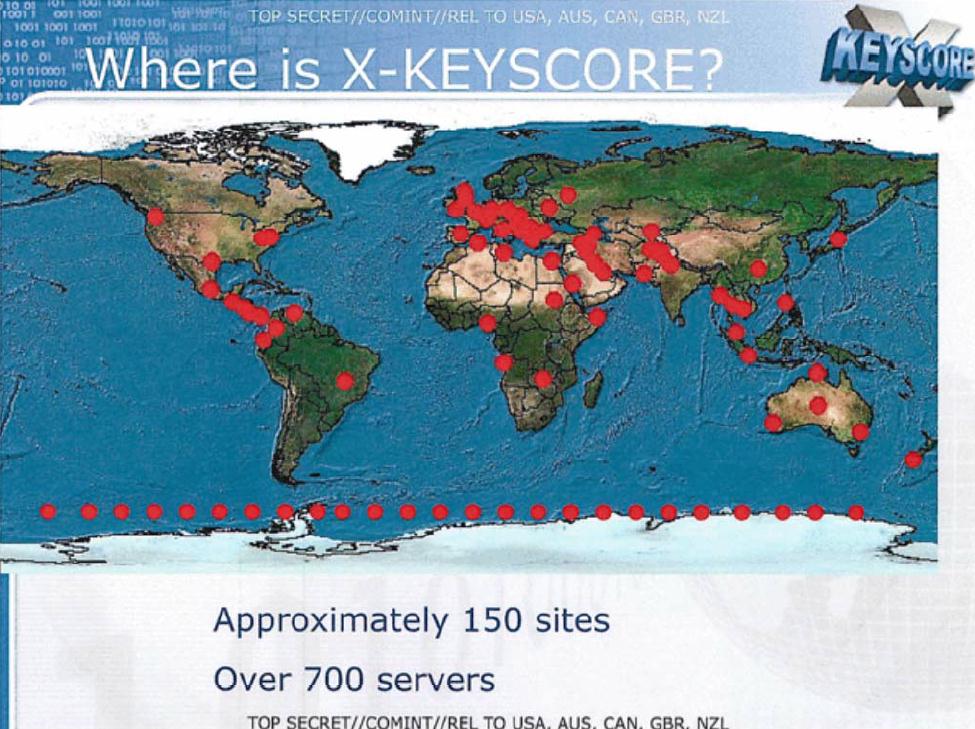

Il est logique que la NSA utilise les ambassades américaines basées à l’étranger en tant qu’outil collecteur pour le système d’analyse d’information X-Keyscore, moissonneuse ba...

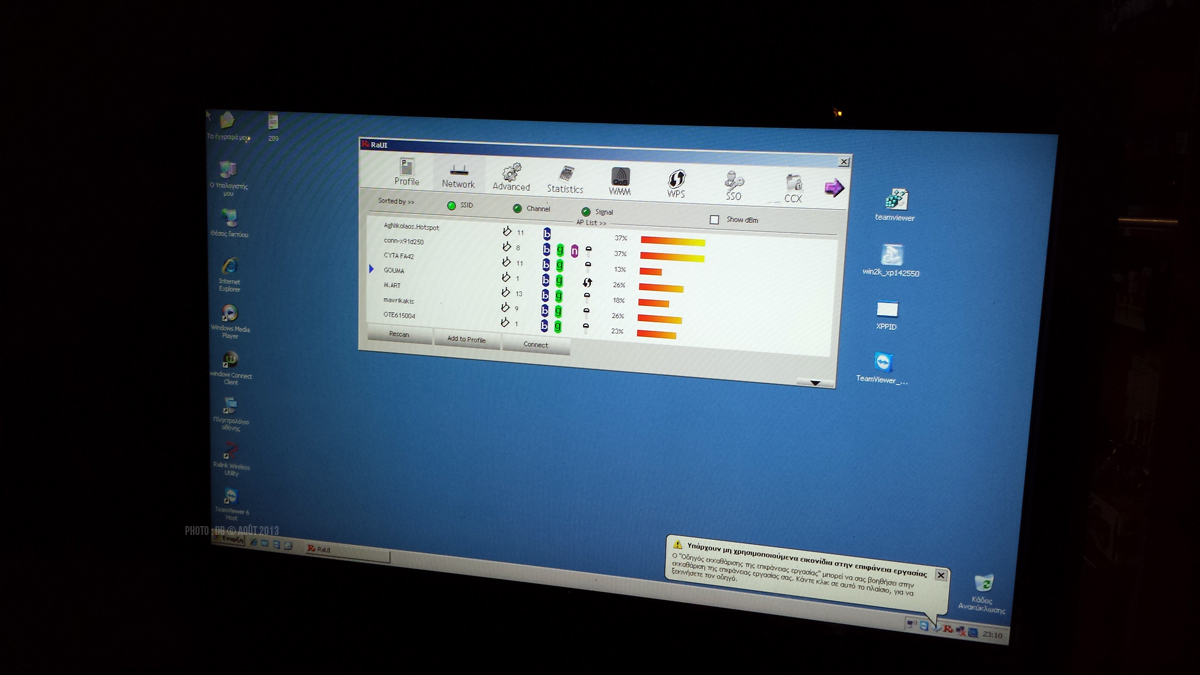

Vous partez en vacances ? Une enquête reçue à la rédaction de DataSecurityBreach.fr, menée par F-Secure, met le doigt sur les moments de vos vies digitales qui nécessitent une attention particulière l...

Flavio Garcia, maître de conférences en informatique à l’université de Birmingham, a découvert comment passer outre le système numérique permettant de faire démarrer les Porsches, Audis, Bentley...

« L’attaque est le secret de la défense, la défense permet de planifier une attaque. », voilà un adage qui plait à l’oreille de l’équipe de DataSecurityBreach.fr. Il colle parfaitement à ...