« L’attaque est le secret de la défense, la défense permet de planifier une attaque. », voilà un adage qui plait à l’oreille de l’équipe de DataSecurityBreach.fr. Il colle parfaitement à l’ambiance numérique. Comme celle concernant la sécurité de son compte Google. Dire que la double identification pour un compte webmail, Twitter, Facebook ou tout autres services web devient indispensable est un doux euphémisme. Et ce n’est pas ce pauvre banquier de Dubaï qui dira le contraire. Un pirate informatique a réussi à se faire transférer 15.000 $ sur un compte bancaire basé en Nouvelle-Zélande en communiquant avec le banquier via un compte gMail piraté. Bref, n’attendez pas le passage d’un pirate. Mettez en action la double identification Google, qui, en regardant de plus prêt est en faite une quadruple identification.

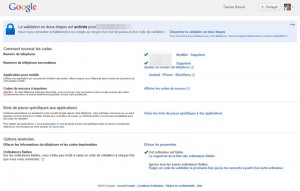

Configurer les numéros de téléphones de secours

DataSecurityBreach.fr vous conseille un numéro portable et un numéro fixe. Dans le premier cas, pour recevoir par SMS le code de secours. Dans le second cas, recevoir le précieux secours via un téléphone fixe et une voix humaine.

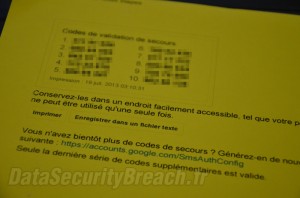

Codes de secours à imprimer

Il vous permet de disposer de 10 codes si vos téléphones ne sont pas disponibles. 10 séries de 8 chiffres qui vous permettront de vous connecter à votre compte. Mots de passe spécifiques aux applications.

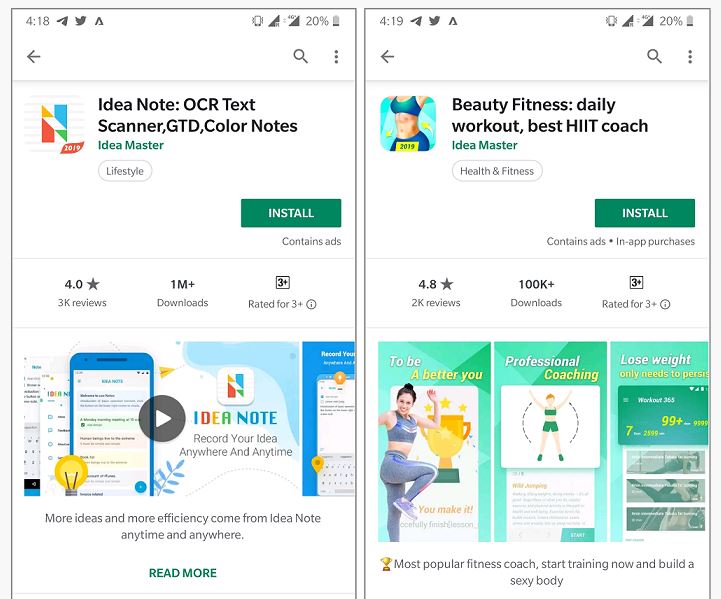

Google Authentificator

Avec les téléphones portables, data security breach vous en parle souvent, les accès malveillants se multiplient. Google propose « Google Autentificator« . Une application pour iOS, Android, … qui donne accès à un code d’identification unique. Code valide durant 1 minutes à rentrer, en plus de votre mot de passe habituel. Bref, voilà une sécurité digne de ce nom qui prend quelques minutes à configurer mais permet de ne pas passer des heures, quand ce ne sont pas des jours à sauver les meubles après le passage d’un pirate informatique.

8 Commentaires