G DATA, l’éditeur de logiciels allemand spécialisé dans les solutions antivirus, devient partenaire technique de Ducati Corse pour le championnat du monde de MotoGP. En tant que partenaire, G DATA pro...

Depuis un peu plus d’un an, The Charging Place, créée par deux jeunes entrepreneurs de 23 ans implante des bornes de rechargement téléphonique sécurisées par empreinte digitale, partout en France. Ne ...

Vous avez peut-être remarqué que le 29 février figurait dans notre calendrier, cette année : 2016 est en effet une année bissextile ! En matière de cybersécurité, beaucoup de choses ont changé, comme ...

La prévention des fuites de données passe par la collaboration, le partage des connaissances et la définition de critères de réussite, avant que des changements réglementaires ne s’opèrent. Une nouvel...

Une application dans le Play Store souscrivait automatiquement des connexions WAP payantes. Parmi les 1,4 million d’applications dans le Google Play Store, certaines sont à manipuler avec précaution. ...

Le piratage médiatisé du site Ashley Madison devrait inciter toute entreprise hébergeant des données (à vrai dire, toutes les entreprises de la planète) à se pencher sérieusement sur la sécurité de le...

La nouvelle version pour Android propose une nouvelle interface et des fonctionnalités additionnelles pour encore plus de sécurité. Avast Software, l’éditeur des solutions de sécurité pour PC et mobil...

Un projet d’identification des victimes de la guerre du Vietnam va utiliser le logiciel de comparaison des profils ADN Bonaparte. SMART Research BV a signé un contrat pour la fourniture du systè...

La nouvelle mise à jour de l’outil de socialisation Instagram emporte avec lui un bug particulièrement gênant capable de révéler la vie privée des utilisateurs exploitant l’option multi co...

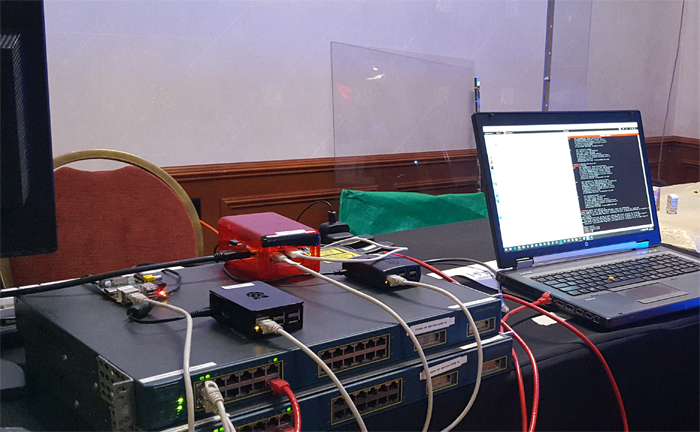

Enseignement complexe et désormais stratégique, la sécurité informatique n’est pas une simple spécialisation des études d’ingénieur, mais une vaste culture qui requiert une pédagogie adaptée. Qu...