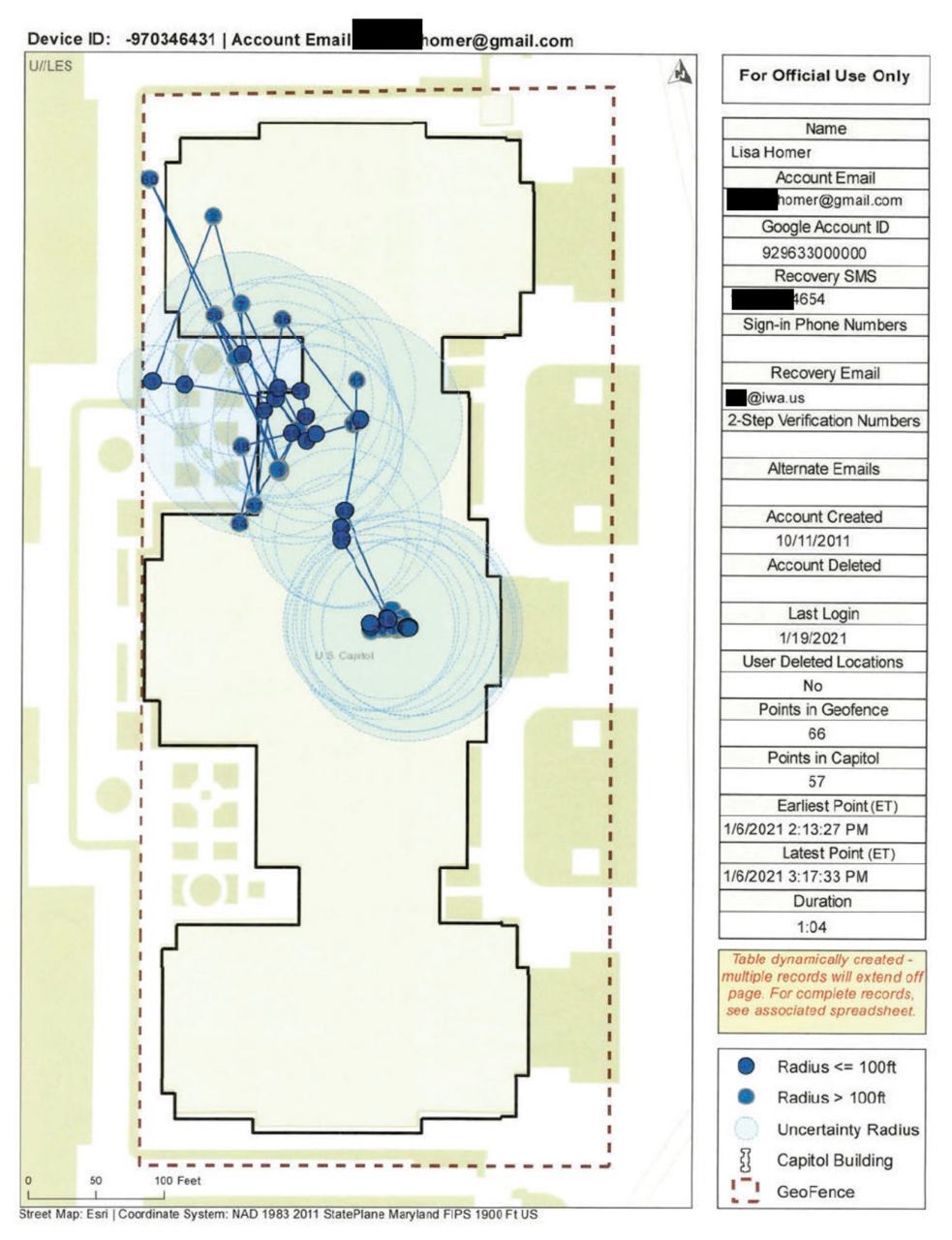

Vous êtes nombreux à demander si Google et Google map étaient capable de suivre, à la trace, vos moindres faits et gestes. En voici une réponse, en image !...

Disposer d’une connexion internet est indispensable de nos jours. Sans précaution, un piratage de votre box est possible. Dans le meilleur des cas, le pirate se contente d’utiliser votre connexion. Po...

Le Centre hospitalier Belge de la ville de Tournai impactée par une cyberattaque....

Un nouveau rapport sur les activités cybercriminelles liées aux logiciels malveillants et l’évolution des cybermenaces au cours du 2e trimestre 2020 affiche des chiffres qui ont de quoi inquiéte...

Des centaines d’entreprises par le monde proposent d’héberger sites et applications web. Les États-Unis accaparent la moitié du business. Mais qu’en est-il de la sécurité de celui qu...

Parmi les nouveautés, les détections de ransomwares multipliées par sept au premier semestre 2020. En mai et juin, en moyenne 60% de tous les e-mails reçus étaient frauduleux. Les menaces sur le thème...

Avec la recrudescence des attaques informatiques et face au volume des données à traiter pour une entreprise, la cybersécurité est un enjeu essentiel pour toutes les entreprises peu importe leurs tail...

Le jeudi 12 mars 2020, Emmanuel Macron s’est adressé à ses concitoyens dans le cadre des premières ripostes contre la contamination croissante au Covid19. Dans son discours, le Président français a, e...

A l’heure de la crise Coronavirus, beaucoup d’entreprises françaises ont adopté le télétravail mais ne prennent-elles toutes en compte les risques de sécurité liés ? Comment les Français se comportent...

Le virus ILOVEYOU vient de fêter ses 20 ans. Le microbe numérique avait infecté 10 % des ordinateurs connectés à travers le monde à une époque ou les gens pensaient que les cyber malveillances n&rsquo...