92 vulnérabilités dont 3 critiques chez Microsoft et 3 avis de sécurité et 6 vulnérabilités dont 5 critiques pour Adobe....

Le géant américain Apple va modifier ses traceurs AirTag afin d'empêcher les possibilités de cyber espionnage....

Nous pensons de manière générale qu'il est impossible de se protéger complètement des logiciels de surveillance professionnels. Bien qu'il soit particulièrement difficile d'empêcher l'exploitat...

Comme tout le monde, vous utilisez de plus en plus Internet dans votre entreprise ou dans votre vie privée et vous cherchez forcément à vous protéger des piratages ? Vous aimeriez mettre en place...

Microsoft a corrigé 126 vulnérabilités dont 9 sont classées comme critiques. Microsoft a dans ses logiciels, dont des vulnérabilités exploitées par exécution de code à distance (RCE), des f...

Patch Tuesday Microsoft & Adobe – 83 vulnérabilités Microsoft dont 7 critiques et 1 activement exploitée. 60 vulnérabilités Adobe dont 28 critiques....

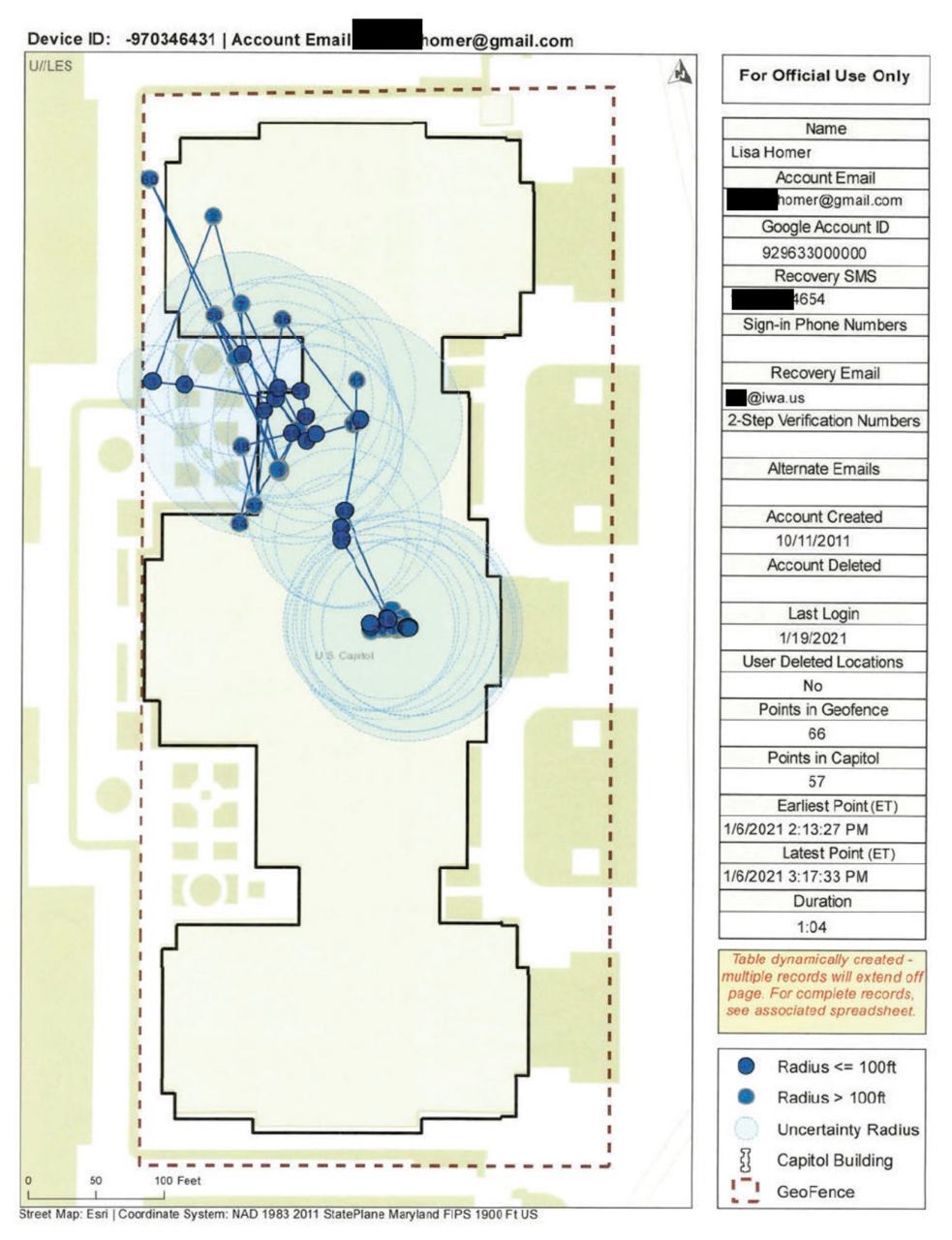

Vous êtes nombreux à demander si Google et Google map étaient capable de suivre, à la trace, vos moindres faits et gestes. En voici une réponse, en image !...

Disposer d’une connexion internet est indispensable de nos jours. Sans précaution, un piratage de votre box est possible. Dans le meilleur des cas, le pirate se contente d’utiliser votre connexio...

Selon Google, les créateurs de chaînes YouTube sont de plus en plus souvent victimes d'attaques de phishing utilisant des logiciels malveillants pour voler des mots de passe et des cookies....

Vous avez peut-être pris la résolution de renforcer votre cybersécurité en 2020, mais vous comprenez aussi que de nombreuses menaces à la cybersécurité échappent souvent à votre contrôle....