Une analyse démontre que les adwares et PUA/PUP représentaient 55.1% des menaces sur Mac OS X en France, sur les six premiers mois de l’année. Selon l’éditeur Bitdefender, éditeur de solut...

Si le numérique a envahi l’essentiel des espaces professionnels, la sécurité n’est pas suffisamment prise en compte par les PME. Avec l’explosion des usages, de nouveaux risques sont...

La recrudescence des attaques par le biais de logiciels malveillants fait des utilisateurs de terminaux mobiles des cibles de choix pour le chantage ou d’autres manipulations. Les terminaux mobiles so...

Alors que le téléchargement illégal est devenu une menace tant pour le 7ème art que pour le secteur de la musique, la préservation des droits d’auteurs est devenu un véritable cheval de bataille. Or i...

Une enquête réalisée par B2B International révèle que dans la plupart des cas une attaque DDoS n’est que la partie visible de l’iceberg : 74 % des responsables interrogés signalent que les attaques DD...

Les Dénis de service distribués (DDoS) ont évolué tant en complexification qu’en sophistication. Les menaces DDoS auxquelles sont confrontées toutes les entreprises, quelle que soit leur taille ou leu...

Le Patch Tuesday d’octobre 2015 s’avère une édition légère. En effet, il ne comprend que six bulletins, mais concernent tous les produits phares. Un bulletin critique pour Internet Explorer (mais pas ...

Palo alto networks dévoile son nouveau rapport sur les menaces et souligne la nécessité de sécuriser les applications SAAS. Palo Alto Networks, spécialisé dans les solutions de sécurité de nouvelle gé...

Un code viral baptisé Wifatch s’attaque aux routeurs pour mieux les protéger des autres virus. Voilà une action qui est à saluer. Un hacker aurait mis en action depuis quelques jours un code inf...

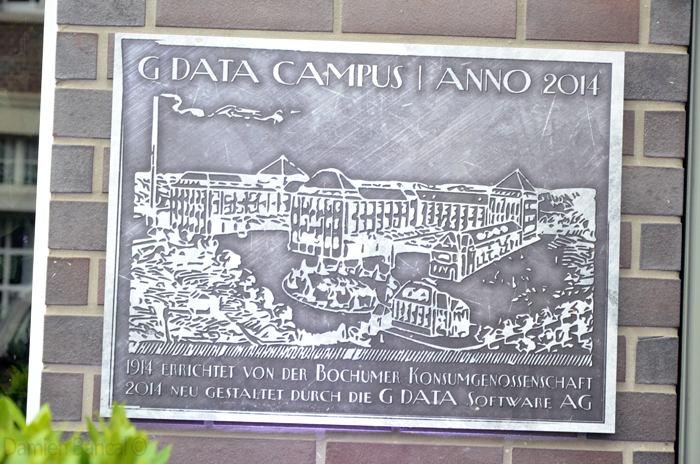

A l’occasion des 30 ans de l’éditeur de logiciels GDATA, nous avons visité les laboratoires de ce chasseur de codes malveillants dans ses locaux de Bochum, en Allemagne. C’est dans u...