Le principal enjeu des équipes en charge de la sécurité des systèmes d’information est de faire face à des attaques de plus en plus ciblées et de mieux comprendre la menace pour détecter les signaux f...

Nouvelle loi relative à la conservation des données : Quels sont les impacts pour les entreprises et les administrations ? Les changements qu’il va falloir intégrer avec la récente entrée en vig...

Une faille sérieuse découverte dans le téléphone portable ultra sécurisé BlackPhone. Le smartphone qui protège des écoutes peut être infiltré ! Un hacker australien a découvert comment piéger la sécur...

Qualys publie un bulletin de sécurité pour la vulnérabilité « GHOST » découverte sur les systèmes Linux Cette vulnérabilité sévère détectée dans la bibliothèque C de GNU/Linux donne le contrôle aux at...

Faut-il s’inquiéter de cette idée numérique ? Le site Internet de la Présidence de la République Française serait hébergé par une société américaine. Loin de nous de penser que l’hébergeur...

DeathRing et CoolReaper, des portes cachées installées dans des téléphones Android. Ils ont pu toucher des millions d’utilisateurs. Palo Alto Networks a révélé des informations sur une porte dér...

Selon le Centre de lutte contre la Cybercriminalité d’Europol, il n’y aurait qu’une centaine de personnes responsables de la cybercriminalité dans le monde. Ce chiffre reflète effectivement la réalité...

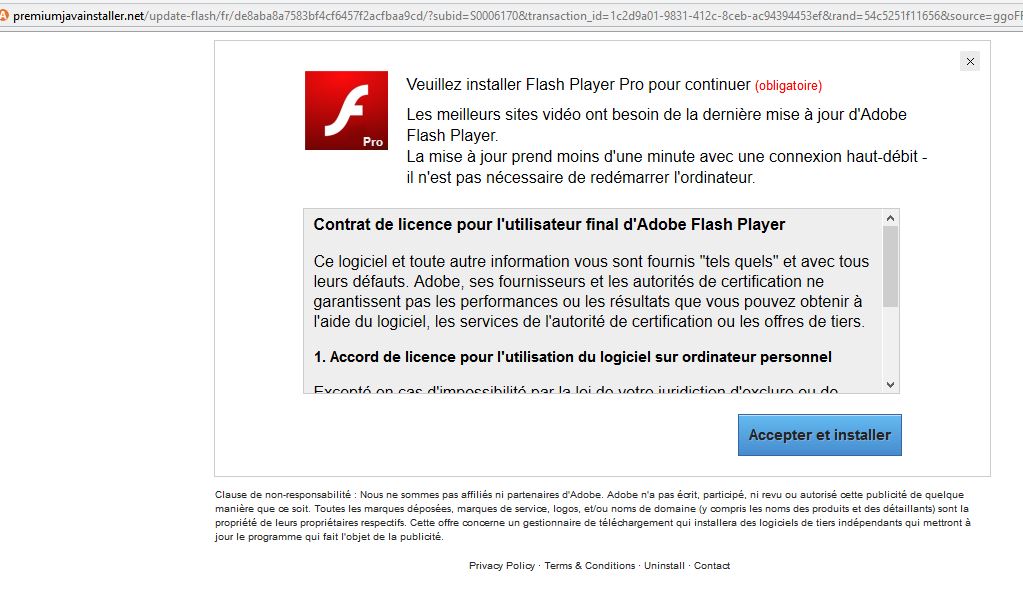

Des pirates informatiques diffusent un code malveillant du nom de JeSuisCharlie. Il aurait déjà infecté plusieurs millions d’ordinateurs. Un virus informatique diffusé par des malveillants aurai...

France 3, Le Monde, RCF… plusieurs médias français dans la ligne de mire des pirates informatiques de l’opération Anti #CharlieHebdo. Étonnant, des frères ennemis s’allient pour une ...

L’ancienne pop star Madonna n’aime pas ce début d’année. L’artiste américaine voit son nouvel album piraté. elle se consolera avec l’arrestation de son voleur 2.0. Et si ...