Connaître le décès d’une personne permet à des escrocs d’appeler les familles pour espérer les piéger. Des escrocs se font passer pour des associations de généalogie afin de soutirer de l&...

La Société britannique Optimal Payments Plc voit ses actions baissées après l’annonce du probable piratage d’un de ses serveurs, en 2012. La Société britannique Optimal Payments Plc est sp...

Une analyse démontre que les adwares et PUA/PUP représentaient 55.1% des menaces sur Mac OS X en France, sur les six premiers mois de l’année. Selon l’éditeur Bitdefender, éditeur de solut...

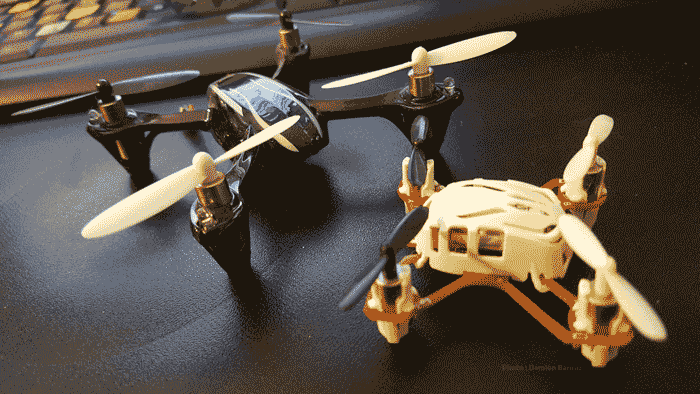

Jeudi 29 octobre, le Parlement européen de Strasbourg a adopté un rapport sur les drones qui pose les bases d’une prochaine législation européenne pour encadrer leur utilisation. Certes la futur...

Si le numérique a envahi l’essentiel des espaces professionnels, la sécurité n’est pas suffisamment prise en compte par les PME. Avec l’explosion des usages, de nouveaux risques sont...

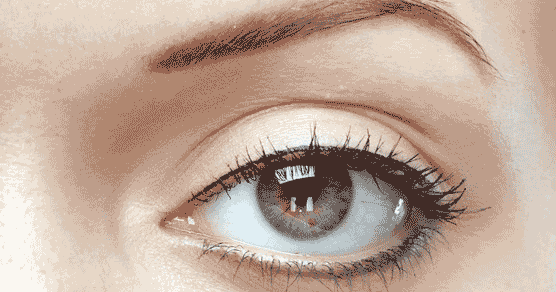

Le groupe bancaire américain CitiGroup teste des distributeurs de billets proposant le contrôle du client par l’iris. La société bancaire Citigroup vient de lancer un test géant d’un systè...

L’éditeur Avast a « égaré » 20 téléphones aux Etats-Unis et suivi leur trace afin de connaître leur parcours. Pour communiquer sur un des ses outils de sécurité informatique, ici une application...

L’Union des Fabricants (Unifab), association française de lutte anti-contrefaçon, s’est réjouit derniérement de la publication officielle du dernier rapport de la Commission européenne sur le re...

La recrudescence des attaques par le biais de logiciels malveillants fait des utilisateurs de terminaux mobiles des cibles de choix pour le chantage ou d’autres manipulations. Les terminaux mobiles so...

Le nouveau paquet télécom est présenté comme une victoire pour les consommateurs alors que c’est tout simplement l’inverse. Ce paquet représente une réelle menace pour la neutralité du Net...