À partir de 2029, les certificats SSL/TLS ne seront valides que pendant 47 jours. Une révolution discrète mais cruciale dans la sécurité du web vient d’être actée. C’est un changement majeu...

Microsoft est aujourd’hui omniprésent au sein des organisations publiques et privées, créant une forme d’addiction à ses solutions. L’association française des CERT, InterCERT France, inter...

L’accès à certains sites ou services sur Internet est réservé aux majeurs, en particulier l’accès aux sites web à caractère pornographique. Il est alors nécessaire de mettre en place un sy...

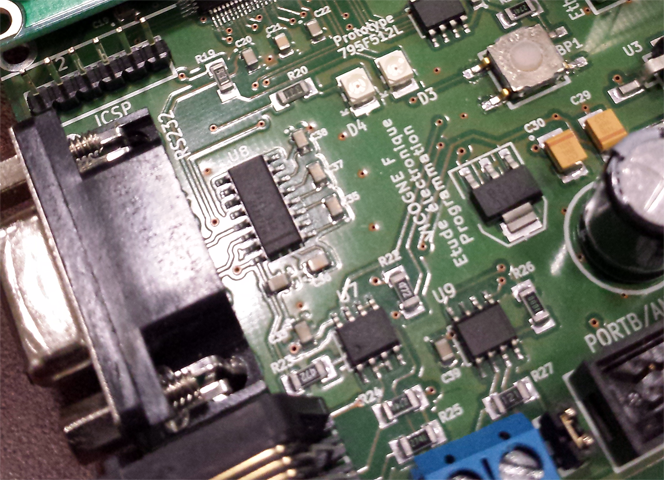

Des spécialistes auraient identifié une vulnérabilité dans près de 250 000 certificats RSA actifs vulnérables aux cyber-attaques. La recherche révèle des taux importants d’objets connect...

FIDO2 : Une authentification sécurisée sans mot de passe pour plus de 800 millions de dispositifs Windows 10 actifs L’Alliance FIDO annonce que Microsoft a obtenu la certification FIDO2 pour Windo...

Sur le dark web, le trafic illicite des « Code Signing Certificates » se révèle plus lucratif que le trafic de passeports et d’armes. Une étude révèle le commerce florissant des certifi...

Selon Venafi, Yahoo n’a pas pris les mesures pour se protéger et utilise des pratiques de chiffrement très faibles. Chiffrement : Les équipes du laboratoire de recherche Vénafi – « V...

Un système de suivi de certification (Credential Manager System) infiltré par un logiciel espion. Un pirate a pu mettre la main sur des données sensibles appartenant à Cisco, F5, IBM ou encore Ora...

Un nouveau rapport de Ponemon pointe la perte de clientèle que subissent les entreprises françaises pour cause de clés et certificats non protégés. Ponemon Institute et Venafi, éditeur de premie...

L’analyse et l’exécution des malwares avancés sont désormais autorisées pour les opérations de l’OTAN en Europe et en Amérique du Nord. FireEye, spécialiste de la lutte contre les cyb...