Le Maroc pose les bases d’une IA responsable, encadrée, souveraine et centrée sur la protection des données et des droits fondamentaux....

Washington lance la "Force technologique américaine" : après les coupes, retour du privé et nouveaux risques d’accès et de gouvernance....

Europol alerte : drones et robots pourraient industrialiser fraude, surveillance et attaques d’ici 2035....

Quatre extensions “privacy” auraient siphonné des chats IA de 8 millions d’utilisateurs, via scripts injectés et exfiltration....

Des poèmes malveillants contournent les garde-fous de 25 modèles d’IA, révélant une vulnérabilité systémique des mécanismes d’alignement actuels....

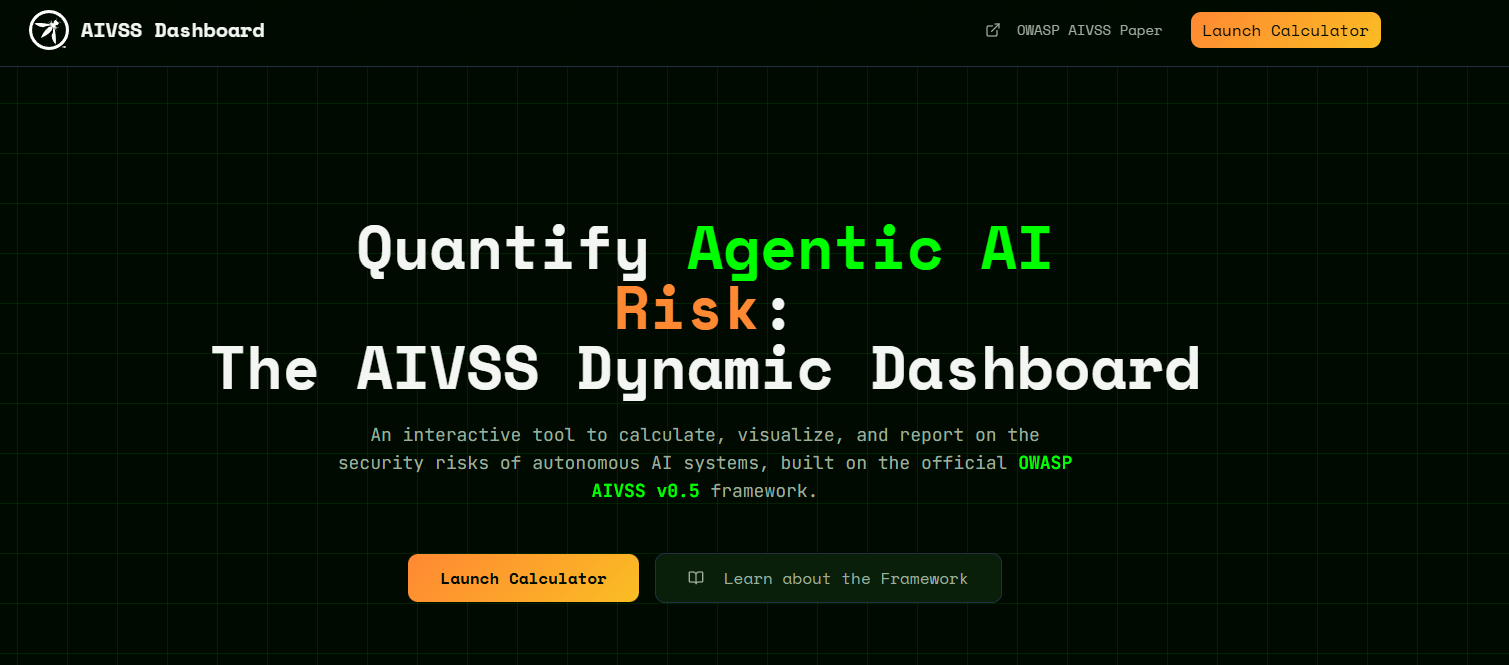

L’OWASP crée l’AIVSS, un cadre pour mesurer les vulnérabilités spécifiques aux systèmes d’intelligence artificielle autonomes....

Le CERT-In propulse l’Inde comme acteur clé de la cybersécurité mondiale grâce à l’innovation, l’IA et une coopération internationale renforcée. Faut-il s'en inquiéter ?...

Un responsable russe accuse OpenAI de transmettre les requêtes russophones au Pentagone et au FBI, sans preuve....

Yandex condamné pour refus d’accès du FSB à sa maison intelligente Alisa. Analyse d’une décision qui élargit la loi Yarovaya aux objets connectés et à la sphère privée....

Découvrez lipsync-2-pro, l’IA de synchronisation labiale 4K de Sync Labs : multilingue, fidèle au style vocal, idéale pour le cinéma, la création digitale et le renseignement....