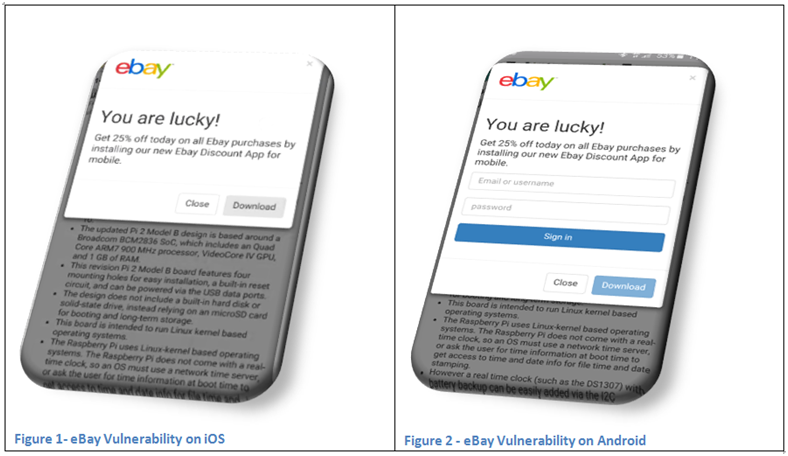

EBay alerté au sujet d’une vulnérabilité de sa plateforme de vente en ligne qui permet à des cybercriminels de diffuser des campagnes de phishing et des logiciels malveillants. eBay, le géant de...

Le détaillant de produits de luxe Neiman Marcus Group a informé certains de ses clients du piratage informatique de leur compte. Les pirates ont utilisé la méthode du dictionnaire de mots de passe. Se...

Voilà un rendez-vous qu’il ne fallait pas rater. Rob Joyce, le responsable des hackers de la NSA, des « pirates » connus sous le nom de Tailored Access Operations, a expliqué comment les entrepr...

Novembre 2015, deux adolescents sont arrêtés dans l’affaire du piratage de données de l’opérateur TalkTalk. En Inde, trois employés du Call Centre de l’entreprise viennent d’êt...

Depuis quatre ans, une attaque informatique baptisée Scarlet Mimic vise des ONG protectrices de minorités Chinoises. La Chine, c’est 56 « ethnies ». Le Han représentent 92% de la population. Les...

Le moteur de recherche français et européen Qwant est actuellement en déploiement expérimental au sein de l’administration française. Dans le cadre des discussions parlementaires relatives au projet d...

Pendant les fêtes, j’ai eu l’occasion de voir « The Big Short : Le Casse du siècle », film inspiré du livre de Michael Lewis sur la bulle immobilière. Ou plus exactement sur la manière dont un groupe ...

Un client de l’opérateur Telstra se retrouve avec les messages du répondeur de l’ancien propriétaire d’un iPhone 5. Richard Thornton est Australien. Ce client de l’opérateur Te...

Je vous expliquais, en 2014, la mise en place par Facebook d’un lien Onion, une possibilité sécurisée d’utiliser son Facebook en passant par TOR. Le réseau social va encore plus loins en ...

Une grand mère souhaite pouvoir utiliser l’iPad de son défunt mari. Apple lui réclame une ordonnance du tribunal pour récupérer le mot de passe. Je ne sais pas pour vous, mais l’affaire qu...