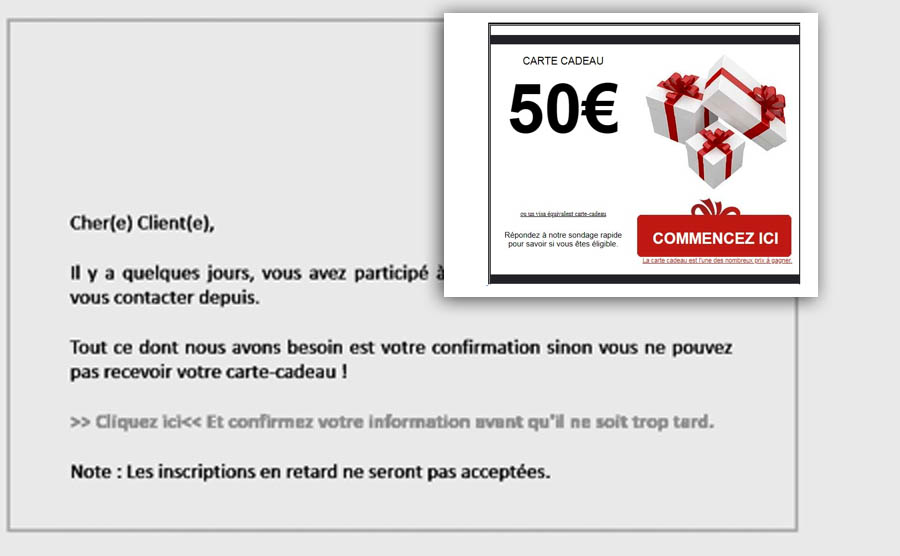

Grâce à sa technologie prédictive basée sur une intelligence artificielle, Vade Secure a découvert début janvier une vague d’attaque de phishing d’un nouveau genre. Habituée à des mails us...

FireEye vient de publier son rapport annuel M-Trends, qui révèle que les attaques contre le secteur financier de la zone EMEA ont diminué au cours de l’année écoulée. En 2016, 36% des cyberattaq...

Selon une étude, 33 % des adultes français consultent des sites pornographiques au moins 1 fois par jour. 40% d’entre eux ont déjà été contaminés par un virus informatique en visitant des sites ...

La cours européenne des droits de l’homme indique qu’un dirigeant d’entreprise peut ouvrir les fichiers personnels de ses salariés, sur un poste professionnel, si les documents ne so...

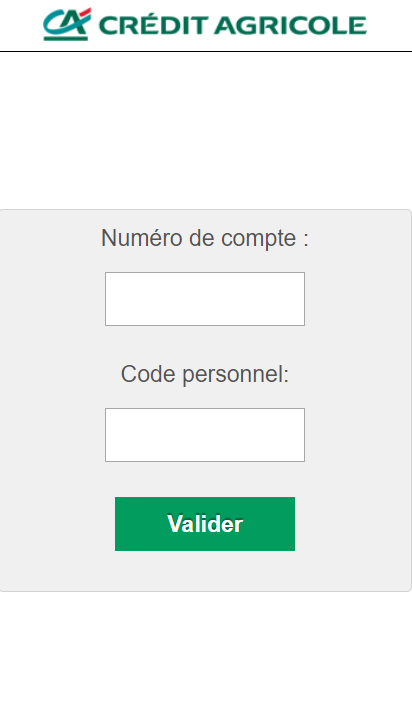

La prolifération des chevaux de Troie visant les applications bancaires mobiles expose les particuliers à d’importants risques. De fausses interfaces reproduisent fidèlement les applications bancaires...

Les objets connectés et la domotique sont devenus omniprésents dans notre quotidien, au travail comme à la maison : téléphones, ampoules, enceintes, montres, caméras, voitures, etc. Pourtant, nous dev...

Le nouveau rapport sur les interventions suite à un cyber incident montre que les boîtes mails constituent le maillon faible de la cyber sécurité des entreprises. Ces dernières éprouvent des difficult...

Voilà qui devrait vous faire réfléchir à deux fois quand vous laissez la session de votre compte Facebook ouvert. En cas d’oublie, les messages deviennent publics. La justice Française vient de ...

Votre société a été touchée par un ransomware ? En mai 2018, des actions judiciaires lancées par vos clients pourraient rajouter une couche d’ennuis à votre entreprise. RGPD et actions judiciair...

Près de 30 % des jeunes interrogés affirment avoir subi une forme de harcèlement sur Internet au cours de la dernière année. Ils sont jeunes, et même souvent très jeunes, passent une grande partie de ...