La numérisation de la société et des services publics n’épargne pas les hôpitaux et autres institutions de soins. Mais depuis plusieurs mois, ces établissements sont la cible de pirates dont les attaques représentent un vrai danger pour l’intégrité de notre système de santé.

Hygiène informatique dans les hôpitaux – C’est un chiffre qui a de quoi étonner : en 2015, en France, 1300 attaques informatiques ont été dirigées contre des établissements de santé, hôpitaux inclus. A l’échelle quotidienne, le chiffre est encore plus saisissant avec une moyenne de 3 à 4 actions malveillantes par jour à l’encontre des systèmes informatiques (SI) de ces établissements. Et encore, on ne parle ici que des actes de piratage officiellement déclarés aux ministères des Affaires sociales et de la Santé. La discrétion observée dans le milieu ne laisse entrevoir que la partie émergée de l’iceberg. Pour des raisons de sécurité mais aussi de réputation…

Aujourd’hui, le bon fonctionnement d’un hôpital dépend toujours de l’organisation et des compétences de son personnel. Mais plus seulement ! Il dépend aussi des outils numériques utilisés à tous les étages. Tous ces équipements connectés qui constituent l’hôpital moderne, désigné officiellement par les pouvoirs publics comme l’hôpital numérique.

A l’accueil par exemple, c’est l’ordinateur qui permet de créer un dossier patient sur le système central de l’établissement. C’est la borne interactive destinée à orienter les visiteurs. En salle d’opération, ce sont les écrans d’aide à l’intervention chirurgicale, les moniteurs de suivi du patient.

Dans le stock de médicaments, ce sont les robots préparateurs en pharmacie. Dans les chambres, c’est le système de divertissement et d’informations médicales consultable par le patient sur tablette tactile.

C’est aussi le réseau Wi-Fi local qui permet au personnel de consulter les dossiers médicaux à partir de n’importe quelle pièce, de n’importe quel support, vers n’importe quelle source, interne ou externe…

15 000 euros de rançon

Chacun de ces appareils connectés à l’avantage de faire gagner du temps, de la précision, et de l’argent. Mais ils ont le principal défaut d’être le plus souvent reliés à un seul et même réseau. Pour des raisons de coût et de négligence…

Un caillou jeté dans cette vitrine technologique, et c’est le fonctionnement de tout l’établissement qui s’en trouve perturber. Le centre médical presbytérien d’Hollywood, aux États-Unis, en a fait l’amère expérience en février 2016.

Un ransomware, baptisé Locky, a été injecté dans le réseau de l’établissement, verrouillant l’accès aux serveurs et ordinateurs utilisés par le personnel. Moyennant une somme négociée à 15 000 euros avec les pirates à l’origine de cette paralysie, le centre a pu retrouver l’accès à son réseau.

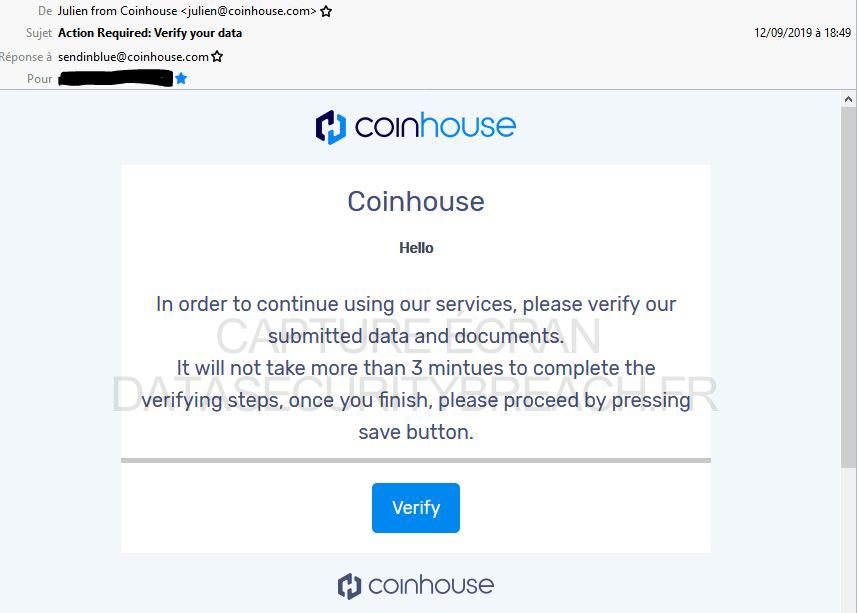

En France, quelques semaines plus tard, c’est le centre hospitalier d’Épinal qui était la cible d’une attaque. Croyant recevoir un mail de son avocat, un médecin a cliqué sur la pièce jointe au message. Le geste a contaminé l’ensemble du réseau de l’hôpital. La direction de l’établissement est restée très évasive sur ce piratage, sans confirmer l’attaque du ransomware avancée par le site spécialisé Zataz.

Comme son nom l’indique, le ransomware, ou rançongiciel en français, a vocation à permettre de soutirer une rançon avant de redonner accès aux outils numériques d’un établissement. Où il est ici « seulement » question d’argent.

Mais l’attaque d’un hôpital peut provoquer plus de dégâts, encore hypothétiques aujourd’hui. Tout d’abord sur le matériel, comme l’a expérimenté le spécialiste en cybersécurité, Sergey Lozhkin.

Hygiène informatique dans les hôpitaux

Le vrai-faux pirate a réussi à prendre le contrôle du scanner médical d’un hôpital via le réseau interne wi-fi de l’établissement. Rien de malveillant dans l’intention. Juste la démonstration qu’aux commandes de la machine, il pouvait en dérégler les paramètres, jusqu’à provoquer une panne sur un outil précieux, tant du point de vue médical que financier.

Ce qui peut être fait sur un scanner, peut l’être tout autant sur une climatisation ou, pire, sur un appareil d’assistance branché sur un malade. Et dans ce cas, le changement des paramètres peut alors avoir des conséquences bien plus fatales…

Face à ces attaques, les hôpitaux et autres établissement de santé se donnent-ils pour autant la force d’agir et de réagir ? Oui, pour une grande majorité si l’on se réfère à l’Atlas 2016 des systèmes d’information hospitaliers (SIH). Selon ce rapport annuel délivré par la Direction Générale de l’Offre de Soins (DGOS), 88% des établissements de santé disent avoir engagé une politique de sécurité du système informatique, contre 74% l’année précédente. L’objectif imposé par l’Etat dans son programme Hôpital numérique est de 100% d’ici à 2018.

La sensibilisation du personnel à l’ Hygiène informatique

Mais reste à savoir quels moyens cela implique. Un chiffre relativise cette notion de politique de sécurité : seuls 8% des établissements ont un référent à temps complet. L’implication est plus importante pour les CHU et CHR, avec un Monsieur -ou une Madame- Sécurité SI à temps complet dans 42% des cas. Les autres mutualisent ou externalisent.

Quelle que soit la formule choisie, la politique de sécurité informatique d’un hôpital passe par la sensibilisation de son personnel. Car le point d’entrée le plus vulnérable d’un réseau, c’est bien l’humain. Sa méconnaissance des dangers, comme l’ouverture d’une pièce jointe dans un mail, peut conduire à la catastrophe. Ou l’affichage d’un mot de passe sur un bout de papier collé sur un bureau pour l’ensemble d’un service…

L’hygiène informatique en milieu hospitalier passe aussi par une évaluation de la solidité du réseau et des matériels connectés, des ordinateurs jusqu’à l’IRM. Par une protection anti-virus et l’utilisation de mots de passe complexes, pour accéder au réseau, puis à chacun des appareils connectés. Par une utilisation des derniers logiciels, et un suivi régulier de leurs mises à jour.

Tout comme les infections nosocomiales, les virus informatiques représentent une réelle menace pour les hôpitaux et autres établissements de santé. Ils n’ont donc d’autres choix, aujourd’hui et demain plus encore, que d’appliquer une politique d’hygiène informatique stricte. Il y va de la confidentialité de nos dossiers médicaux, mais aussi et surtout de l’intégrité du système de santé et de son bon fonctionnement au service du public. (Tanguy de Coatpont, directeur général de Kaspersky Lab France)