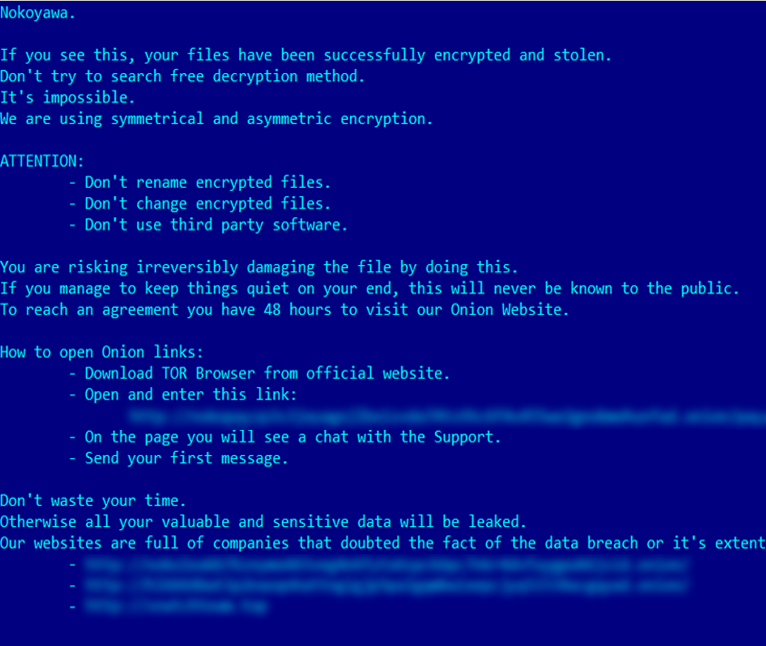

En février 2023, a été identifié une attaque exploitant une vulnérabilité zero-day dans le Common Log File System (CLFS) de Microsoft. La faille a été exploitée par les pirates informatiques de Nokoyawa.

Les pirates rançonneurs du groupe Nokoyawa ont exploité, en février, un 0Day que Microsoft vient de corriger. La faille a été attribuée à la CVE-2023-28252. Les cybercriminels ont utilisé un exploit développé pour s’adapter à différentes versions du système d’exploitation Windows, y compris Windows 11, et ont tenté de déployer le ransomware Nokoyawa.

Bien que la plupart des vulnérabilités découvertes exploitées par des groupes APT, cette attaque a été menée par un groupe sophistiqué de cybercriminels qui ont utilisé des exploits similaires mais uniques du Common Log File System.

Le groupe de cybercriminels qui a mené cette attaque se distingue par l’utilisation d’exploits similaires mais uniques du Common Log File System (CLFS) – Kaspersky en a relevé au moins cinq. Ils ont été utilisés dans des attaques ciblant divers secteurs, tels que le commerce de détail et de gros, l’énergie, l’industrie manufacturière, les soins de santé et le développement de logiciels. Bien que ces vulnérabilités soient souvent exploitées par des groupes APT, ce groupe de cybercriminels a prouvé qu’il était également capable d’utiliser des vulnérabilités zero-day pour mener des attaques par ransomware.

La CVE-2023-28252 a été repérée pour la première fois lors d’une attaque visant à déployer une nouvelle version du ransomware Nokoyawa. Les anciennes variantes de ce ransomware n’étaient que des variantes revisitées du ransomware JSWorm, mais dans l’attaque citée ici, la variante Nokoyawa est très différente de JSWorm en termes de code base.

Les attaquants ont utilisé la vulnérabilité CVE-2023-28252 pour élever les privilèges et voler des informations d’identification dans la base de données SAM (Security Account Manager).

Microsoft a corrigé la CVE-2023-28252 lors du Patch Tuesday d’avril 2023. Cette CVE a été la seule faille exploitée par des pirates. Sur les 97 CVE corrigées ce mois-ci, Microsoft a classé près de 90 % des vulnérabilités comme étant moins susceptibles d’être exploitées, tandis que seulement 9,3 % des failles ont été classées comme étant plus susceptibles d’être exploitées.

Le CVE-2023-28252 et le second 0day d’élévation de privilèges du CLFS exploité cette année, et du quatrième au cours des deux dernières années. Il s’agit également du deuxième 0Day CLFS divulgué à Microsoft par des chercheurs de Mandiant et DBAPPSecurity.

D’autres pirates exploitent des 0day, comme ce fût le cas, en février 2023, avec les pirates informatiques du groupe Cl0P. Plusieurs dizaines d’entreprises vont se faire piéger.

https://msrc.microsoft.com/update-guide/en-US/vulnerability/CVE-2023-23376

https://msrc.microsoft.com/update-guide/en-US/vulnerability/CVE-2022-37969

https://msrc.microsoft.com/update-guide/en-US/vulnerability/CVE-2022-24521