Infidèle par emails ? Oui, c’est possible. Une décision de la Cour de cassation a attiré l’attention en mai 2014. La Cour a en effet estimé que la fréquentation, par l’épouse, d&rsqu...

77% des personnes interrogées doutent que leur entreprise respecte les lois relatives à la protection des données. Sophos, l’éditeur spécialiste de la cybersécurité, a publié les résultats de sa toute...

Dans son article précédent, Kevin Cunningham de chez SailPOint a présenté la façon dont l’IAM peut aider à gérer les applications SaaS et les applications sur site (partie 1). Il est également importa...

L’adoption croissante du Cloud Computing a des impacts significatifs au sein des départements informatiques des entreprises, et il change plus particulièrement la façon dont les entreprises devraient ...

Plus de 80% des responsables IT pensent qu’un vol de données interne est probable dans leur entreprise, mais environ 60% déclarent ne pas avoir de procédure stricte dans ce domaine. LogRhythm, spécial...

La faille Bash Bug, annonçait la semaine dernière comme particulièrement grave, aurait été exploitée contre les géants de l’Internet Yahoo! et Lycos. Un Bash est une commande qui se trouve sur l...

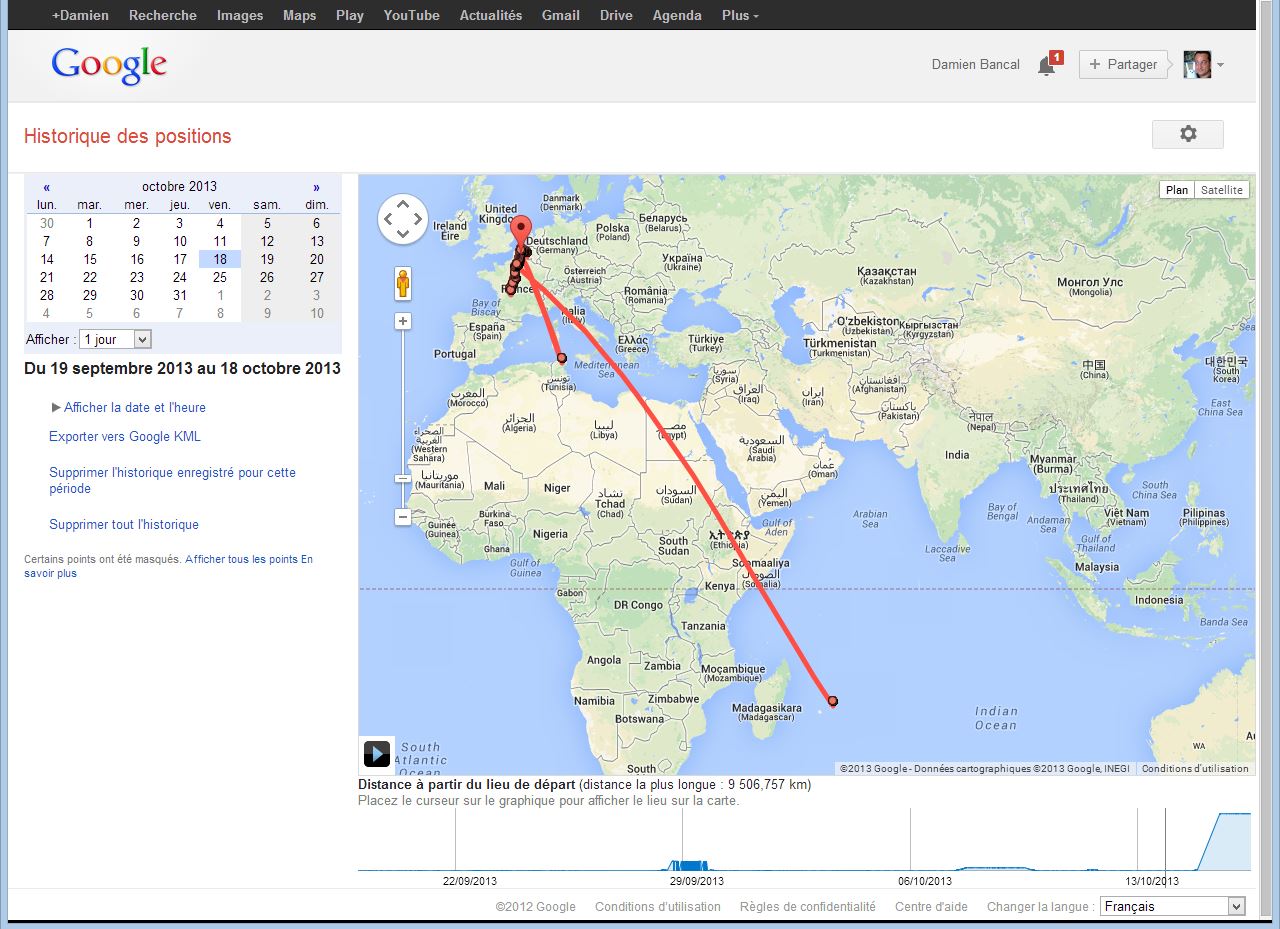

Alors que vous testez la nouvelle version de Windows, sous forme de bêta, Microsoft intercepte vos frappes clavier… pour votre bien. Les internautes qui ont téléchargé la version bêta de Windows...

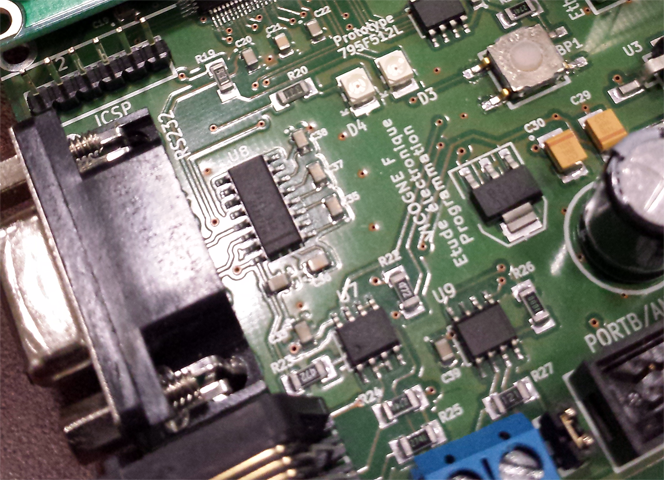

En matière d’Internet des Objets, on se satisfait souvent du fait que le système fonctionne, pourtant, la connexion physique et la sécurité inhérente sont des aspects non négligeables. Le Wi-Fi...

La méthode est connue, utilisée depuis des années : des pirates exploitent les réseaux publicitaires pour diffuser des codes malveillants dans les ordinateurs des visiteurs de site Internet. Des cyber...

La semaine dernière, on nous refaisais le coup de la base de données « super » importante, piratée. Après le pseudo milliard de mots de passe qui n’étaient rien d’autre que l’accumul...