Cloudflare, spécialiste de la sécurité, la fiabilité et la performance d’Internet vient de publier les tendances du second trimestre 2021 concernant les attaques DDoS. Ce panorama révèle que les...

Il faudra s’y habituer, la digitalisation croissante amène avec elle son lot de problèmes et parmi ceux-ci se trouvent les cyberattaques. Leur puissance et leur structure varient selon la cible choisi...

Nouvelles conclusions sur les opérations stratégiques du groupe Ransomware-as-a-Service - Ryuk....

Cybersécurité de l'UE: La Commission propose une Unité conjointe de cybersécurité afin de renforcer la réaction face aux incidents de sécurité majeurs...

Une étude révèle que 61 % des adultes Français, âgés de 18 à 39 qui ont déjà été en couple, ont déjà stalké en ligne leur partenaire actuel ou leur ex....

Une nouvelle étude menée, portant sur 2000 adultes français, révèle que 3 utilisateurs sur 10 de smartphones ne repèrent pas un vrai d'un faux SMS !...

La France fait partie du Top 10 des pays comptabilisant le plus grand nombre de réseaux IT/OT....

L'informatique a pris une part non négligeable au sein des entreprises. La gestion de ce parc informatique se doit d'être efficace et particulièrement contrôlée afin d'en tirer un maximum de résultats...

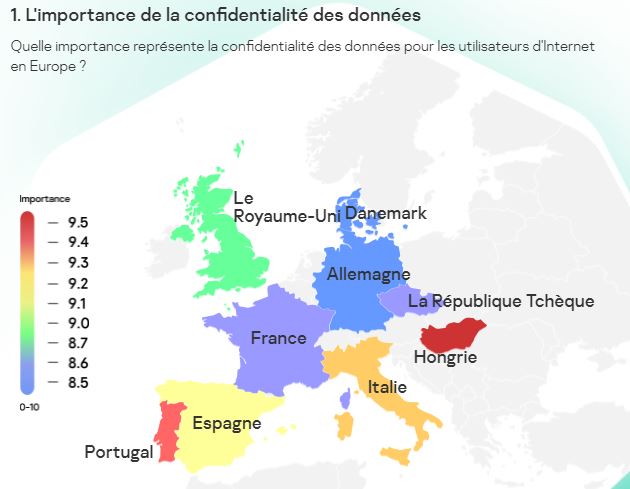

D’après une nouvelle enquête, près de neuf internautes français sur dix (87 %) sont prêts à partager leurs données personnelles pour accéder gratuitement à des services en ligne....

Selon une nouvelle étude publiée, les escrocs exploitent de plus en plus YouTube pour cibler les utilisateurs peu méfiants qui consultent les vidéos consacrées aux cryptomonnaies diffusées sur la plat...