Comptes piratés – La banque équatorienne, Banco del Austro (BDA) vient d’être piratée à son tour, via le même mode opératoire que la Banque Centrale du Bangladesh (et plus récemment une banque v...

Erreur d’inattention – On peut perdre de l’argent à cause des fluctuations du marché ou d’un secteur d’activité. Mais lorsque l’on oublie de renouveler ses certific...

Un botnet infectant près d’un million de machines détourne les requêtes effectuées sur Google, Bing et Yahoo. Les programmes d’affiliation publicitaires génèrent des millions de dollars de revenus, ce...

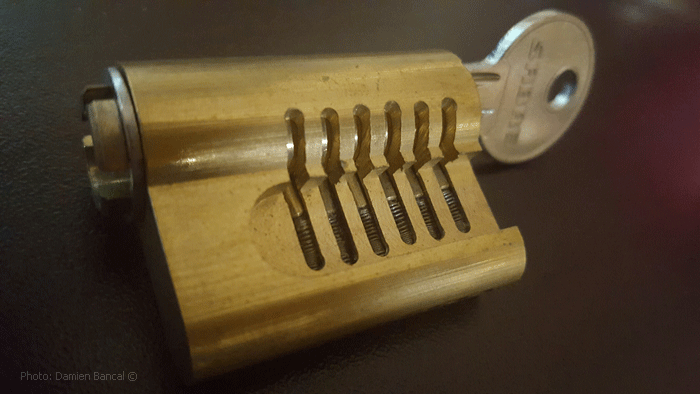

Skimer, un groupe russophone, force les distributeurs automatiques de billets (DAB) à l’aider à dérober de l’argent. Découvert en 2009, Skimer a été le premier programme malicieux à prendre pour cible...

Le ransomware a dépassé les attaques de type APT (menaces persistantes avancées) pour devenir le principal sujet d’actualité du trimestre. 2900 nouvelles variantes de malwares au cours de ces 92 jours...

Pirater une maison connectée, facile ? Une nouvelle étude expose les risques dans un foyer via l’analyse de quatre objets connectés très populaires. C’est devenu très « mode » de sortir ...

Les applications Android malveillantes et les ransomwares dominent le paysage des menaces au 1er trimestre 2016. La société Proofpoint a publie son Rapport trimestriel sur les menaces, qui analyse les...

Le ransomware est un logiciel malveillant qui infecte les équipements connectés, les réseaux et les centres de données. Ces derniers ne peuvent plus être utilisés tant qu’une rançon n’a pas été payée ...

Depuis 2010, Facebook propose à ses utilisateurs un système de reconnaissance faciale qui permet de gagner du temps dans le « taguage » des personnes qui sont sur les photos. Sous couvert d’une nouvel...

Suicide en direct sur Périscope – Le grand public a découvert l’application Periscope après la médiatisation de la vidéo du footballeur de l’équipe de France Serge Aurier insultant Laurent Blanc...