Le Cloud a réussi à convaincre de nombreux adeptes grâce à ses différents atouts : simplicité, adaptabilité, ou encore coûts contrôlés. Pour protéger au mieux les données qui leur sont confiées, les f...

Ce n’est plus une surprise aujourd’hui que le recours au cloud représente une transformation importante et stratégique pour les entreprises et va parfois de pair avec certaines inquiétudes...

Ravij Gupta, Co-fondateur et PDG de Skyhigh Networks, éditeur de solutions de sécurité des données dans les applications Cloud (« Cloud Access Security Broker » – CASB), fait le point sur les de...

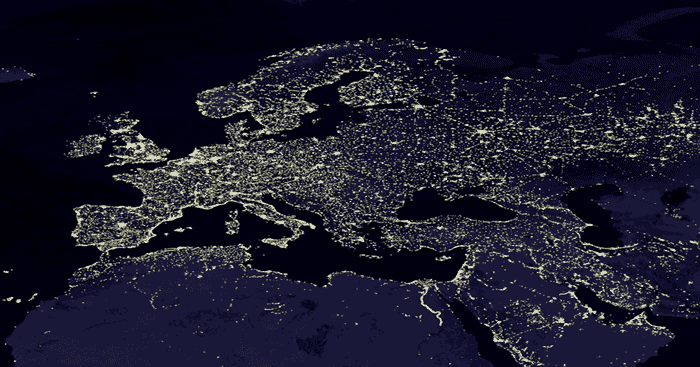

Pour les entreprises, le cloud représente la puissance, la flexibilité, l’évolutivité et le contrôle. Cette énorme puissance de calcul est le fruit d’une infrastructure informatique interconnect...

L’ingénierie sociale serait la méthode la plus utilisée, suivie par la compromission de comptes et les attaques web de type injections SQL/de commandes selon une étude de Balabit. BalaBit, fournisseur...

Les petites et moyennes entreprises transfèrent de plus en plus souvent leurs outils de travail dans le Cloud. De plus, la frontière entre l’usage personnel et l’usage professionnel de la technologie ...

La solution d’authentification multi-facteurs de Gemalto disponible sur la galerie de services cloud sécurisée d’Orange Business Services. Gemalto et Orange Business Services ont annoncé l...

Des chercheurs de l’Université Allemande de Darmstadt annoncent que les développeurs d’applications prennent la sécurité des données par dessus la jambe. Leurs applications auraient exposé...

En 2014, France iT, le réseau national des clusters numériques, lançait le premier Label Cloud français, pensé par les TPME du Cloud pour les TPME du Cloud. Après une phase de déploiement opérationnel...

Nomad Vault : Un réseau privé virtuel 100 % sécurisé accessible avec une petite clé USB. Comment éviter de tout perdre en cas de crash du disque dur de son ordinateur portable ? Comment éviter de s&rs...