Protéger les données lors des licenciements via retrait des accès, reprise des équipements et contrôle des copies....

Les applications d'entreprise sont devenues des cibles privilégiées pour les pirates. Pourtant, sécuriser leur code ne suffit plus : l'humain et les usages non contrôlés, notamment liés à l'IA, représ...

21 % des cyber incidents survenus dans les entreprises en France au cours des deux dernières années auraient été provoqués par des employés....

Le Shadow IT se définit par l’accessibilité au service informatique (généralement par le Cloud) d’une entreprise par une personne externe sans l’accord des gestionnaires informatiques de ladite entrep...

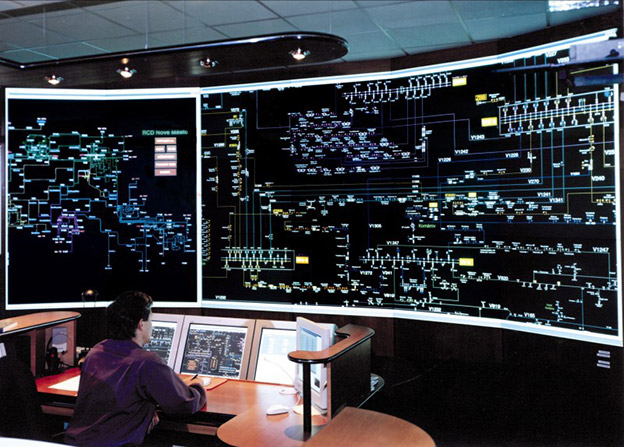

C’est un constat au quotidien : la sécurisation du réseau d’une organisation relève de la gageure. D’autant que la tâche est de plus en plus complexe face à l’émergence de la Génération Y. Cette géné...

Shadow IT – Facebook, Skype et Twitter, sites web les plus vulnérables aux malwares mais aussi les plus fréquentés par les collaborateurs en entreprise. L’expression « informatique fantôme » ou ...

L’ingénierie sociale serait la méthode la plus utilisée, suivie par la compromission de comptes et les attaques web de type injections SQL/de commandes selon une étude de Balabit. BalaBit, fournisseur...

Une meilleure coopération avec les employés, de nouveaux outils et de nouveaux processus d’obtention de services informatiques pour contrer le phénomène du Shadow IT. Dans beaucoup d’entre...