Selon Venafi, Yahoo n’a pas pris les mesures pour se protéger et utilise des pratiques de chiffrement très faibles. Chiffrement : Les équipes du laboratoire de recherche Vénafi – « Venafi ...

Security Report : Un employé télécharge un logiciel malveillant toutes les 4 secondes et 1 employé sur 5 est à l’origine d’une faille de sécurité. Security Report – Le volume des attaques de phi...

La révolution numérique bouleverse profondément la technique, les usages, nos modèles économiques mais aussi… le droit. Cette transformation oubliée n’est pas le fruit du hasard. Elle est le fait d’un...

A la fin du mois d’août, Apple avait annoncé une mise à jour 9.3.5 d’IOS pour éliminer de son système IOS le logiciel espion PEGASUS qui prend d’assaut ses smartphone avec trois vulnérabil...

Le Règlement Général de l’Union Européenne sur la Protection des Données (RGPD) impose aux entreprises d’effectuer un suivi de toutes les occurrences des données à caractère personnel des clients au s...

Vol de données : Détection de l’étrange comportement d’un pixel d’ouverture qui fait un pré-remplissage d’information. L’entreprise TrackUp a mis la main, il y a quelques...

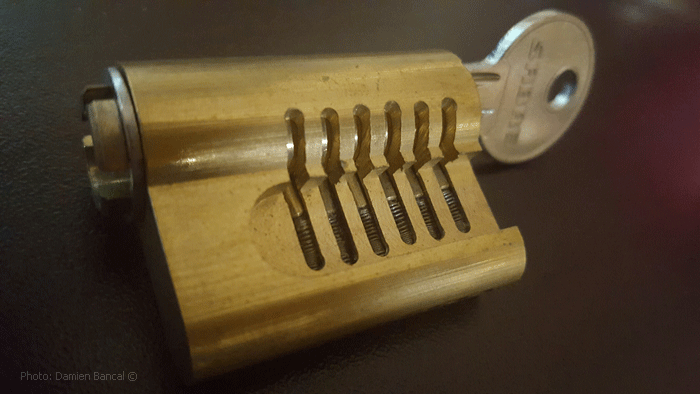

Les professionnels de la sécurité informatique font face depuis une dizaine d’années au raz-de-marée que provoque l’augmentation des connexions d’utilisateurs, terminaux et objets c...

Les objets connectés et l’IoT (Internet des Objets) ont changé notre quotidien, aussi bien d’un point de vue personnel que professionnel. Mais les utilisateurs doivent cependant rester pru...

Quelques semaines seulement après avoir alerté Apple sur le logiciel espion PEGASUS qui avait trouvé une faille TRIDENT pour s’infiltrer sur IOS, l’équipe de veille et de recherche de Look...

Pourquoi le groupe cybercriminel Lurk monétise l’exploit kit Angler, son outil le plus puissant ? Bienvenue dans le business des codes malveillants ! Au début de l’été, Kaspersky Lab a participé à l’a...