Après vous avoir proposé de découvrir les méthodes de double authentification offertes sur le web, Google ou encore la Yubico, voici la présentation de la Solo Tap Hacker de chez Solokeys ! Les tests ...

960 000 ordinateurs de part le monde désinfectés du code malveillant Retadup par le centre de lutte contre les criminalités numériques de la Gendarmerie Nationale. Les militaires du centre de lutte co...

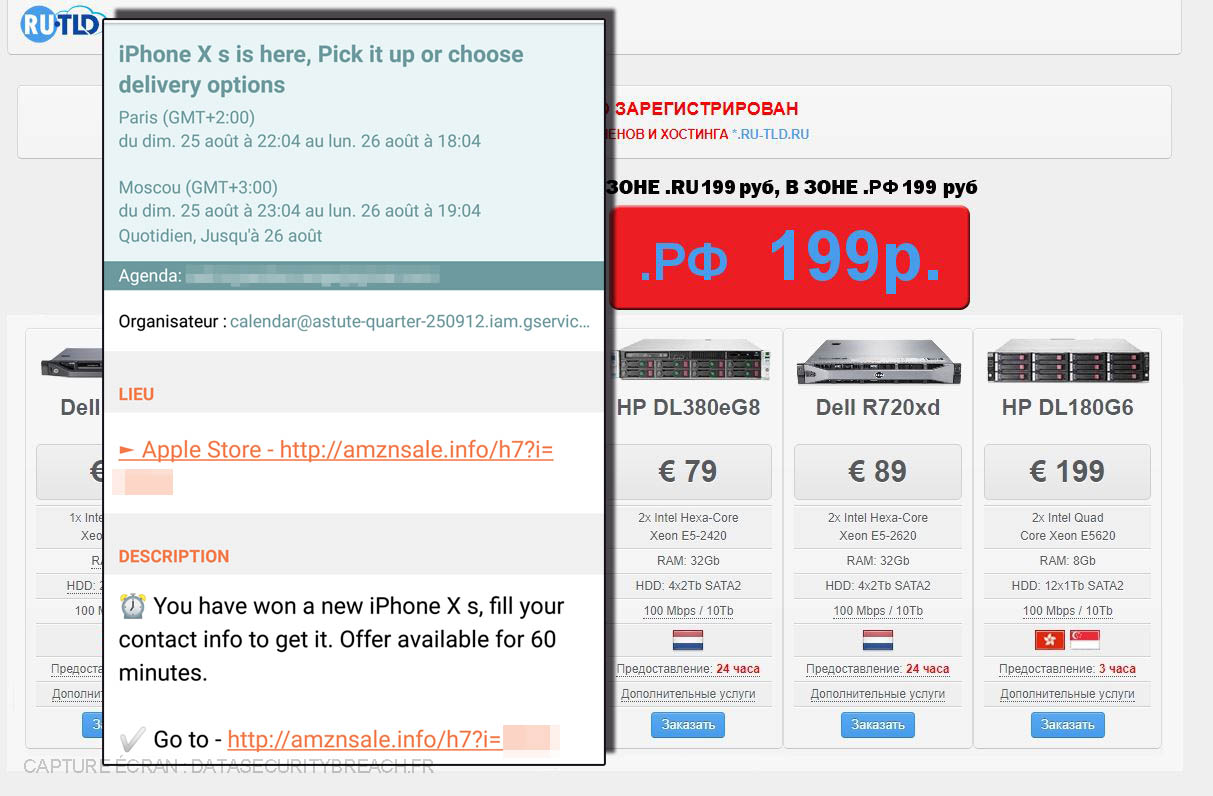

Retour en force du spam via l’agenda Google. Une attaque que les malveillants ressortent de leur tiroir. Plusieurs lecteurs de Data Security Breach se sont étonnés de mystérieux messages apparus...

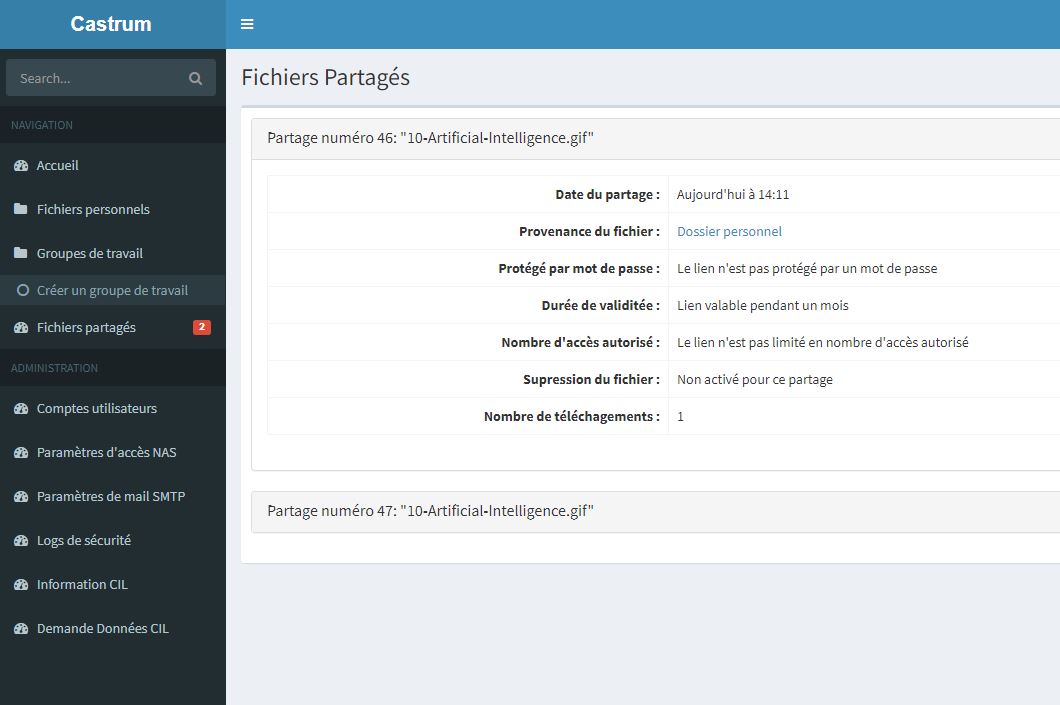

Castrum.io, une jeune pousse de la cybersécurité Française propose une solution pour sécuriser vos transferts de fichiers. Découverte ! Castrum est un projet 100% Français. Mission, permettre une sécu...

Les services secrets ukrainiens viennent de mettre la main sur du matériel pirate dans la seconde centrale nucléaire du pays. Quelqu’un minait de la cryptomonnaie. Ce n’est pas un cas uniq...

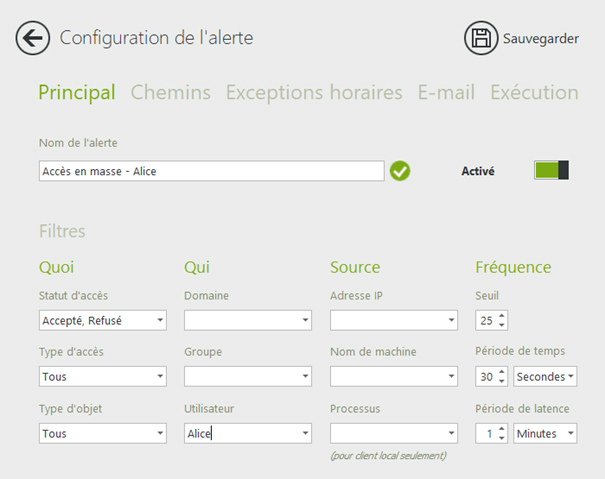

Pour de nombreuses normes de conformité, vous devez être en mesure de répondre à certaines questions comme « Qui a accédé à quel fichier ? Quels changements ont eu lieu ? ». Pour des raisons évidentes...

Intrusions : Un chercheur en cybersécurité a identifié un défaut de sécurité susceptible de transformer des centaines de milliers d’équilibreurs de charge en vecteurs de cyber attaques. Des cher...

Des chercheurs découvrent une série de campagnes de spam ciblant spécifiquement la France. Ces campagnes distribuent un code malveillant baptisé Varenyky. À l’image de beaucoup d’autres bots de ce typ...

Les centres de recherche ESET ont mis à jour une vaste campagne de cyber-espionnage en cours contre des cibles très sensibles en Amérique latine. Plus de la moitié des ordinateurs attaqués appartienne...

Les experts en sécurité de G DATA ont compté plus de 10 000 nouvelles applications malveillantes chaque jour au cours du premier semestre 2019. Près de 2 millions de nouvelles applications malveillant...