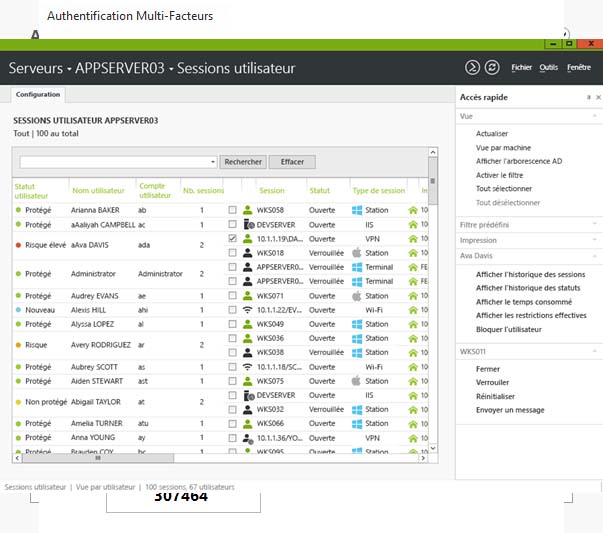

Mise en place de la 2FA à la suite d'un ransomware pour la ville américaine de Keizer....

Comment l'authentification à deux facteurs sécurise votre réseau VPN...

Les fuites massives de données en 2024 ont exposé les failles de sécurité des grandes bases contenant des millions de données personnelles. La CNIL émet ses consignes pour muscler la cybersécur...

La banalisation des smartphones les a rendus indispensables, mais aussi terriblement vulnérables. En 2025, ils concentrent nos vies numériques… et attirent les cybercriminels....

Rakuten Securities a récemment alerté ses clients sur une augmentation inquiétante des escroqueries par hameçonnage ayant entraîné des connexions et des transactions non autorisées....

EvilLoader menace les utilisateurs d'Android en ciblant leurs comptes Telegram. Ce logiciel malveillant, déguisé en fichier vidéo, permet aux pirates de prendre le contrôle des appareils infectés...

L’avancée continue de l’informatique quantique expérimentale soulève des inquiétudes quant à la sécurité des systèmes de cryptographie à clé publique les plus utilisés dans le monde. Un...

Le 10ᵉ baromètre du CESIN révèle une décennie d’évolutions en cybersécurité, illustrant les défis des entreprises françaises face à des menaces sophistiquées, et soulignant leur résili...

Janvier 2024, un incident majeur secoue le monde de la cryptomonnaie. La page officielle de la Securities and Exchange Commission (SEC) américaine sur le réseau social x a été la cible d'une attaq...

Dans un monde où l’ecommerce est en pleine expansion, la cybersécurité des boutiques en ligne est devenue une priorité incontournable. Voici quelques étapes essentielles pour garantir la protec...