Une campagne sophistiquée, nommée « DeceptionAds », utilise de faux CAPTCHA et des commandes PowerShell pour diffuser le malware Lumma Stealer via des réseaux publicitaires légitimes. ...

Dans le monde entier, des entreprises font confiance à des services de stockage tels que DropBox et Google Drive pour leurs opérations quotidiennes. Cette confiance est pourtant mise à mal par des ...

Initialement connu pour ses campagnes contre la diaspora tibétaine, le groupe APT (Advanced Persistent Threat) associé aux intérêts de l’État Chinois, a montré une évolution de ses priorités...

Des chercheurs découvrent une série de campagnes de spam ciblant spécifiquement la France. Ces campagnes distribuent un code malveillant baptisé Varenyky. À l’image de beaucoup d’autres bots ...

Le droit à la déconnexion a fait son entrée dans le code du travail le 1er Janvier 2017. Il doit permettre l’équilibre entre vie professionnelle et vie personnelle et familiale des salariés. Av...

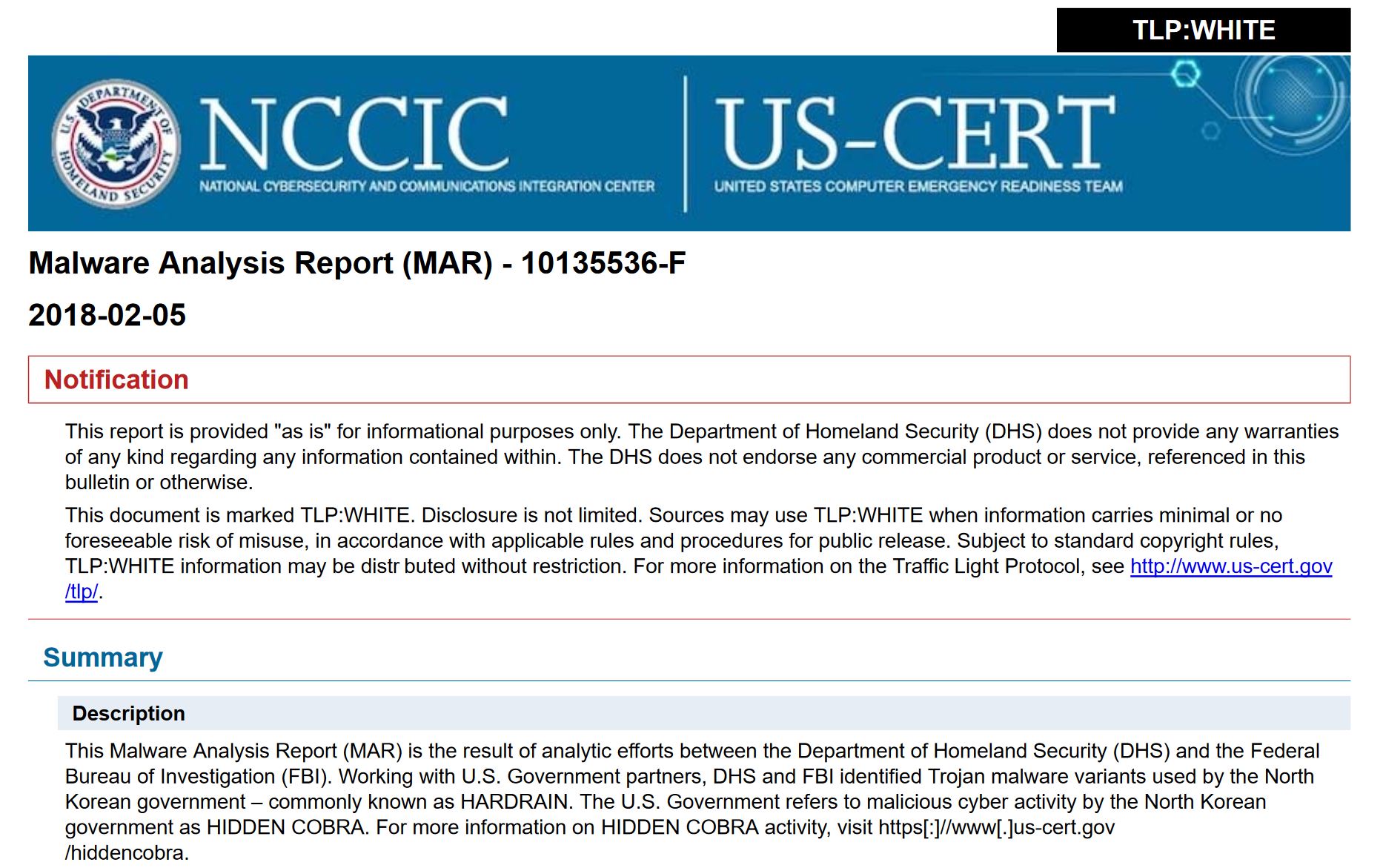

HIDDEN COBRA, une attaque informatique signée par des pirates informatiques de la Corée du Nord selon les autorités américaines. Ce rapport d’analyse de malware (MAR) de Hidden Cobra est le ...

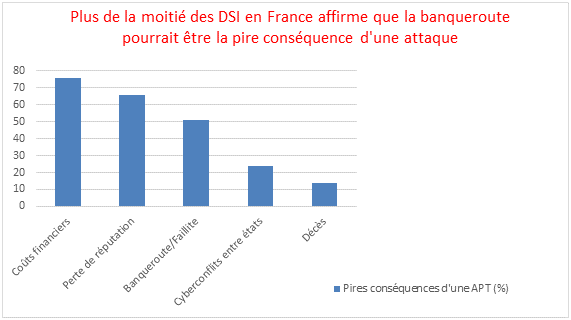

En France, plus de deux tiers (71 %) des DSI estiment que leur entreprise pourrait « certainement » être la cible de campagnes de cyberespionnage utilisant des menaces persistantes avancées (Ad...

Le niveau de sophistication croissant des logiciels de surveillance tels que ViperRAT est une menace pour les entreprises et les gouvernements. Se basant sur les données recueillies grâce aux donné...

Les auteurs russophones de cette menace ont ciblé des personnalités politiques européennes majeures et des agences gouvernementales pendant près d’une décennie. Une enquête technique de Bi...

Que signifie le fait d’être la cible d’une Menace Persistante Avancée (APT ou Advanced Persistent Threat en anglais) ? Comme vous l’indique souvent DataSecurityBreach.fr, les APT sont des ...