Menaces informatiques – Dans son rapport semestriel, G DATA fait un bilan des dangers ciblant les systèmes mobiles. Android, présent dans 68 % des appareils mobiles dans le monde, est en premi...

La dernière étude du McAfee Labs pointe du doigt les nouveaux malwares, macro et sans fichier, ainsi que les nouvelles menaces qui ciblent les services bancaires mobiles. McAfee Labs, l’entité sp...

Les prévisions d’Intel Security fournissent également des perspectives précieuses aux entreprises dans le cadre de la définition de leurs stratégies de sécurité informatique à court et à lo...

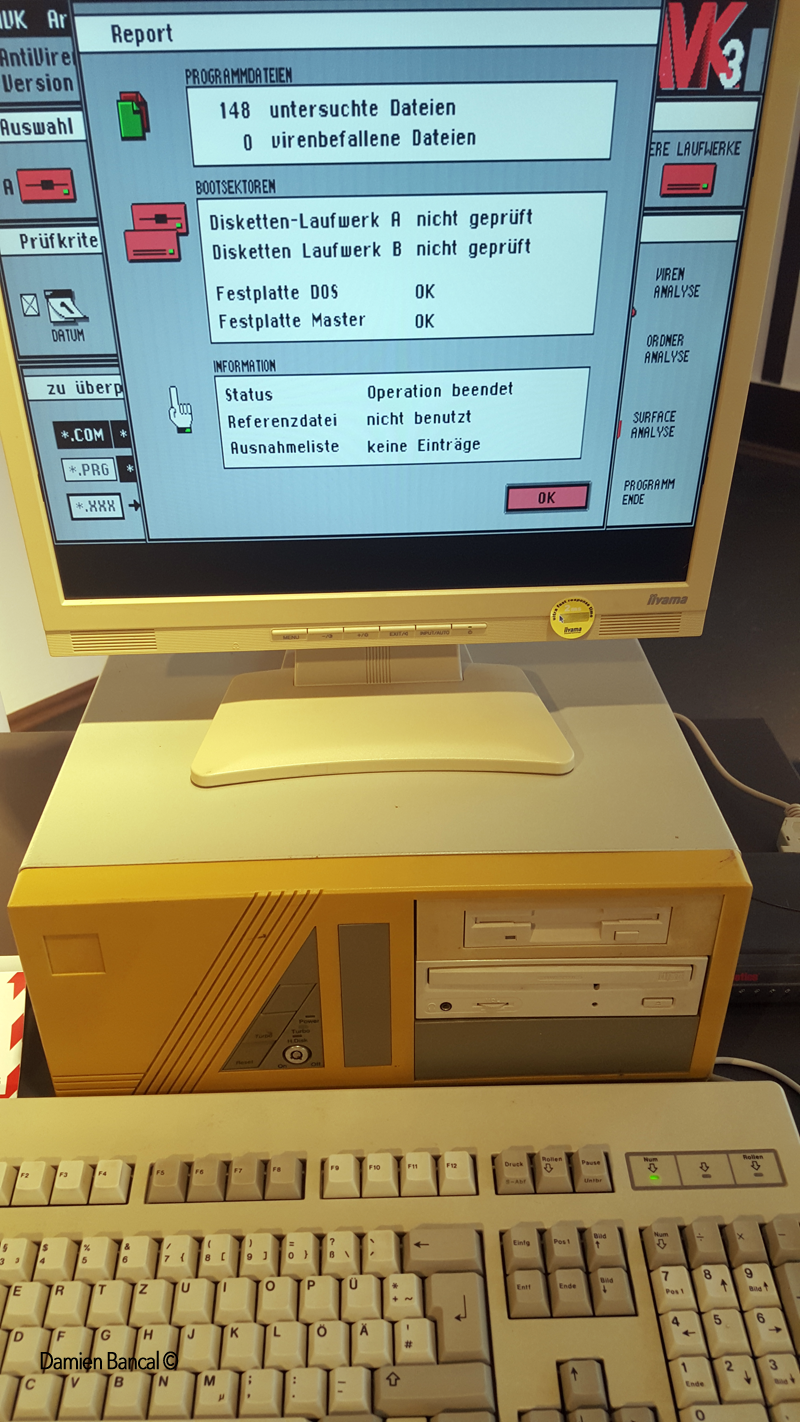

Le Rapport Annuel sur la Sécurité 2014 de Cisco révèle que le nombre total de vulnérabilités et de menaces a atteint un niveau record depuis le début de leur recensement en mai 2000. En octobre...

Le 12 avril 2023, un tournant significatif a eu lieu en France en matière de gestion des déchets électroniques. Un décret a été adopté fixant les objectifs et les modalités de réutilisation d...

Avec l'explosion du nombre de données numériques produites et la multiplication des cyberattaques, la nécessité de protéger nos informations n'a jamais été aussi importante....

La guerre entre la Russie et l’Ukraine, la multiplication des équipements connectés et les botnets IoT ont eu le plus fort impact sur les menaces visant les systèmes de contrôle des processus in...

Face à la prolifération des cybermenaces, aucune entreprise n’est à l’abri, indépendamment de sa taille et de son domaine d’activité. Si les secteurs numériques, tels que le commerce élec...

Vous avez peut-être pris la résolution de renforcer votre cybersécurité en 2020, mais vous comprenez aussi que de nombreuses menaces à la cybersécurité échappent souvent à votre contrôle....