Andre Durand, CEO de Ping Identity, le leader de la gestion sécurisée de l’identité, partage ses prédictions avec les lecteurs de DataSecurityBreach.fr pour l’année 2014. Si l’on se fie à l’évol...

Fin de règne pour les produits magiques de sécurité – Retour aux travaux manuels ? Les 15 dernières années ont vu fleurir un nombre incroyable de produits « magiques » de sécurité informatique. ...

À l’occasion de l’examen du projet de loi relatif à la géolocalisation [1] par la commission des lois de l’Assemblée nationale, les députés Sergio Coronado et Lionel Tardy proposent ...

La Syrian Electronic Army s’empare quelques minutes du Twitter de CNN. Qu’on le veuille ou non, les actions de la SEA, la Syrian Electronic Army, sont particuliérement impressionnantes. Ap...

Plusieurs entreprises françaises ponctionnées de centaines de milliers d’euros via des pirates informatiques adeptes du social engineering. Le social engineering est vieux comme le monde. L&rsqu...

Des phishings web permettent de piéger le système 3D Secure et Avast perturbe le système de validation de paiement. Les pirates informatiques viennent de trouver une méthode assez étonnante pour piége...

De grands cadres de banques et de sociétés de cartes de crédit ont présenté leur démission ce lundi dû à la fuite massive des données personnelles d’au moins 20 millions d’utilisateurs de cartes banca...

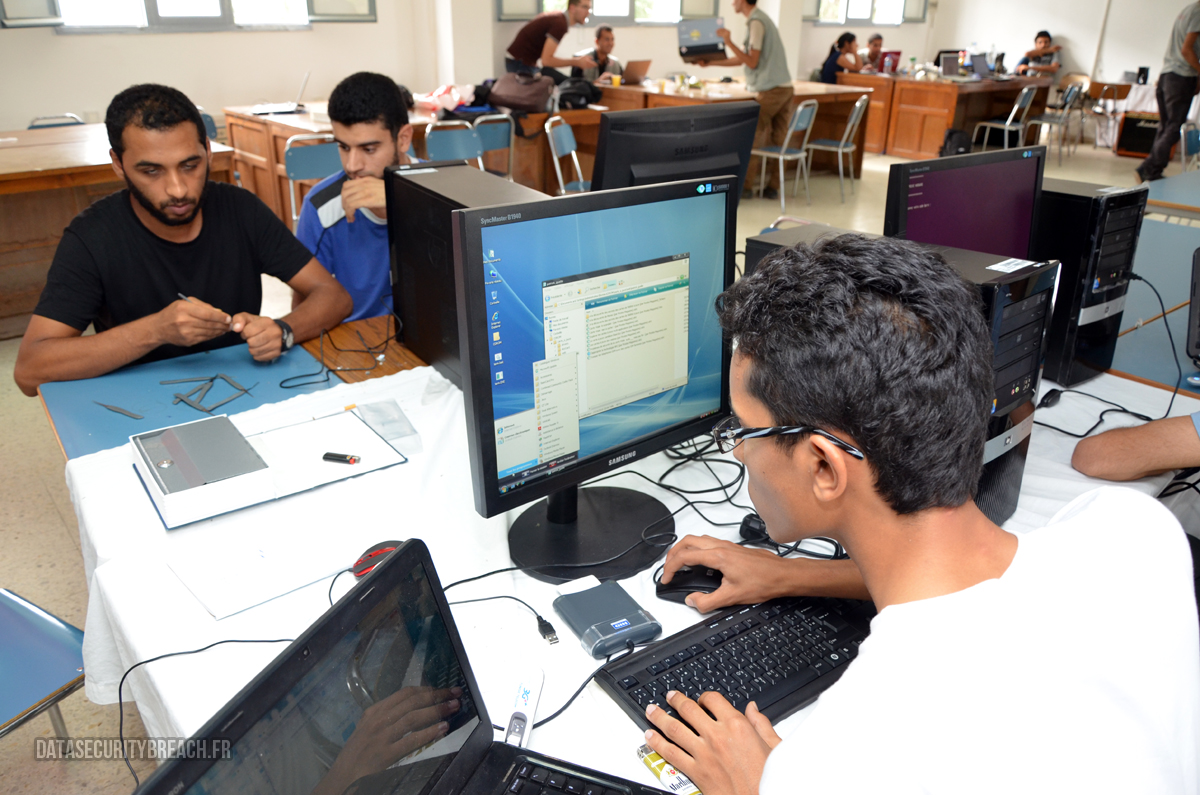

Voici la première partie des réponses concernant les épreuves du challenge Forensic proposé par les étudiants de la licence CDAISI lors du Forum International de la Cybersécurité 2014. Les 21 et 22 ja...

Plus de 16 millions de boîtes mail auraient été piratées en Allemagne. C’est ce que vient de révéler l’Institut fédéral pour la sécurité dans les technologies de l’information (BSI)....

Première journée chargée pour le Forum International de la Cybersécurité qui se déroule, jusqu’au 22 janvier, au Zénith Arena de Lille. Conférences, ateliers et challenge Forensic au menu de deu...