Cosiloon – Des chercheurs découvrent un adware pré-installé sur plusieurs centaines de modèles et de versions d’appareils Android différents, y compris ceux fabriqués par ZTE, Archos ou encore m...

Alliance FIDO : Facebook rejoint d’autres grandes entreprises du secteur high-tech, de la finance et du commerce en ligne pour réduire la dépendance des utilisateurs vis-à-vis des mots de passe. L’All...

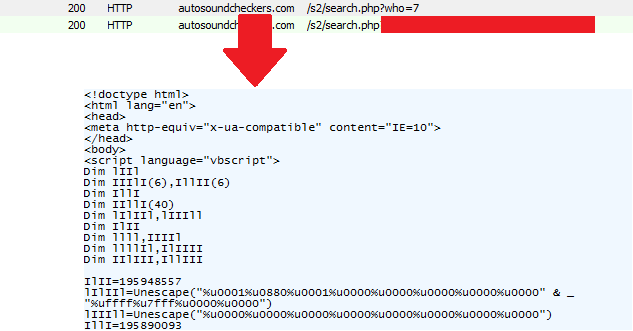

Fin avril 2018, un exploit inconnu jusqu’alors détécté. Après analyse, il s’avère que cet exploit utilise une vulnérabilité zero-day CVE-2018-8174 pour Internet Explorer. L’exploit a été utilisé...

Des chercheurs en cybersécurité viennent de découvrir ZooPark, une campagne élaborée de cyberespionnage. ZooPark cible depuis plusieurs années les utilisateurs d’appareils Android dans divers pays du ...

Psychology of Passwords – 62% des internautes réutilisent le même mot de passe sur leur comptes personnels et professionnels ! Vous avez dit suicidaire ? Psychology of Passwords – La gesti...

Des chercheurs ont découvert une nouvelle variante du ransomware SynAck. Il utilise la technique Doppelgänging pour échapper aux logiciels anti-virus en se cachant dans des process légitimes. SynAck i...

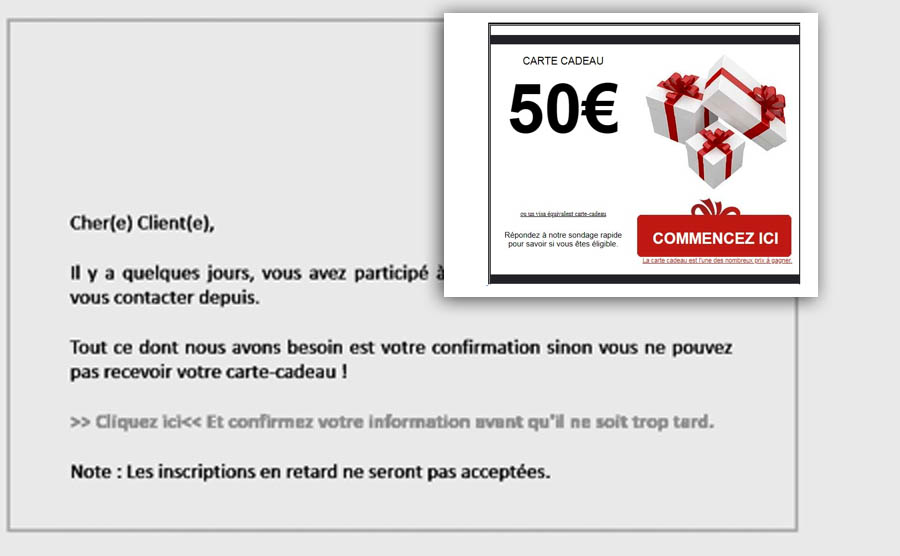

Grâce à sa technologie prédictive basée sur une intelligence artificielle, Vade Secure a découvert début janvier une vague d’attaque de phishing d’un nouveau genre. Habituée à des mails us...

eSanté : Les équipes de sécurité informatique doivent jouer un rôle primordial dans les hôpitaux. eSanté – L’éditeur de solutions de sécurité informatique Trend Micro revient sur la problé...

De nombreux objets connectés iot pour la maison et le bureau ne sont tout simplement pas sécurisés. On ne compte plus les histoires sur les vulnérabilités des objets connectés – particulièrement ceux ...

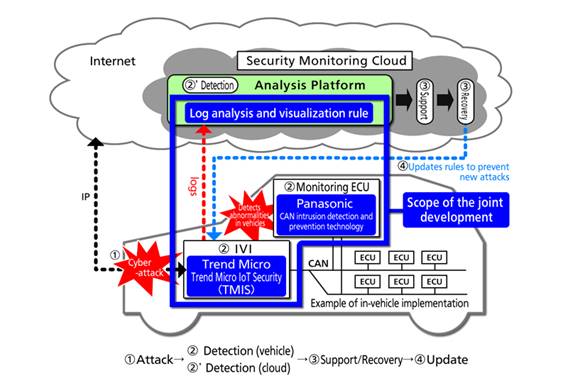

Trend Micro et Panasonic Corporation annoncent un partenariat innovant visant à développer une solution de cyber-sécurité permettant de détecter et contrer les risques de piratage ciblant les voitures...