Forrester montre que les Européens sont maintenant plus connectés que jamais, la plupart possédant deux terminaux au moins. Puisque l’utilisation des terminaux personnels sur le lieu de travail contin...

Communiqué de presse de la Quadrature du Net – Depuis mai 2013, notamment grâce aux documents fournis par le lanceur d’alerte Edward Snowden, les révélations concernant les pratiques extra...

Suite aux révélations des services secrets techniques britanniques (GCHQ) sur la collaboration d’Orange avec la DGSE dans la collecte de données, l’eurodéputée Françoise Castex réagit: « V...

Nous avons beaucoup entendu parler dernièrement de l’Internet des Objets et des implications, en termes de sécurité, que sous-entendrait l’émergence de 50 milliards d’objets connectés d’ici 2020. Les ...

La Député Socialiste Françoise Castex s’indigne du vote de la Commission Industrie du Parlement européen qui a écarté le volet « neutralité du net » du paquet télécom. Mardi 18 mars, les membres...

La NSA serait capable d’infecter un ordinateur en 8 secondes avec un logiciel datant de 2004. Un porte-parole de la NSA l’a indiqué, l’utilisation de Turbine ne se fait qu’« ex...

Vous possedez un smartphone Galaxy de Samsung ? Vous allez apprécier l’annonce effectuée par la Free Software Foundation qui vient d’annoncer la découverte d’une porte cachée, une ba...

McAfee Labs révèle les principales menaces qui ont marqué le 4ème trimestre 2013. Les chercheurs McAfee mettent notamment en lumière le rôle joué par le « dark web » dans l’industrie des logicie...

Le site de diffusion de contrefaçons de jeux pour Nintendo DS, Link DS, piraté. Les données dans les mains d’inconnus. Voilà un piratage qui devrait faire du bruit (ou pas) dans le petit monde d...

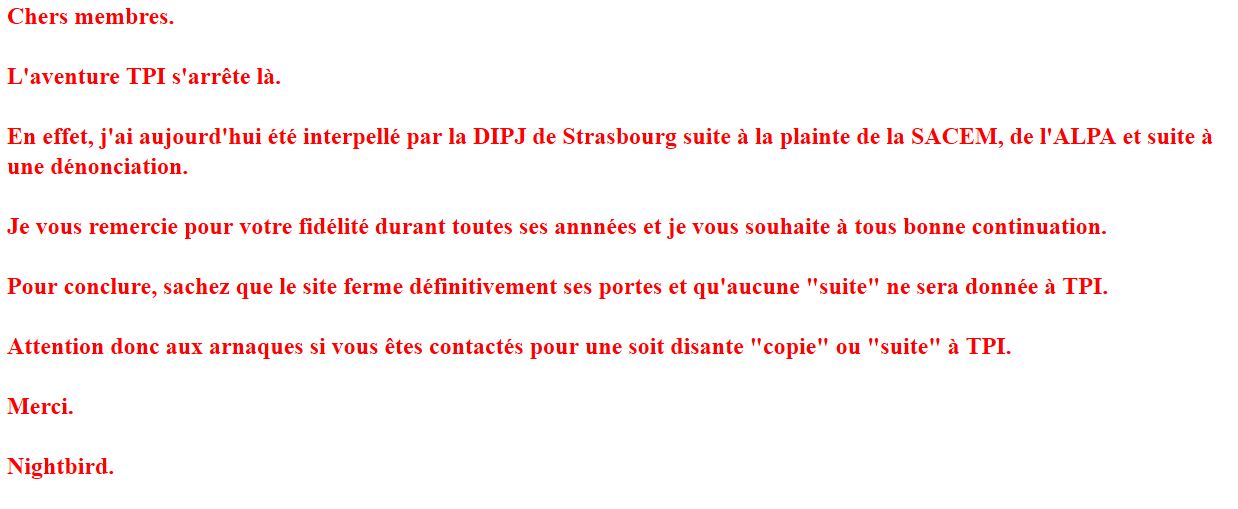

La Police Strasbourgeoise a arrêté ce mercredi matin l’administrateur du site de copies pirates The Pirate Island. Un homme de 28 ans a été arrêté par la DIPJ de Strasbourg. La rédaction de zata...