Tout comme le mois dernier, davantage de vulnérabilités sont encore traitées par rapport à un mois classique. À moins qu’il ne s’agisse d’un nouveau rythme concernant les correctifs des failles de Microsoft et Adobe, avec un ensemble d’autres failles de sécurité à résoudre.

Les correctifs de Microsoft sont au nombre de 14 pour mars, dont 5 critiques. La priorité absolue est le bulletin MS15-018 consacré à Internet Explorer (IE). Toutes les versions d’IE sont concernées, depuis IE6 (sur Windows Server 2003) jusqu’à IE11. La nouvelle version traite 12 vulnérabilités, dont 10 critiques et exploitables pour exécuter du code sur la machine ciblée. L’une des vulnérabilités a été publiquement révélée, mais elle n’est pas du type Exécution de code à distance, ce qui atténue un peu l’exposition. Scénario typique : un attaquant injecte du code HTML malveillant sur un site Web sous son contrôle puis il incite la machine cible à se rendre sur ce site. Il peut aussi pirater un site sur lequel la cible se rend habituellement et tout simplement attendre que cette dernière se rende sur ledit site. MS15-019 est le bulletin frère de MS15-018 et corrige le composant VBScript pour IE6 et IE7 qui est résolu dans MS15-018 pour les navigateurs plus récents. Commencez par installer ce bulletin.

MS15-022 est le second bulletin le plus important en termes de sévérité. Il corrige cinq vulnérabilités dans Microsoft Office, l’un d’elle étant critique dans l’analyseur RTF. En effet, ce dernier peut être exécuté automatiquement dans la zone d’aperçu lors de la réception d’un courriel si bien que Microsoft classe cette vulnérabilité comme critique. Cependant, comme deux des vulnérabilités restantes permettent à un attaquant d’exécuter du code à distance, nous positionnons ce bulletin en tête du classement d’aujourd’hui.

MS15-021 résout huit vulnérabilités liées aux polices sous Windows. En effet, un attaquant qui incite un utilisateur à visualiser une police altérée peut lancer une exécution de code à distance sur la machine ciblée. Les attaques peuvent être lancées via des pages Web ou des documents, au format PDF ou Office.

Stuxnet

MS15-020 est le dernier bulletin critique de la série pour le mois de mars. Il concerne un attaquant qui peut inciter un utilisateur à parcourir un répertoire d’un site Web ou à ouvrir un fichier. Le système Windows Text Services contient une vulnérabilité qui permet à l’attaquant de lancer une exécution de code à distance sur la machine cible. Ce bulletin comprend aussi un correctif pour CVE-2015-0096, une vulnérabilité associée à la vulnérabilité Stuxnet d’origine CVE-2010-2568. HP ZDI a rapporté cette vulnérabilité à Microsoft et fournit une bonne description technique sur son blog.

Test Fuzzing

Tous les bulletins restants sont moins critiques, c’est-à-dire seulement importants, dans la mesure où les vulnérabilités concernées ne permettent typiquement pas à un attaquant d’exécuter du code à distance. Ces dernières sont plutôt des fuites d’information ou n’autorisent qu’une élévation locale de privilèges. Les bulletins MS15-024 et MS15-029 traitent des bugs découverts via l’outil afl-fuzz de lcamtuf et que ce dernier améliore sans cesse et rend toujours plus intelligent. Jetez un coup d’œil sur son blog pour lire une série de posts sur afl-fuzz.

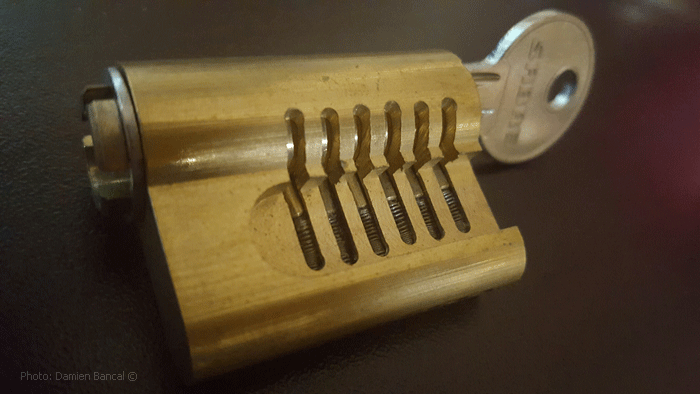

Serveurs

MS15-026 est un bulletin pour Microsoft Exchange qui résout plusieurs élévations de privilèges et problèmes de fuites d’information. Consultez ce bulletin si vous utilisez Outlook Web Access. FREAK cible aussi les serveurs, même si de manière différente. Côté serveur, si vous désactivez le chiffrement de type Configuration d’exportation, vos utilisateurs ne pourront pas être victimes de la vulnérabilité FREAK, même si leurs clients ne sont pas patchés.

Adobe

Adobe diffuse aussi une mise à jour (APSB15-05) pour Flash que Microsoft intègre à Internet Explorer, qui sera publiée ce jeudi. Explication de Microsoft dans le correctif KB2755801 : « Le 10 mars 2015, Microsoft a publié une mise à jour (3044132) pour Internet Explorer 10 sur Windows 8, Windows Server 2012, Windows RT ainsi que pour Internet Explorer 11 sur Windows 8.1, Windows Server 2012 R2, Windows RT 8.1, Windows Technical Preview et Windows Server Technical Preview. Cette mise à jour concerne les vulnérabilités décrites dans le bulletin de sécurité Adobe APSB15-05 (disponible le 12 mars 2015). Pour plus d’informations sur cette mise à jour, y compris les liens de téléchargement, voir l’article 3044132 dans la base de connaissances Microsoft. »

Appliquez les correctifs aussi vite que possible mais vérifiez aussi votre exposition à Superfish et sachez que certaines applications modifient votre magasin de certificats racine pour espionner vos communications. (Par Wolfgang Kandek, CTO, Qualys Inc.)