Proofpoint a récemment évoqué les problèmes liés à une campagne de phishing sophistiquée, qui utilisait un système de distribution de trafic et des kits d’exploitation pour diffuser différentes charges malveillantes, variant selon les attributs du terminal à l’origine du clic.

Ce genre de campagne est capable d’afficher une page Web générique de type « Quelques conseils pour perdre du poids » dès qu’un utilisateur clique sur l’URL à partir d’un Mac ou d’un système de « recherche de logiciels malveillants », ou de le rediriger vers une page de phishing d’informations d’identification. Si, en revanche, cette même URL est activée à partir d’un système Android, une page d’erreur apparaît et invite l’utilisateur à télécharger un patch de sécurité, derrière lequel se cache en réalité le logiciel malveillant « Notcom ». Cette campagne, qui continue à évoluer, est caractéristique du nouveau type de campagnes de phishing « à plusieurs variantes », synonymes de nouveaux risques de sécurité pour les entreprises.

L’analyse des données des courriers électroniques par Proofpoint révèle que les campagnes à plusieurs variantes ont permis aux courriers non sollicités d’évoluer. Ces derniers comprennent notamment les courriers indésirables, les e-mails commerciaux (newsletters et offres marketing ciblées) et les campagnes de phishing. En analysant les URL détectées dans les courriers électroniques non sollicités, nous constatons que la part des URL malveillantes y figurant atteint systématiquement plus de 15 %. Autrement dit, chaque semaine, près d’une URL sur 6 intégrée à un message non sollicité redirige vers un site malveillant.

L’étude statistique des moyennes hebdomadaires (Fig. 1) révèle que la proportion de liens malveillants dans les courriers non sollicités en 2014 est déjà supérieure à 15 % sur une période de 10 semaines et dépasse, en moyenne, le seuil de 20 % sur une période de 2 semaines entières. L’analyse des pourcentages quotidiens indique même une fréquence d’URL malveillantes supérieure dans les courriers non sollicités, comme l’illustre le graphique ci-dessous.

L’analyse, par Proofpoint, du trafic des courriers électroniques a permis de révéler qu’en 2014, le pourcentage d’URL malveillantes dans des courriers non sollicités avait déjà dépassé 15 % pendant 63 jours (Fig. 2). Par ailleurs, en 2014, le pourcentage des URL malveillantes dans des courriers indésirables a dépassé 25 % pendant 12 jours et 30 % pendant 2 jours.

En résumé, l’année 2014 est marquée par la forte présence d’URL malveillantes dans les courriers non sollicités, une menace persistante si vaste que les entreprises peuvent s’attendre à recevoir régulièrement, certains jours, des courriers non sollicités dans lesquels 1 URL sur 4 redirige vers une charge malveillante.

Il est peu probable qu’il s’agisse d’un phénomène passager, étant donné que les auteurs de spams s’apprêtent à tirer parti de la simplification de l’accès aux logiciels malveillants ainsi que de leur rentabilité. La contamination des ordinateurs représente une source de revenu non négligeable pour les personnes à l’origine des attaques de phishing, qui ont la possibilité de vendre leurs prestations à des services de génération de monnaie virtuelle, de fraude au clic, de distribution de spams et de tout autre nature. L’automatisation et l’utilisation de logiciels criminels à la demande ont plus que jamais simplifié l’accès aux programmes malveillants pour tous les spammeurs, même les moins doués. L’intégration, par les spammeurs nigérians à l’origine de la fraude « 419 », de liens malveillants dans leurs courriers électroniques frauduleux illustre l’évolution importante des programmes malveillants.

Plus de 200 milliards de spams par mois, en 2014

Enfin, la forte présence d’URL malveillantes dans des courriers électroniques non sollicités intervient dans un contexte caractérisé par l’envoi massif de spams. Au cours du premier semestre 2014, plus de 200 milliards de spams par mois ont été recensés à l’échelle internationale. Ce volume a même atteint 260 milliards en juillet, un niveau record depuis 2010, qui correspond à deux fois plus que la moyenne normale.

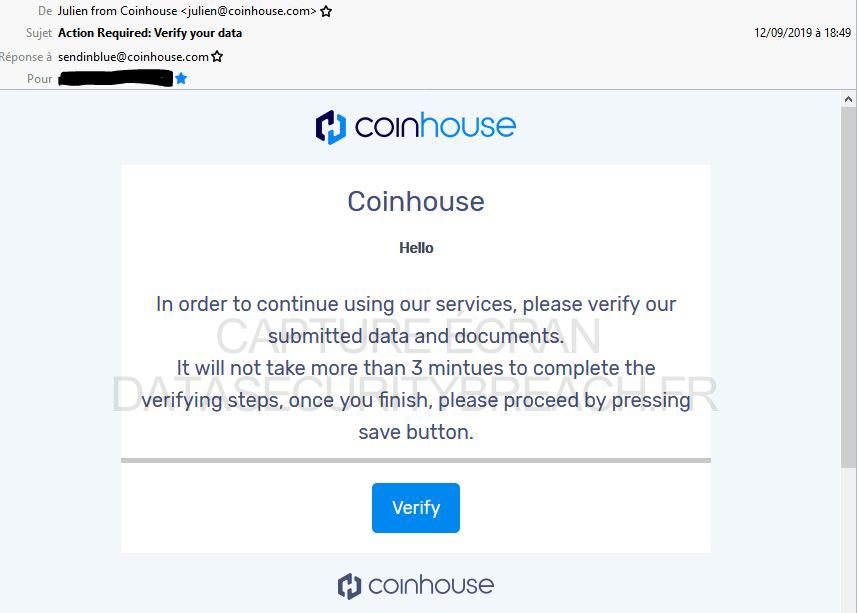

Les campagnes de phishing à plusieurs variantes contribuent à renforcer la présence de liens malveillants dans les courriers non sollicités. Prenons par exemple une campagne de phishing à plusieurs variantes classique : les pirates envoient aux entreprises un courrier électronique au premier abord inoffensif. Ce courrier ne contient aucune pièce jointe et redirige généralement vers un site commercial fiable bien que non sollicité, comme un site dédié à la perte de poids. Lorsqu’ils sont examinés en premier lieu par des passerelles de gestion de courriers électroniques sécurisées, le message et l’URL qu’il contient sont considérés comme inoffensifs. Le courrier électronique est donc autorisé ou, au mieux, placé en quarantaine, où les utilisateurs finaux peuvent continuer à le consulter et à cliquer sur l’URL en question. Cependant, ce genre de liens permet aux pirates d’acheminer l’URL vers un système hébergé de distribution de trafic, une ancienne technologie aujourd’hui largement utilisée dans le cadre de campagnes de courriers malveillants. Sachant qu’une attaque composée de 10 messages autorisés seulement a plus de 90 % de chance d’attirer un clic (cf Verizon 2014 DBIR, p 47), lorsqu’un utilisateur final clique dessus, il est redirigé vers la charge appropriée en fonction de l’heure, du navigateur utilisé, de son entreprise et d’autres facteurs. Par ailleurs, les pirates ont la possibilité de modifier le contenu d’une URL à tout moment, ce qui signifie qu’une URL figurant dans un courrier électronique peut régulièrement passer d’un site malveillant à un site fiable.

Les travaux de recherche menés par Proofpoint révèlent que les pirates tirent parti du manque de vigilance des contrôles dont font généralement l’objet les spams pour infiltrer les organisations. Jusqu’à présent, les spams et les campagnes de phishing ont toujours été dissociés, de par leur nature, et traités à des niveaux de sécurité différents par les systèmes de protection. En s’appuyant sur la disponibilité instantanée des kits d’exploitation, les cybercriminels n’ont plus besoin de posséder de connaissances approfondies pour lancer des attaques sophistiquées. Malgré leur formation, les professionnels en charge de la sécurité au sein des entreprises ne parviennent pas toujours à détecter les messages malveillants parmi les courriers non sollicités. Ils n’ont donc pas d’autre choix que de les considérer tous comme dangereux.

Il n’est plus possible, aujourd’hui, de se contenter de considérer les messages non sollicités comme une simple nuisance. Tous ceux qui franchissent les filtres d’une entreprise sont susceptibles de contenir un lien malveillant, d’autant plus que la technologie sur laquelle reposent les campagnes de phishing à plusieurs variantes empêche désormais de distinguer rapidement les 15 %, 20 % ou 30 % de liens malveillants du reste. Pour lutter contre cette nouvelle réalité, il est indispensable de se doter de systèmes de défense capables de distinguer plus précisément les menaces dès leur réception, voire de protéger les systèmes ultérieurement contre toutes celles qui auraient échappé aux différents contrôles et sur lesquelles les utilisateurs risquent de cliquer. (Ismet Geri, Directeur de Proofpoint France et Europe du Sud)

2 Commentaires

Bonjour,

Que conseillez vous comme solution(s)logielle(s) pour se prémunir contre le phishing autant dans l’usage d’un client de messagerie que d’une messagerie web pour eun environnement Windows.

Merci et continuez comme ça.

Clem

Un logiciel de filtre des courriels devrait suffire pour la partie technique.

Une formation du personnel pour la partie humaine.