Les hackers du Chaos Computer Club ont réussir, fin décembre, à reproduire l’empreinte digitale du ministre allemand de la défense à partir de photos publiques en haute définition. Sachant qu’ils avai...

Le principal enjeu des équipes en charge de la sécurité des systèmes d’information est de faire face à des attaques de plus en plus ciblées et de mieux comprendre la menace pour détecter les signaux f...

Qualys publie un bulletin de sécurité pour la vulnérabilité « GHOST » découverte sur les systèmes Linux Cette vulnérabilité sévère détectée dans la bibliothèque C de GNU/Linux donne le contrôle aux at...

Faut-il s’inquiéter de cette idée numérique ? Le site Internet de la Présidence de la République Française serait hébergé par une société américaine. Loin de nous de penser que l’hébergeur...

DeathRing et CoolReaper, des portes cachées installées dans des téléphones Android. Ils ont pu toucher des millions d’utilisateurs. Palo Alto Networks a révélé des informations sur une porte dér...

Selon le Centre de lutte contre la Cybercriminalité d’Europol, il n’y aurait qu’une centaine de personnes responsables de la cybercriminalité dans le monde. Ce chiffre reflète effectivement la réalité...

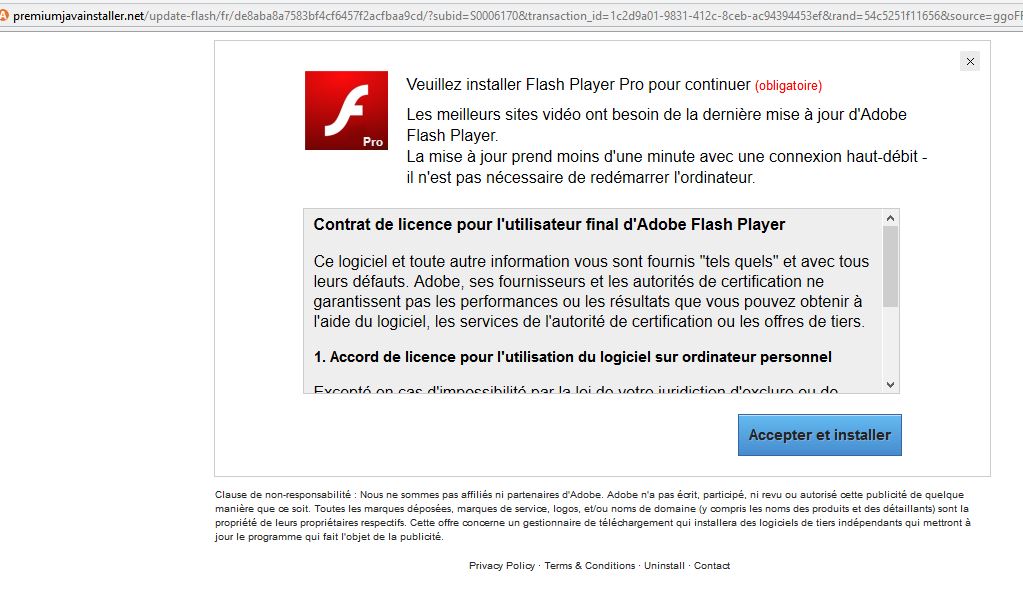

Des pirates informatiques diffusent un code malveillant du nom de JeSuisCharlie. Il aurait déjà infecté plusieurs millions d’ordinateurs. Un virus informatique diffusé par des malveillants aurai...

Des pirates informatiques baptisés Anunak se sont spécialisés dans les attaques numériques à destination des banques russes. 20 millions d’euros auraient été volées. La société néerlandais Fox-I...

L’agence britannique GCHQ aurait espionné deux câbles sous marins de Reliance Communication pour accéder aux données de millions de personnes. L’Inde, comme des millions d’Internaute...

Un malware complexe, connu sous le nom de Regin, a été utilisé dans le cadre de campagnes d’espionnage systématique envers des cibles internationales depuis au moins 2008. Trojan de type backdoor, Reg...