Les DSI français admettent investir des millions à fonds perdus dans une cybersécurité qui se révèle inopérante sur la moitié des attaques. Une nouvelle étude indique que 96 % des DSI, en France, s’a...

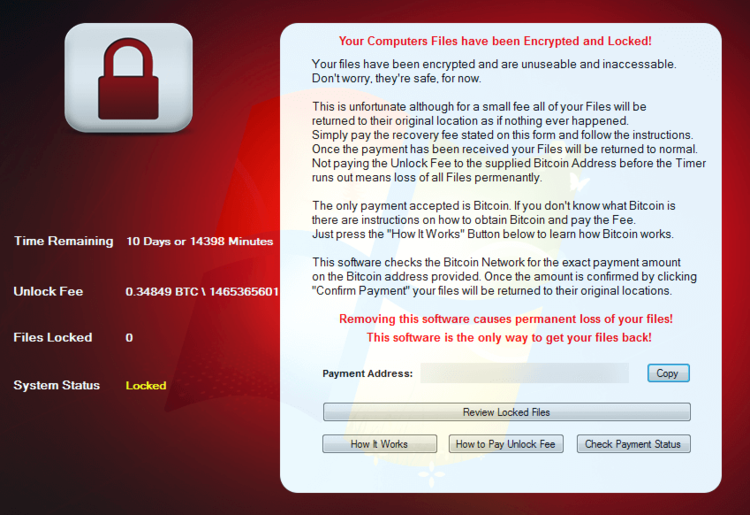

Le G DATA SecurityLabs a découvert un nouveau ransomware nommé Manamecrypt. Aussi connu sous le nom de CryptoHost, ce programme malveillant est un Trojan de chiffrement qui ne s’attaque pas uniquement...

Selon la société américaine de sécurité informatique Symantec, la France fait son retour dans le top 10 des pays à cybercriminalité la plus active, aux côtés de la Chine et des Etats-Unis. Quelles son...

Sécurité des terminaux mobiles – Gérer de la meilleure façon les terminaux mobiles des collaborateurs en entreprise. Tandis que l’on utilise chaque jour davantage l’Internet sur mobi...

Le chiffrement SSL/TLS est largement utilisé pour garantir la confidentialité des communications vers les serveurs internes et externes. Malheureusement, cette confidentialité s’applique également aux...

Le volume de malwares ciblant les utilisateurs d’appareils mobiles a plus que triplé en 2015, comparé à 2014. Les menaces les plus dangereuses observées au cours de l’année dernière sont des ransomwar...

Le Trojan Acecard menace les utilisateurs de plus de 30 applications bancaires et de paiement sur Android. La France dans le top 5 des pays les plus touchés. L’équipe de recherche antimalware de Kaspe...

Retour à des valeurs normales pour ce Patch Tuesday. Après un démarrage en douceur avec 9 bulletins en janvier, 12 (dont 5 critiques) sont publiés en février, cela correspond à la moyenne de 12,25 bul...

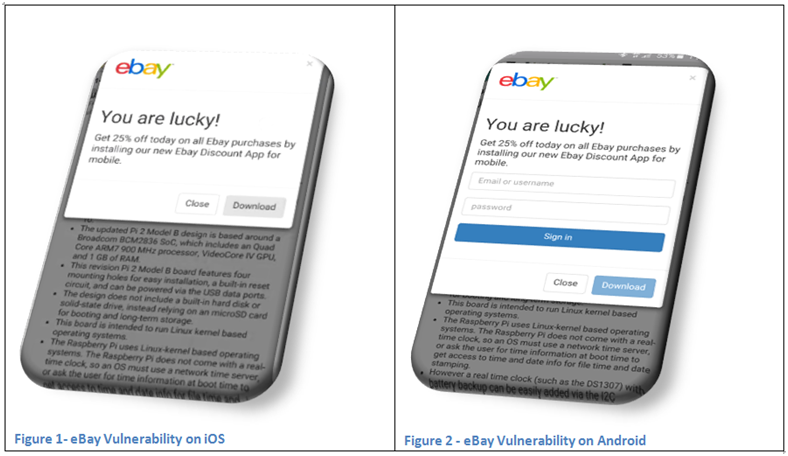

EBay alerté au sujet d’une vulnérabilité de sa plateforme de vente en ligne qui permet à des cybercriminels de diffuser des campagnes de phishing et des logiciels malveillants. eBay, le géant de...

Plusieurs failles de sécurité visant le logiciel anti malwares Malwarebytes en cours de correction. Un pirate aurait pu s’inviter entre un client et l’éditeur pour modifier les information...