Alerte pour les utilisateurs de Bitcoin. Espérons-le, nous sommes tous biens conscients que nous devrions faire preuve de beaucoup prudence lors du téléchargement de programmes et/ou logiciels à parti...

Le portail communautaire sollicité par la justice ne répond pas toujours positivement aux autorités. Une demande sur deux en France trouve écoute. Les autorités judiciaires souhaiteraient que Facebook...

L’étude « 2016 Executive Application & Network Security» de Radware montre que l’essentiel des craintes en matière de sécurité informatique se cristallisent autour du télétravail, de l’Internet de...

La société américaine Sucuri a mis en lumière un piratage inédit de caméras de surveillance connectées permettant de mener des attaques par déni de services contre des entreprises. La société américai...

Lancement d’un nouveau système d’exploitation sur une clé USB pour crypter les e-mails, les t’chats et les appels, et naviguer de façon anonyme. Secure-K Personal Edition est un appa...

La bataille de la confidentialité sur les données personnelles a franchi un nouveau cap avec l’accord de l’Union européenne sur la nouvelle réglementation sur la protection des données. Ce...

Empreintes biométriques – I-TRACING, entreprise française de conseil et d’ingénierie en sécurité des systèmes d’information et sécurité Internet, participe à un important projet de mise au point...

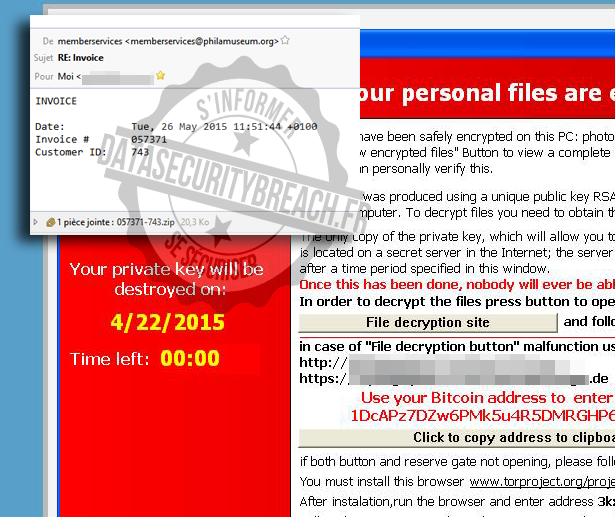

Ces derniers mois ont été le théâtre d’attaques plus ou moins médiatisées de logiciels de rançon ou « ransomwares ». Jusqu’à l’année dernière, ce type d’attaque informatique touchait principalement le...

Shadow IT – Facebook, Skype et Twitter, sites web les plus vulnérables aux malwares mais aussi les plus fréquentés par les collaborateurs en entreprise. L’expression « informatique fantôme » ou ...

Il fallait bien se douter que les pirates informatiques allaient se jeter sur Pokemon GO. Plusieurs attaques DDoS ont tenté de saturer les serveurs de Nintendo. Ce qui est bien avec les pirates inform...