Des découvrent que plus de 190 applications totalisant plus de 4,8 millions de téléchargements ont distribué le cheval de Troie Harly, alors que ces dernières étaient disponibles dans les magasins d’a...

Nous pensons de manière générale qu'il est impossible de se protéger complètement des logiciels de surveillance professionnels. Bien qu'il soit particulièrement difficile d'empêcher l'exploitation et ...

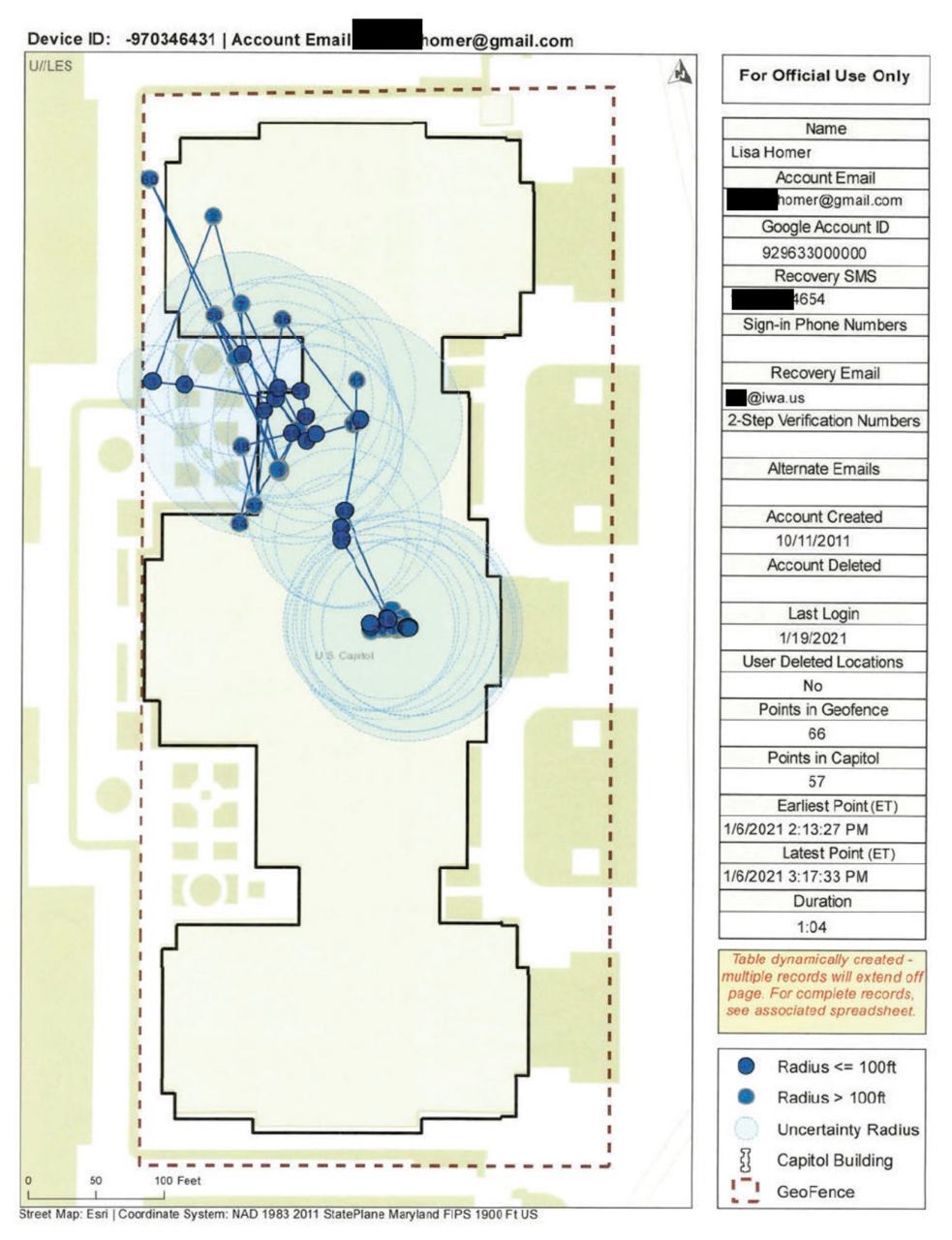

Vous êtes nombreux à demander si Google et Google map étaient capable de suivre, à la trace, vos moindres faits et gestes. En voici une réponse, en image !...

Les smartphones sont généralement fournis avec des applications préinstallées, dont certaines sont utiles et d’autres ne sont jamais utilisées. Un utilisateur ne s’attend toutefois pas à ce qu&r...

Une société de cybersécurité constate lors de ces trois derniers mois que les chevaux de troie ont atteint le haut de la pile des cyber casse-tête. Cybersécurité – Le nombre de packs d’installat...

Le cheval de Troie BankBot a été injecté dans des applications utilisées quotidiennement, compromettant ainsi les applications bancaires des utilisateurs à leur insu. L’équipe de recherches de m...

Même fermé, sans puce, les smartphones sont-ils capables de vous suivre à la trace ? Trace or not trace ! Il ne se passe pas une journée ou je ne reçois par un courriel me demandant qu’elles son...

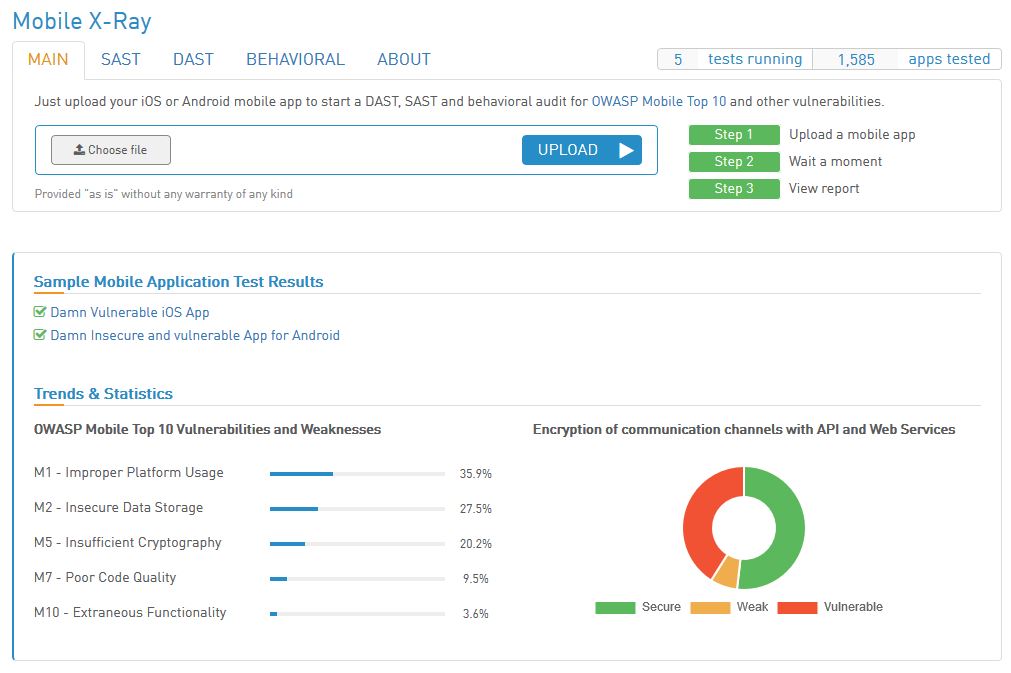

High-Tech Bridge, une société spécialisée dans la sécurité applicative, a annoncé aujourd’hui le service en ligne gratuit « Mobile X-Ray » destiné à tester la sécurité des applications mobiles a...

Une nouvelle enquête menée par Avast révèle que les cyberattaques à l’encontre des smartphones et tablettes Android ont connu une hausse d’environ 40 % par rapport au second trimestre de l’année derni...

Le smartphone à usage personnel et/ou professionnel contiennent des données devenues vitales au quotidien pour leurs utilisateurs. Parmi ses données, les photos sont des données essentielles car elles...