Cyberattaques – On a l’habitude de dire que l’été est une période propice aux cambriolages. Mais il en de même pour le piratage qui ne « baisse pas pavillon »… bien au contraire. En effet, la cu...

Des pirates informatiques baptisés Gorgon Group, présumés venir du Pakistan, attaquent des institutions étatiques en Russie, en Espagne et aux États-Unis via des courriels piégés. Gorgon Group –...

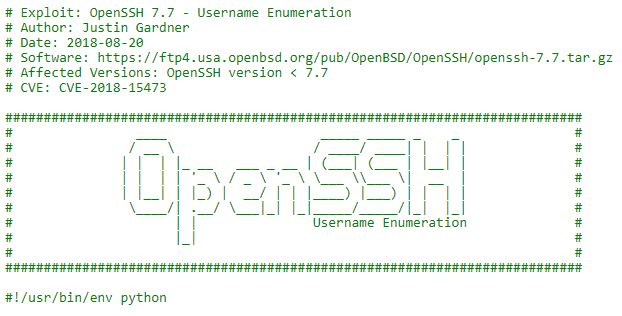

Toutes les versions d’OpenSSH, publiées au cours des 20 dernières années, sont soumises à une vulnérabilité dangereuse. Compte tenu de la large diffusion d’OpenSSH, cela peut représenter d...

Une société de cybersécurité constate lors de ces trois derniers mois que les chevaux de troie ont atteint le haut de la pile des cyber casse-tête. Cybersécurité – Le nombre de packs d’installat...

Un nouveau rapport de sécurité révèle que les objets connectés résidentiels constituent une nouvelle cible pour le cryptojacking. Quasiment aucune entreprise n’échappe à un exploit majeur : l’analyse ...

Cybermenaces : Les pirates feraient perdre plus de 1 million de dollars par minute dans leurs actions malveillants. Alors que les cybercriminels et les cybermenaces ont coûté 600 milliards de dollars ...

La société Apple est généralement considérée comme étant une marque fiable, proposant une sécurité accrue. Un ancien hacker de la NSA démontre une faille majeure dans macOS. Elle permet le contourneme...

Les mandats de conformité ont tous un point en commun, la volonté de sécuriser des données protégées. Pour ce faire, il ne faut permettre l’accès à certaines données qu’à ceux qui en ont b...

Le Global Threat Index pour le mois de juillet 2018 affiche le top 10 des virus et codes malveillants les plus répandus en France....