L’opération récente de la Chine contre des sociétés de téléphonie cellulaire – appelée « opération Soft Cell » – fait partie d’une campagne d’espionnage qui exploite les accès a...

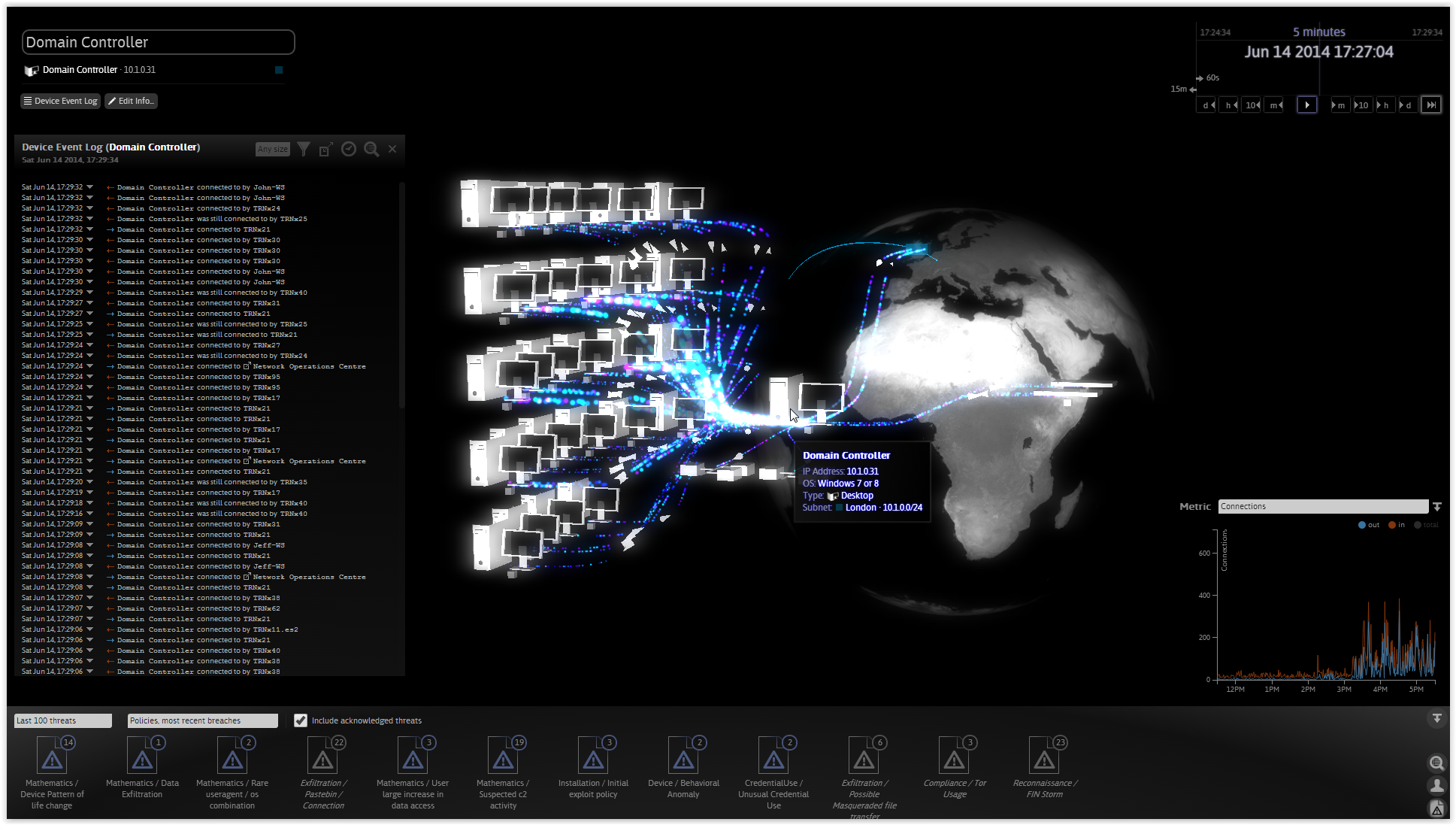

Les DSI français admettent investir des millions à fonds perdus dans une cybersécurité qui se révèle inopérante sur la moitié des attaques. Une nouvelle étude indique que 96 % des DSI, en ...

Les théories du complot font les choux gras de quelques personnes dans le monde afin de recruter des internautes à des fins peu recommandables, ou tout simplement, faire de la page vue. Une formule ...

En octobre 2015, la Cour européenne de justice a décidé d’annuler l’accord Safe Harbor, conclu il y a 15 ans entre l’Union européenne et les Etats-Unis. Cet accord portait sur un...

Un document sorti des données volées par Edward Snowden explique comment une opération de la NSA a causé la mort d’un employé des télécoms grecs. En 2005, Costas, un employé des téléco...

Le site Cryptome annonce que les espions britanniques du GCHQ ont surveillé les américains qui venaient consulter l’ancêtre de wikileaks. Pour faire simple, Cryptome est le papa de wikileaks. D...

Si vous n’êtes pas préparé à une forte augmentation du trafic HTTPS, votre réseau est menacé ! Paradoxal, non ? HTTPS, après tout, est une bonne chose. Comme tout le monde le sait, HTTPS est ...

La NSA collecte, à la tonne, les données téléphoniques. Mission officielle, traquer les terroristes. 338 députés, sur 88, ont décidé que cet espionnage devait être mieux contrôlé. Alors qu&...

Edward Snowden, l’homme le plus détesté par l’armée américaine vient d’expliquer comment créer un bon mot de passe. Peut-on vraiment faire confiance en l’homme qui lisait ...

Début de semaine, Julain Assange était sur l’antenne d’Europe 1, dans la matinale de Thomas Sotto. Le fondateur de Wikileaks est revenu sur les révélations de ces derniéres semaines. ...