Une nouvelle loi indienne impose aux opérateurs de VPN de garder les informations sur les utilisateurs sur une période de 60 mois....

A l’occasion de la Journée du Mot de Passe, les meilleurs conseils aux utilisateurs pour éviter que leurs codes secrets ne soient découverts. Le 5 mai était la Journée Mondiale du Mot de Passe....

Interdire le chiffrement indéchiffrable ! Pour aider les forces de l’ordre dans leurs taches, deux sénateurs proposent un nouveau projet de loi qui souhaite contrôler le chiffrage des donnée...

Une enquête révèle que 80% du trafic de commentaires indésirables est généré par seulement 28% des sources d’attaques. Imperva, pionnier du 3ème pilier de la sécurité des entreprises, avec...

Norman Shark, fournisseur leadeur mondial de solutions d’analyse malware pour entreprises, fournisseurs de services et gouvernements, a communiqué à Datasecuritybreach.fr un rapport détaill...

La perte de données peut aussi se dérouler après la chute de son portable. Imaginez, sur les pistes, et … paf! … e portable termine sa course contre un sapin. Cet hiver, la neige était...

En France, les fraudes par deepfake ont bondi de 700 % depuis 2024, marquant une nouvelle ère de menaces numériques....

Cartographier son patrimoine de données est un prérequis essentiel d’une stratégie Zero Trust....

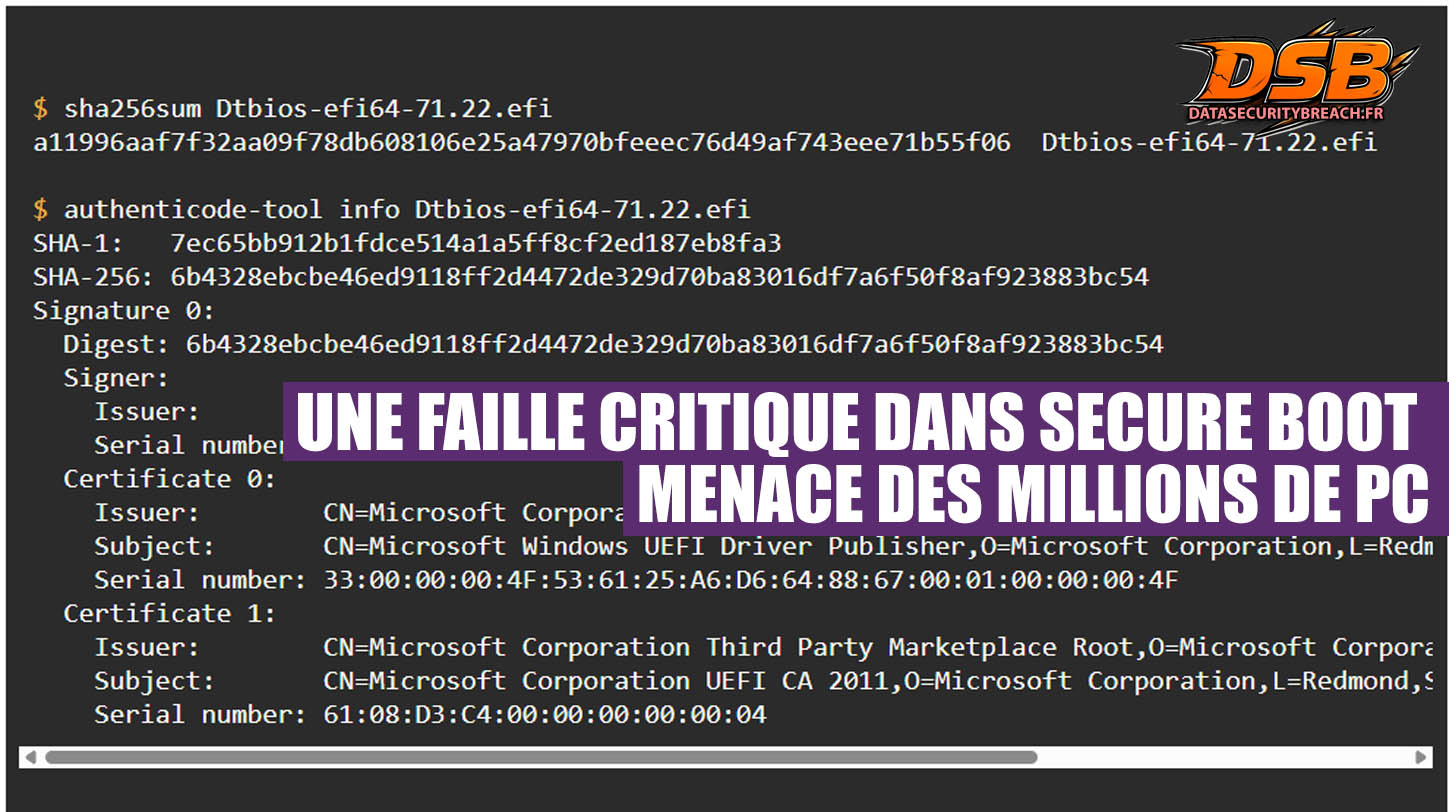

Une nouvelle vulnérabilité critique dans le démarrage sécurisé UEFI remet en cause la confiance accordée à l'infrastructure de démarrage sur des millions d'appareils dans le monde....