Dans un récent communiqué, la société Cisco a émis une alerte concernant une vulnérabilité de type cross-site scripting (xss) affectant plusieurs modèles de ses routeurs destinés aux petites ...

Une étude affiche une inquiétante mauvaise habitude dans la revente de matériel informatique. 22% des routeurs de seconde main affichent encore des données sur les clients ! Une étude présentée...

Découvertes de plusieurs cyber attaques visant les utilisateurs de stockages connectés Zyxel et routeurs Linksys....

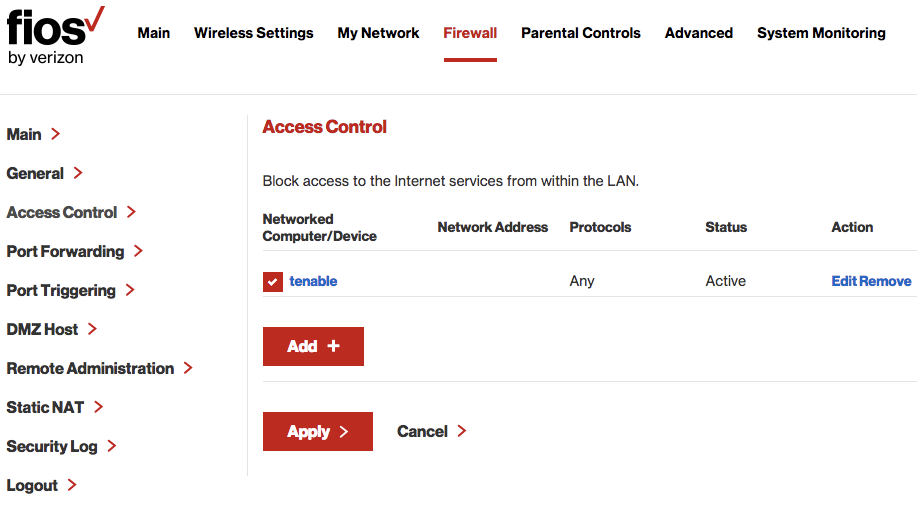

Selon une étude Tenable, des pirates pourraient obtenir le contrôle complet des routeurs domestiques Verizon et l’accès au trafic du réseau sans avoir besoin d’un accès physique à l&...

La firme Netgear, spécialiste dans le matériel informatique, vient de mettre à jour plusieurs de ses routeurs après la découverte d’une faille de sécurité. Une faille de sécurité partic...

Des millions de routeurs de marques connues en danger. Une faille permet de bloquer les machines, à distance. La société SEC Consult Vulnerability Lab vient d’annoncer qu’une faille, vi...

Une faille de sécurité dans le routeur VPN sans fil Cisco et Cisco pare-feu VPN sans fil permet à un pirate informatique d’accéder à distance au panneau d’administration de l’in...

Cette semaine, 300 000 routeurs installés dans des foyers ou des petites et moyennes entreprises ont été piratés et utilisés pour réaliser des envois massifs de spams et de malwares. Révélée ...

Attention, ceci peut vous concerner car il s’agit de routeur « grand public » ou utilisés par certains opérateurs. Sur du matériel personnel, il est conseillé de flasher le firmware avec...

L'instabilité de la connectivité mondiale a été marquée par de multiples incidents au quatrième trimestre 2024. Entre catastrophes naturelles, pannes de courant, coupures de câbles et décision...