L’augmentation des appareils technologiques et leur utilisation qui se développent progressivement, perturbent les utilisateurs et les exposent à de plus en plus d’atteintes à la vie privée. T...

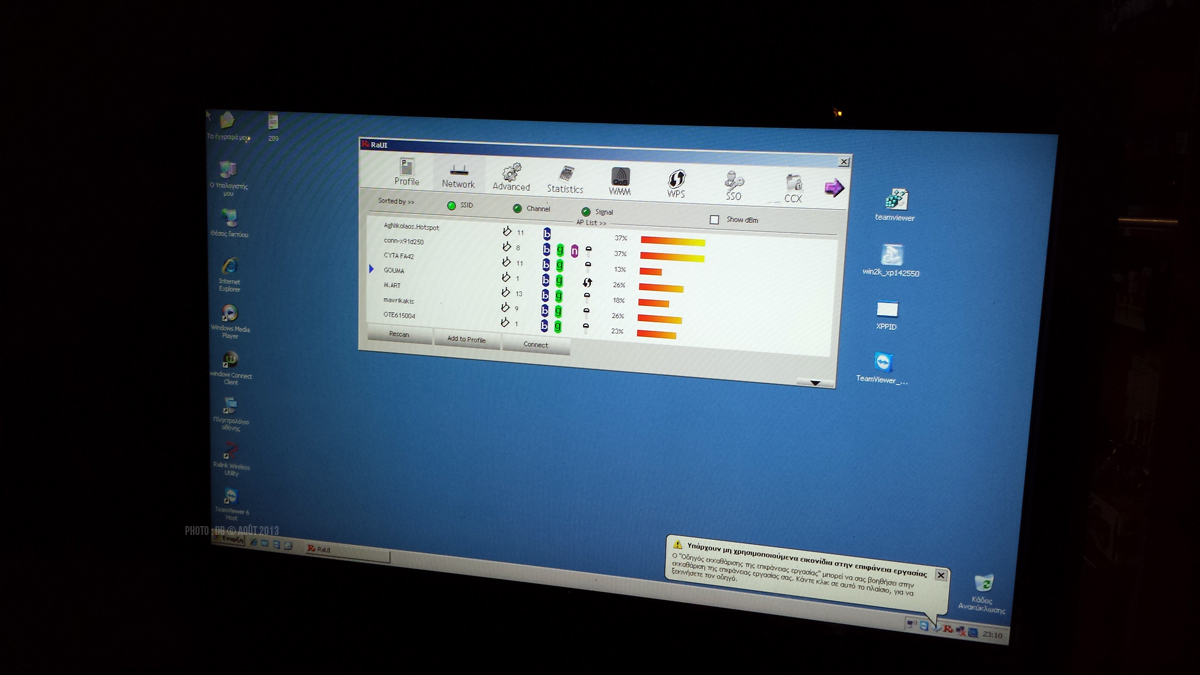

Vous partez en vacances ? Une enquête reçue à la rédaction de DataSecurityBreach.fr, menée par F-Secure, met le doigt sur les moments de vos vies digitales qui nécessitent une attention particul...

Possibilité de pirater le robot de cuisine Thermomix TM5. Parmi les possibilités : afficher des messages personnalisés ou modifier la température, sans aucune modification physique de l’appareil...

Des chercheurs ont découvert 23 vulnérabilités dans AirPlay, menaçant potentiellement plus de deux milliards d’appareils Apple et tiers d’attaques informatiques sophistiquées....

Une simple application de fitness révèle des informations sensibles sur l’une des bases militaires les plus protégées de France....

Découverte par les Services de Renseignements, cette menace souligne l'importance de sécuriser les périphéries du réseau....

Une équipe de chercheurs de l'Université Ben Gourion et de l'Université Cornell ont trouvé un moyen de récupérer les clés secrètes des appareils cibles en analysant la LED d'alimentation....

Selon un rapport de Gartner en 2019, l’adoption de l’IoT par les entreprises a progressé de 21,5 % entre fin 2018 et 2019 pour atteindre un total estimé de 4,8 milliards d’appareils.1 Alors qu...

Analyse des attaques ayant ciblé des « honeypots » simulant des objets intelligents durant 3 ans. Des attaques qui ont augmenté de 13 497%. Depuis 3 ans, Doctor Web surveille et étudie les menace...

Pensé pour les utilisateurs, ce label permet aux acteurs de l’IoT de vérifier la sécurité d’une solution mettant en œuvre des objets connectés. Il constitue un indicateur fiable et indé...