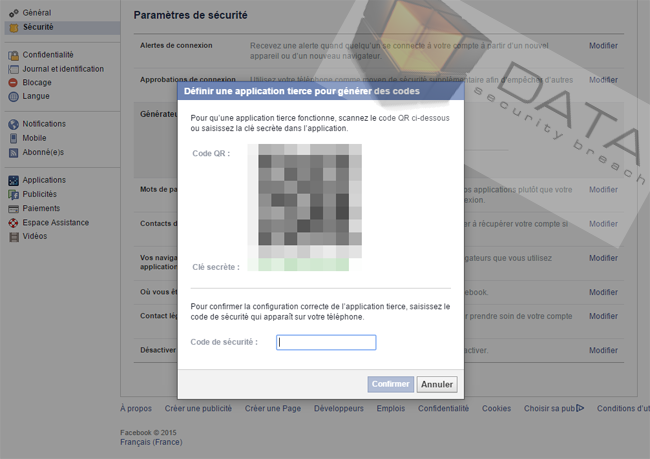

Le site communautaire Facebook propose la double authentification. A utiliser sans modération ! Après les modes d’emplois pour mettre en place la double authentification pour Youtube, Google, Am...

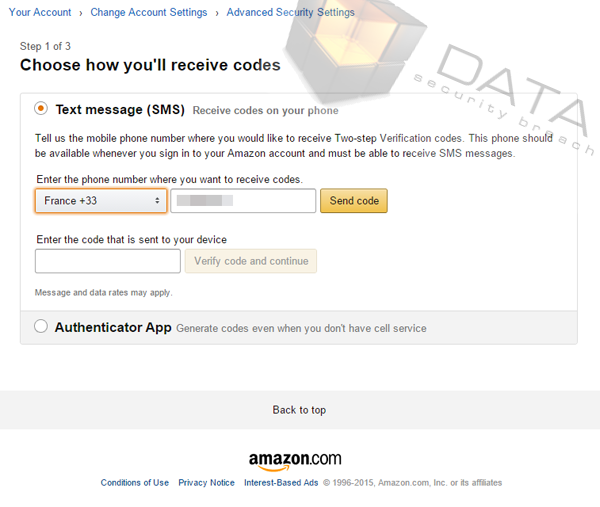

Le site de vente en ligne Amazon propose une nouvelle sécurité, la double authentification. Explication ! Comme DataSecurityBreach.fr a déjà pu vous le proposer pour DropBox, gMail, Facebook, Youtube&...

Les américains de chez Let’s Encrypt vont lancer, le 3 décembre, leur solution de SSL gratuit. Let Encrypt est une autorité de certification libre, automatisée et ouverte qui vous est proposée par le ...

En octobre 2015, la Cour européenne de justice a décidé d’annuler l’accord Safe Harbor, conclu il y a 15 ans entre l’Union européenne et les Etats-Unis. Cet accord portait sur un méc...

Pour la troisième année, le Forum International de la Cyber Sécurité organise un challenge d’Ethical Hacking. Les inscriptions sont ouvertes. Le 8ème Forum International de la Cyber sécurité org...

La division sécurité d’IBM publie son rapport trimestriel IBM X-force faisant état du Top 4 des tendances liées aux cyber-menaces en 2015. Dans l’ensemble, 2015 a été une année difficile en mati...

Les avancées technologiques nous plongent dans un monde dans lequel nos façons de vivre peuvent être imaginées presque sans limite. Avec l’Internet des Objets (IdO), ce qui semblait être autrefo...

Akamai met en garde contre trois nouveaux vecteurs d’attaques DDoS par réflexion. Akamai Technologies, Inc. leader mondial des services de réseau de diffusion de contenu (CDN), publie une nouvel...

L’origine des guerres se confond avec celle de l’humanité. De leur côté, les attaques informatiques ont vu le jour avec l’Internet. Malheureusement, aucun de ces deux phénomènes n’est près...

Un nouveau rapport de Ponemon pointe la perte de clientèle que subissent les entreprises françaises pour cause de clés et certificats non protégés. Ponemon Institute et Venafi, éditeur de premier plan...