Oracle corrige un total de 299 failles dont la vulnérabilité Struts dévoilée par les pirates de la NSA, Shadow Brokers. Un total de 299 nouveaux correctifs de sécurité viennent d’être publié...

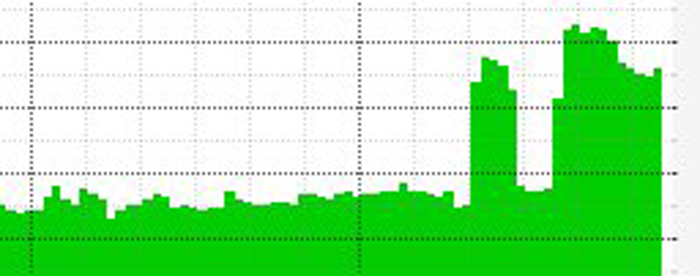

Le britannique 123-Reg et le Français OVH ont subit ces derniers jours des attaques massives ayant eu pour mission de bloquer leurs services et serveurs. Les attaques DDoS ne baissent pas. Leurs inte...

Plus l’utilisation d’Internet est intensive, plus le DNS devient important. S’agissant d’un service si important, il est étrange que le DNS soit pratiquement invisible. Nous c...

Cacher un site Internet via TOR est simple. Au lieu d’un 92829.com, vous vous retrouvez avec un 92829.onion. Impossible, normalement, de trouver la moindre information sur l’hébergement, ...

La réutilisation de clés SSH (Secure Shell) n’a rien de nouveau, c’est un phénomène que nous avons déjà observé dans le passé. Pour preuve, en 2013, les médias révélaient que des cyberc...

Un code malveillant capable de subtiliser mots de passe et informations bancaires via des serveurs IIS infiltrés. La société Trustwave, spécialiste en sécurité informatique, a lancé une alerte,...

Un outil pirate Chinois, datasecuritybreach.fr a appris qu’il était vendu dans le black market, permet d’automatiser une attaque à l’encontre du Framework Web Apache Struts. Les ...

Le vers Linux/Cdorked.A ouvre une porte dérobée affectant des milliers de sites Web sous Apache....