Un exemple intéressant sur le problème de gestion des mots de passe. L’entreprise Allemande Volkswagen indique que les mots de passe perdus par ses employés lui coutent plusieurs centaines de mi...

Via la prise USB d’une Toyota Corolla, un chercheur en informatique, bloque la voiture à coup de DDoS. Le monde du « sans connexion » envahi nos vies. La marche de l’IoT est lancée et rien...

Un mail envoyé vers Outlook permettait de prendre la main sur le système informatique du récepteur de la missive. Un chercheur en sécurité informatique, connu sous le nom de Li Haifei a découvert comm...

La dernière étude du McAfee Labs pointe du doigt les nouveaux malwares, macro et sans fichier, ainsi que les nouvelles menaces qui ciblent les services bancaires mobiles. McAfee Labs, l’entité spécial...

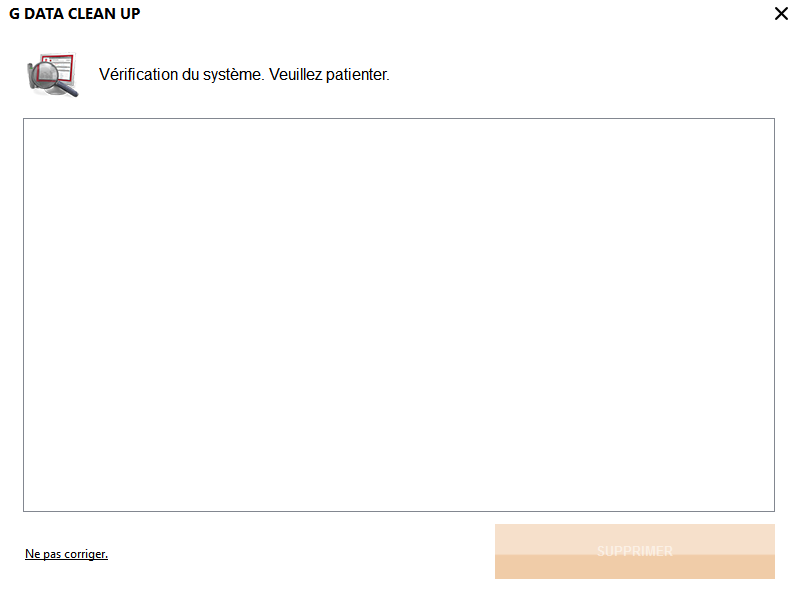

G DATA CLEAN UP s‘attaque aux barres d’outils, PUP et adwares L’outil de nettoyage anti PUP est disponible gratuitement. Les adwares et autres logiciels indésirables (PUP) prolifèrent sur Internet. Gé...

L’équipe de Varonis s’est prêtée au jeu des prédictions et propose une liste des faits qui devraient survenir autour de la sécurité des données en 2016. Varonis Systems, fournisseur de solutions logic...

Dans un livre blanc, l’Unité 42 explique le mode opératoire des attaques BackStab qui visent des terminaux iOS à l’aide de malwares. Palo Alto Networks, spécialiste des solutions de sécurité nouvelle ...

Un total de 12 bulletins de mises à jour, dont 8 critiques, en ce mois de décembre. Il est donc urgent d’appliquer les correctifs pour ses outils Adobe et Microsoft. Le dernier Patch Tuesday de ...

Un informaticien Français lance le défit d’un système capable de sécuriser les sites web, quelque soit le niveau du propriétaire, face aux malveillances numériques. Flavien Normand, a 22 ans. Dé...

Un jeune Belge, aujourd’hui basé au Canada, a inventé PowerMemory, un outil qui a pour mission d’empêcher que Windows Active Directory diffuse vos identifiants de connexion aussi simplement qu&r...