Aux prémices de 2016, Shehzad Merchant, Chief Technology Officer chez Gigamon, spécialiste de la visibilité réseau, a fait le bilan de l’année 2015 et identifié les cinq tendances principales en...

Le leader mondial des réseaux sociaux tant décrié pour ses pratiques en matière de données à caractère personnel, va-t-il enfin plier face à la CNIL ? Le G29 est à l’assaut de Facebook depuis mars 201...

Poseidon, une campagne de piratage ciblant des établissements financiers ainsi que des opérateurs de télécommunications, des fabricants, des compagnies d’énergie et des groupes médias. La France visée...

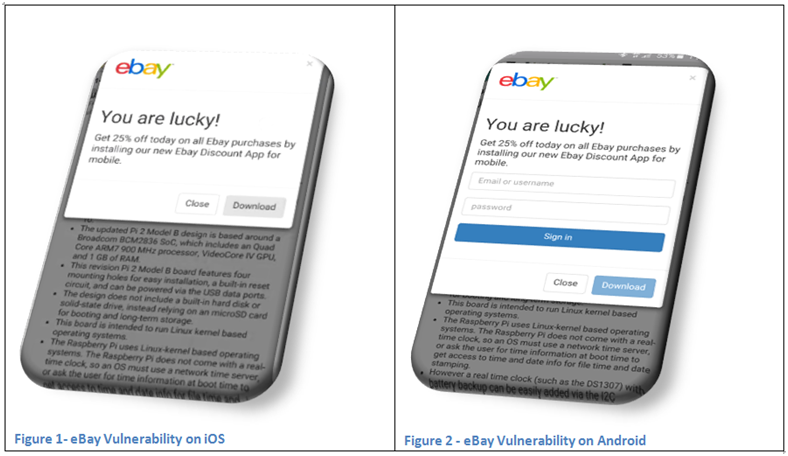

EBay alerté au sujet d’une vulnérabilité de sa plateforme de vente en ligne qui permet à des cybercriminels de diffuser des campagnes de phishing et des logiciels malveillants. eBay, le géant de...

Un problème de sécurité informatique visant certaines imprimante HP permet à un pirate de cacher dans la machine des logiciels malveillants. Chris Vickery, chercheur en sécurité informatique, a découv...

Les objets connectés, véritable plaie pour nos vies privées. Un nouvel exemple avec l’ours connecté Smart Bear de Fisher-Price, et une montre connectée pour les moins de 12 ans. Le fabriquant de...

Plusieurs failles de sécurité visant le logiciel anti malwares Malwarebytes en cours de correction. Un pirate aurait pu s’inviter entre un client et l’éditeur pour modifier les information...

Cacher un site Internet via TOR est simple. Au lieu d’un 92829.com, vous vous retrouvez avec un 92829.onion. Impossible, normalement, de trouver la moindre information sur l’hébergement, l...

Le détaillant de produits de luxe Neiman Marcus Group a informé certains de ses clients du piratage informatique de leur compte. Les pirates ont utilisé la méthode du dictionnaire de mots de passe. Se...

L’équipe GReAT (Global Research & Analysis Team) de Kaspersky Lab a détecté des signes d’attaques jusque-là inconnues lancées par le groupe russophone APT BlackEnergy. Un document de spear-phishin...