Depuis quatre ans, une attaque informatique baptisée Scarlet Mimic vise des ONG protectrices de minorités Chinoises. La Chine, c’est 56 « ethnies ». Le Han représentent 92% de la population. Les...

Le moteur de recherche français et européen Qwant est actuellement en déploiement expérimental au sein de l’administration française. Dans le cadre des discussions parlementaires relatives au projet d...

Logic Instrument annonce avoir procédé à la première livraison du GranitePhone à Mirabilis/Sikur en Janvier. Cette première livraison porte sur 3.000 unités et une commande complémentaire est en cours...

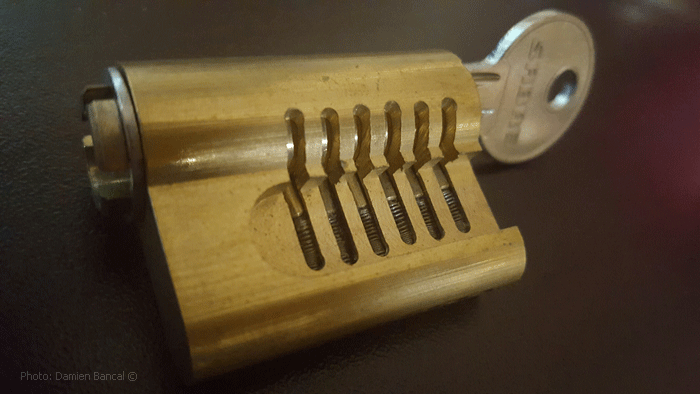

A l’occasion du Forum international sur la cybercriminalité, le gouvernement a réaffirmé sa prise position contre la mise en place d’une « porte dérobée » (dites « backdoor ») dans les logiciels. Déci...

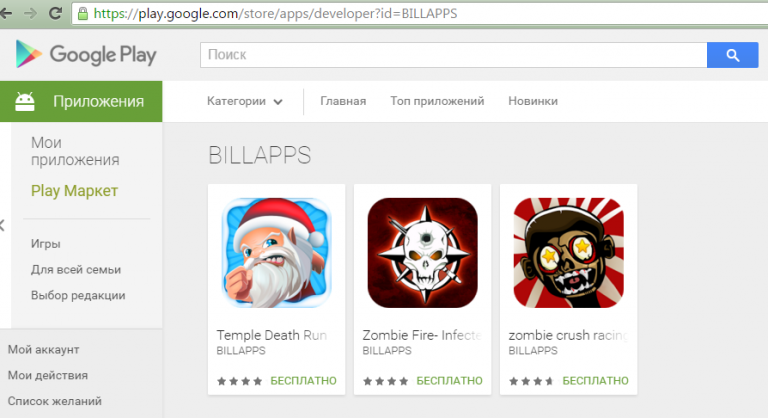

Un logiciel d’espionnage caché dans une soixantaine de jeux diffusés sur le Google Play. Selon les chercheurs de l’éditeur d’antivirus Dr.Web, la boutique Google Play serait de moins...

Les théories du complot font les choux gras de quelques personnes dans le monde afin de recruter des internautes à des fins peu recommandables, ou tout simplement, faire de la page vue. Une formule ma...

Apple, Amazon et Microsoft sont trois géants de la technologie et de véritables références en matière de fourniture de services cloud. Mais ils ont aussi comme point commun d’avoir été la cible de hac...

Dans les entreprises, l’engouement pour les applications mobiles, couplé au phénomène BYOD (Bring Your Own Device), impose de sécuriser les systèmes et données en instaurant une gestion des certificat...

Une alliance stratégique qui combine des technologies avancées de mise à disposition d’applications avec la gestion des menaces sophistiquées pour les applications et les centres de données ; un...

Pendant les fêtes, j’ai eu l’occasion de voir « The Big Short : Le Casse du siècle », film inspiré du livre de Michael Lewis sur la bulle immobilière. Ou plus exactement sur la manière dont un groupe ...