Selon les résultats de l’étude C-Suite d’IBM : les dirigeants ne sont pas en phase sur la façon de lutter contre les cybercriminels. Éducation et engagement sont nécessaires pour mettre les dirigeants...

Vous avez peut-être remarqué que le 29 février figurait dans notre calendrier, cette année : 2016 est en effet une année bissextile ! En matière de cybersécurité, beaucoup de choses ont changé, comme ...

Aux prémices de 2016, Shehzad Merchant, Chief Technology Officer chez Gigamon, spécialiste de la visibilité réseau, a fait le bilan de l’année 2015 et identifié les cinq tendances principales en...

Un problème de sécurité informatique visant certaines imprimante HP permet à un pirate de cacher dans la machine des logiciels malveillants. Chris Vickery, chercheur en sécurité informatique, a découv...

Les objets connectés, véritable plaie pour nos vies privées. Un nouvel exemple avec l’ours connecté Smart Bear de Fisher-Price, et une montre connectée pour les moins de 12 ans. Le fabriquant de...

Cloud, Ransomware, DDoS. L’année 2015 a été très chargée. L’année 2016 s’annonce tout aussi chaude. Bijoux dans le cloud ; Voleurs dans le cloud Les clés du royaume sont maintenant d...

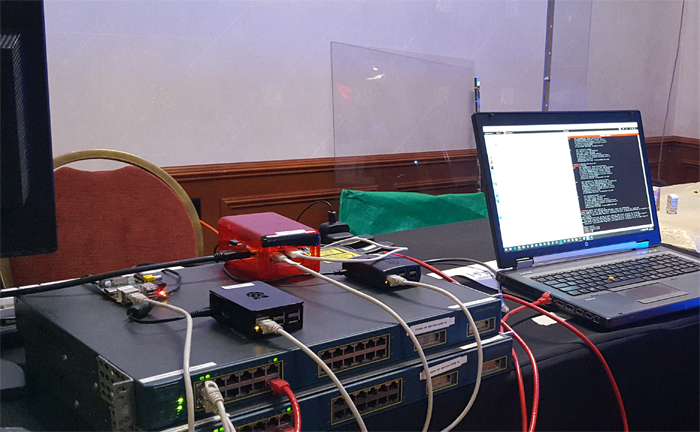

Le changement le plus important concerne la manière dont les équipes chargées de la sécurité traiteront « l’inflation » de données, d’équipements, de fonctionnalités et de menaces. La croissance rapid...

Le piratage de données de clients des produits connectés FitBit se précise. Pourquoi s’attaquer aux clients des montres et bracelets connectés FitBit ? Malheureusement, simple et facile. Une foi...

Alors que le nombre de clients et d’objets connectés ne cesse de croître, les opérateurs de télécommunications et fournisseurs d’accès Internet (ISP) doivent plus que jamais assurer le service au clie...

Ravij Gupta, Co-fondateur et PDG de Skyhigh Networks, éditeur de solutions de sécurité des données dans les applications Cloud (« Cloud Access Security Broker » – CASB), fait le point sur les de...