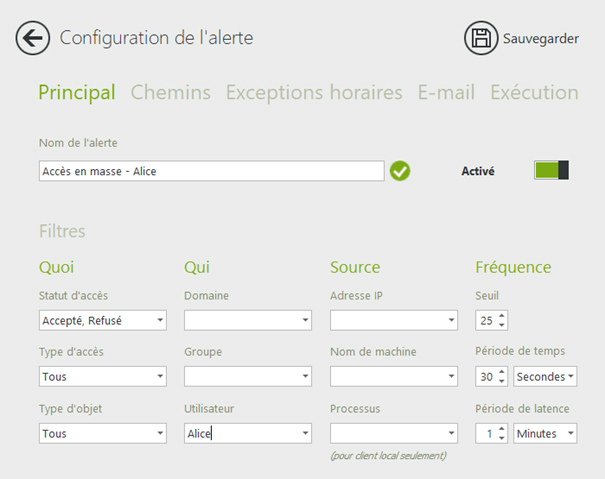

Pour de nombreuses normes de conformité, vous devez être en mesure de répondre à certaines questions comme « Qui a accédé à quel fichier ? Quels changements ont eu lieu ? ». Pour des raisons évidentes...

Une étude tente d’expliquer pourquoi les attaques contre les applications ont la plupart du temps lieu au niveau de l’accès, contournant des processus d’authentification et d’autorisation légiti...

Les entreprises de toutes tailles doivent relever un certain nombre de défis pour assurer la sécurité de leurs réseaux. Pourtant, les vulnérabilités liées aux MFP et imprimantes connectées d’auj...

La société Proofpoint, spécialiste de la mise en conformité et cybersécurité, a publié son rapport 2019 sur la fraude au nom de domaine. L’étude dévoile les dernières tendances, les stratégies e...

Des chercheurs ont mené une enquêtes sur l’état de la sécurité des applications des plus grandes banques du monde. Un des outils posséde une faille connue depuis 2011. Les nouvelles recherches de la s...

Des chercheurs ont récemment découvert un exploit Windows de type zero-day utilisé dans le cadre d’une attaque très ciblée en Europe de l’Est. Cet exploit reposait sur une vulnérabilité inédite d’esca...

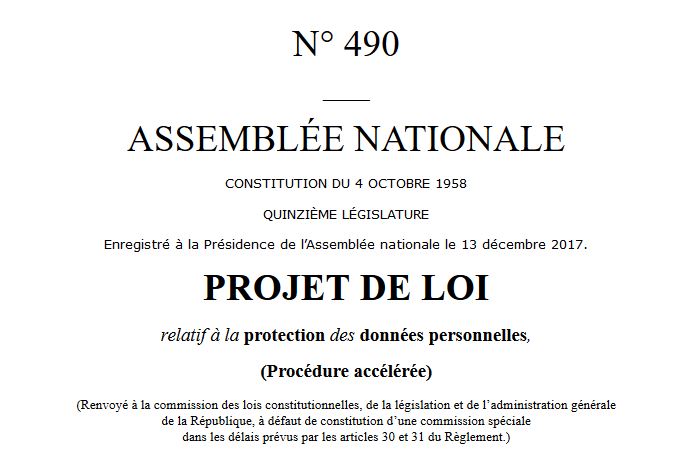

Les réglementations (loi de programmation militaire, RGPD…) et le besoin de confiance numérique ont incité les entreprises à développer une véritable culture du risque et à investir massivement dans d...

L’enquête terrain inédite menée par l’IRT SystemX auprès de PME et TPE françaises, victimes de cyberattaques, dévoile l’impact réel des cyber-préjudices et fait voler en éclats deux ...

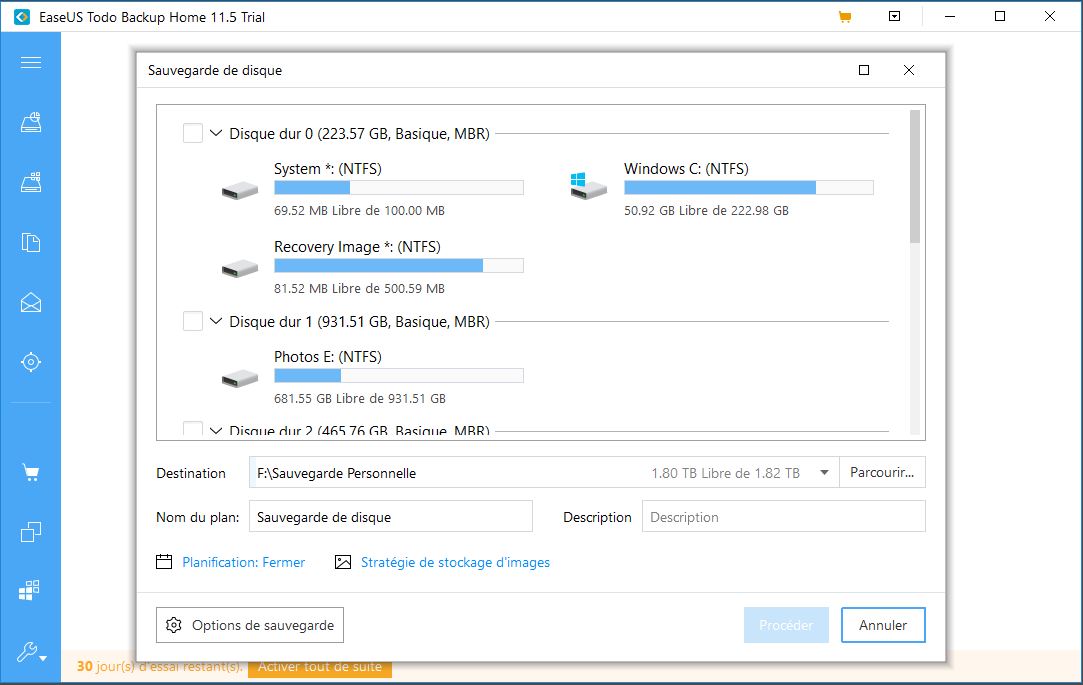

Bug informatique, perte d’informations, attaque d’un ransomware… des problèmes que l’on peut rencontrer chaque jour face à un clavier. L’une des solutions les plus effica...