Empreintes biométriques – I-TRACING, entreprise française de conseil et d’ingénierie en sécurité des systèmes d’information et sécurité Internet, participe à un important projet de mise au point...

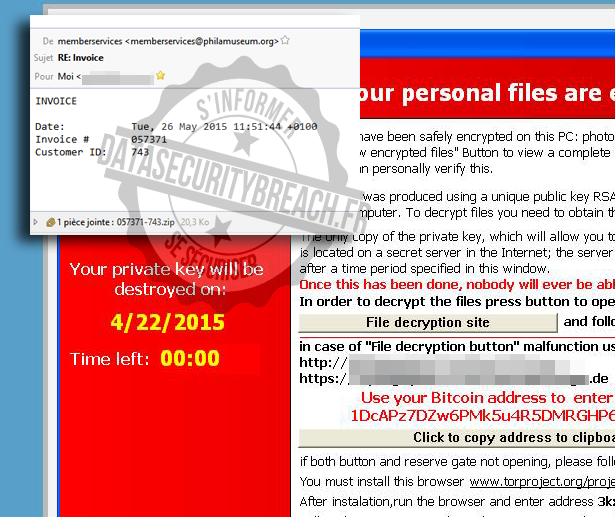

Ces derniers mois ont été le théâtre d’attaques plus ou moins médiatisées de logiciels de rançon ou « ransomwares ». Jusqu’à l’année dernière, ce type d’attaque informatique touchait principalement le...

Les données de santé occupent une place particulière dans le Big Data. Personnelles, sensibles mais aussi confidentielles, les données médicales relèvent d’une législation particulière. Qu’il s’agisse...

Il fallait bien se douter que les pirates informatiques allaient se jeter sur Pokemon GO. Plusieurs attaques DDoS ont tenté de saturer les serveurs de Nintendo. Ce qui est bien avec les pirates inform...

Du 21 au 25 novembre, la Bretagne va accueillir l’ European Cyber Week. Cinq jours dédiés à la sécurité informatique. La ville de Rennes, en Bretagne, va accueillir, du 21 au 25 novembre 2016, l’ Euro...

Alors que la mairie de Paris a annoncé du wifi « haut débit » gratuit sur les Champs-Élysées, cette explosion récente des connexions wifi gratuites et publiques représente une véritable aubaine pour l...

Prévention des pertes de données des collaborateurs mobiles. Quand la mobilité oblige à la Data Loss Prevention. Data Loss Prevention – La mobilité est à la fois un besoin et un défi pour les e...

Vulnérables aux cyberattaques – RSA, la division sécurité d’EMC, a publié les résultats de sa seconde édition de l’étude Cybersecurity Poverty Index, révélant que les entreprises qui inves...

Data Security Confidence – Une nouvelle étude révèle que la plupart des entreprises doutent de leur capacité à protéger leurs données en cas de cyberattaque. Malgré l’augmentation du nombr...

Hébergement d’informations professionnelles dans le cloud – Une enquête révèle la méfiance des salariés de l’Union européenne vis-à-vis du stockage ou de l’hébergement d’informations professionn...