Piratage – Le portail Russe KM.RU piraté. L’auteur indique avoir volé 1,5 million de données pour soutenir l’Ukraine. Le portail Russe KM.RU propose un service de webmail. Ce service...

Fuite de données pour les pharmacies de l’enseigne de grande distribution américaine Wal-Mart. Une erreur de codage et de cookie donnait accès aux informations des clients patients. Une erreur d...

Voilà un rendez-vous qu’il ne fallait pas rater. Rob Joyce, le responsable des hackers de la NSA, des « pirates » connus sous le nom de Tailored Access Operations, a expliqué comment les entrepr...

Un client de l’opérateur Telstra se retrouve avec les messages du répondeur de l’ancien propriétaire d’un iPhone 5. Richard Thornton est Australien. Ce client de l’opérateur Te...

Une grand mère souhaite pouvoir utiliser l’iPad de son défunt mari. Apple lui réclame une ordonnance du tribunal pour récupérer le mot de passe. Je ne sais pas pour vous, mais l’affaire qu...

Les soldes d’hiver démarrent demain, avec leur cortège de bonnes affaires. Les achats sur Internet sont dans ce domaine de plus en plus en vogue. Mais si les soldes offrent de belles opportunités, ell...

Le Wall Street Journal a rapporté que la NSA a espionné le Premier ministre israélien Benjamin Netanyahu et ses principaux collaborateurs. Le président Obama et son administration continuent l’e...

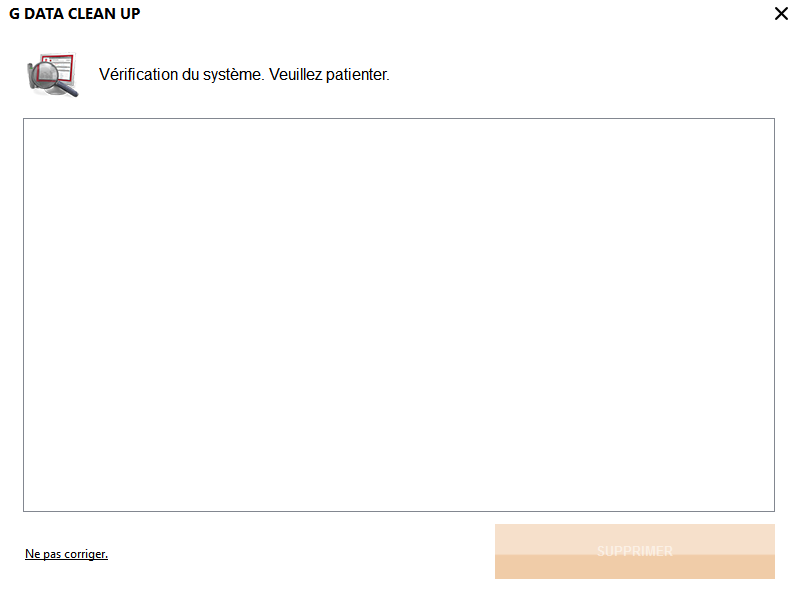

G DATA CLEAN UP s‘attaque aux barres d’outils, PUP et adwares L’outil de nettoyage anti PUP est disponible gratuitement. Les adwares et autres logiciels indésirables (PUP) prolifèrent sur Internet. Gé...

La sécurité est plus que jamais une priorité pour les entreprises, contribuant activement à sa réussite. Les RSSI doivent désormais s’assurer que leurs projets en matière de sécurité IT sont en phase ...

Les attaques informatiques ciblant de grands groupes, comme TV5monde, font régulièrement la une des journaux. Selon le rapport 2014 PwC sur la sécurité de l’information, 117 339 attaques se prod...