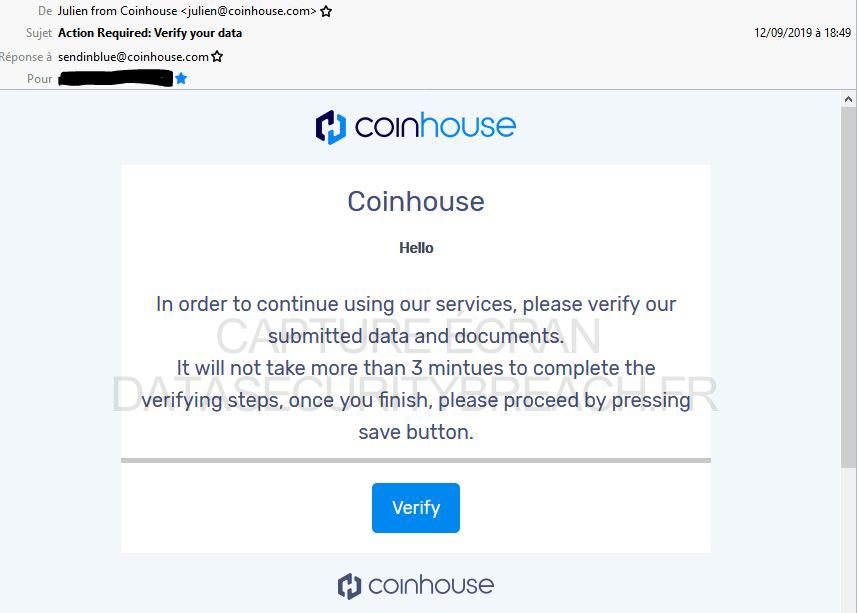

Data Security Breach a été alerté par ESET au sujet de la découverte d’un cheval de Troie bancaire baptisé « Hesper bot ». Il affecte notamment les plates-formes Android en Europe et en Turquie. Utilisant une apparence très crédible de campagnes liées à des organisations dignes de confiance, il incite les victimes à exécuter des logiciels malveillants. Plusieurs victimes ont déjà été dépouillées de leurs avoirs à cause de cette menace nouvellement révélée. Sur la base de données LiveGrid – système de collecte des logiciels malveillants basés sur le Cloud d’ESET – des centaines d’infections ont été détectées en Turquie, des dizaines en République tchèque, au Royaume-Uni et au Portugal. Ce malware bancaire très puissant et sophistiqué baptisé Hesperbot se propage par e-mails sous forme de phishing et tente d’infecter les appareils mobiles fonctionnant sous Android, Symbian et Blackberry.

Le code malveillant a été référencé sous le nom de Win32/Spy.Hesperbot. Cette menace intègre des fonctionnalités de keylogger, peut effectuer des captures d’écran fixe ou de vidéo et mettre en place un proxy distant. Il comporte également quelques astuces plus avancées, telles que la création d’une connexion à distance cachée pour le système infecté. « L’analyse de la menace a révélé que nous avions affaire à un cheval de Troie bancaire, avec des fonctionnalités similaires et des objectifs identiques au fameux malware Zeus et SpyEye, mais les différences d’installation sont importantes, laissant entendre qu’il s’agit d’une nouvelle famille de logiciels malveillants, et non d’une variante d’un cheval de Troie déjà connu, » explique à data Security Breach Robert Lipovsky, chercheur en malware d’ESET qui dirige l’équipe d’analyse de cette menace. « Les solutions d’ESET telles que ESET Smart Security et ESET Mobile Security protègent contre ce malware », a-t-il ajouté.

Les Cybercriminels visent à obtenir des informations de connexion leur permettant d’obtenir les codes d’accès au compte bancaire de la victime et de les amener à installer un composant mobile du malware sur leur téléphone Symbian, Blackberry ou Android. La campagne de malware a commencé en République Tchèque le 8 Août 2013. Les auteurs ont enregistré le domaine www.ceskaposta.net, qui est très ressemblant au site actuel de la Poste tchèque. « Ce n’est pas surprenant que les assaillants aient essayé de leurrer les victimes potentielles en les incitant à ouvrir les logiciels malveillants via des emails de phishing, apparaissant comme des informations de suivi de colis de la Poste. Cette technique a été utilisée de nombreuses fois auparavant » , précise à datasecuritybreach.fr Lipovsky. Le service postal tchèque a réagi très rapidement en émettant un avertissement sur l’escroquerie, via leur site web .

Néanmoins, le pays le plus touché par ce cheval de Troie bancaire est la Turquie, avec une détection de ce malware a une date antérieure au 8 Août. De récents pics d’activité de botnet ont été observés en Turquie en juillet 2013, mais ESET a également repéré des échantillons plus anciens qui remontent au moins à avril 2013. L’e -mail de phishing qui a été envoyée aux victimes potentielles ressemble à une facture. Une variante du malware a également été trouvée sur la toile, conçue pour cibler les utilisateurs d’ordinateurs au Portugal et au Royaume-Uni .